Brute Force-Angriff - Prof. Dr. Norbert Pohlmann

Brute Force-Angriff | |

| Inhaltsverzeichnis Was ist ein Brute Force-Angriff?

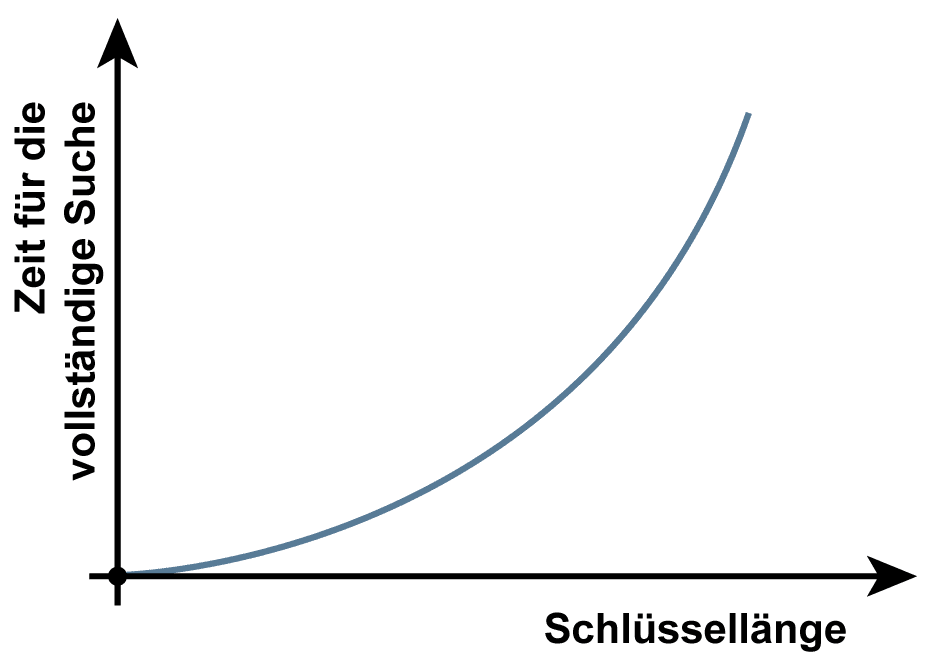

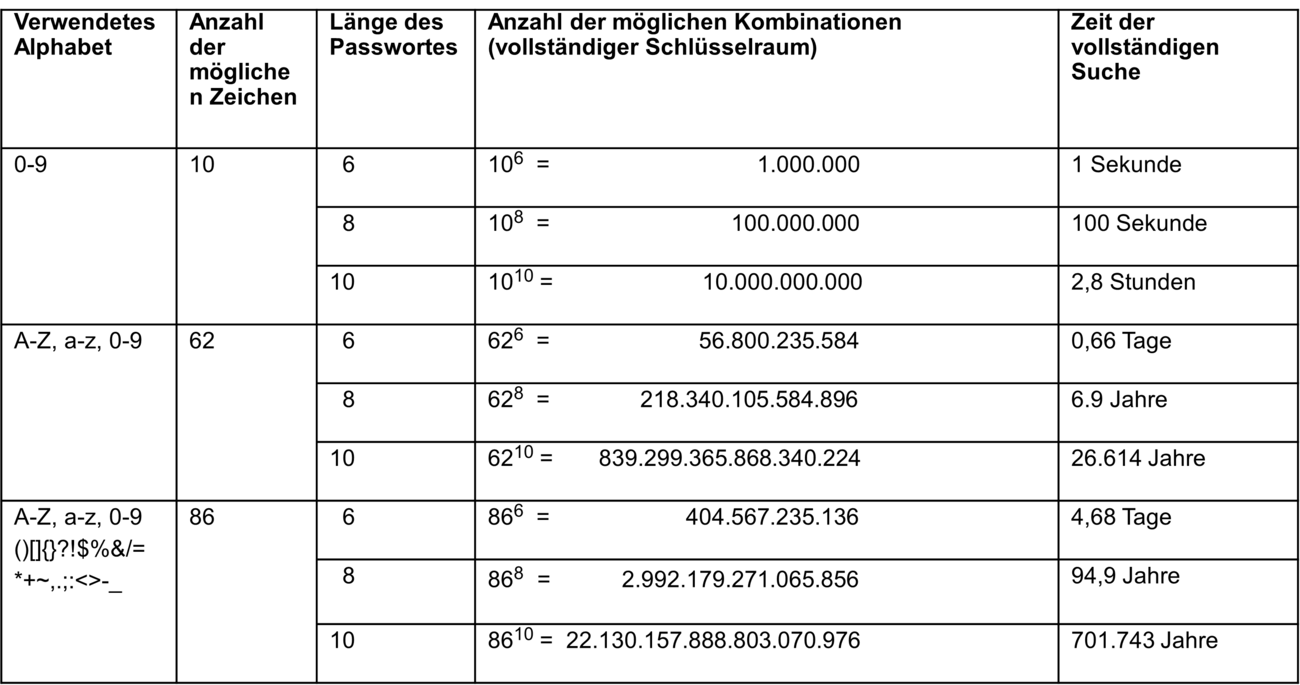

Exponentielle KomplexitätsklasseDie exponentielle Komplexitätsklasse bedeutet, dass jedes zusätzliche Bit im Schlüssel/Passwort eine Verdoppelung der notwenigen Rechnerleistung für einen erfolgreichen Brute-Force-Angriff verursacht. Damit kann ein Brute Force-Angriff durch eine ausreichend große Schlüssel- oder Passwortlänge in der Praxis einfach verhindert werden. Siehe auch: Bewertung der kryptografischen Stärke  Trial-and-Error-MethodeBei der Trial-and-Error-Methode wird die vollständige Suche dadurch reduziert, dass aus dem gesamten Schlüsselraum Teilräume herausgegriffen werden, in denen der gesuchte Schlüssel vermutet wird. Dies ist etwa der Fall, wenn es viele äquivalente Schlüssel mit übereinstimmenden Eigenschaften gibt (zum Beispiel Vornamen, Spitznamen, Firmenname usw.).  Weitere Informationen zum Begriff “Brute Force-Angriff”:„Übungsaufgaben und Ergebnisse zum Lehrbuch Cyber-Sicherheit“ „Bücher im Bereich Cyber-Sicherheit und IT-Sicherheit zum kostenlosen Download“

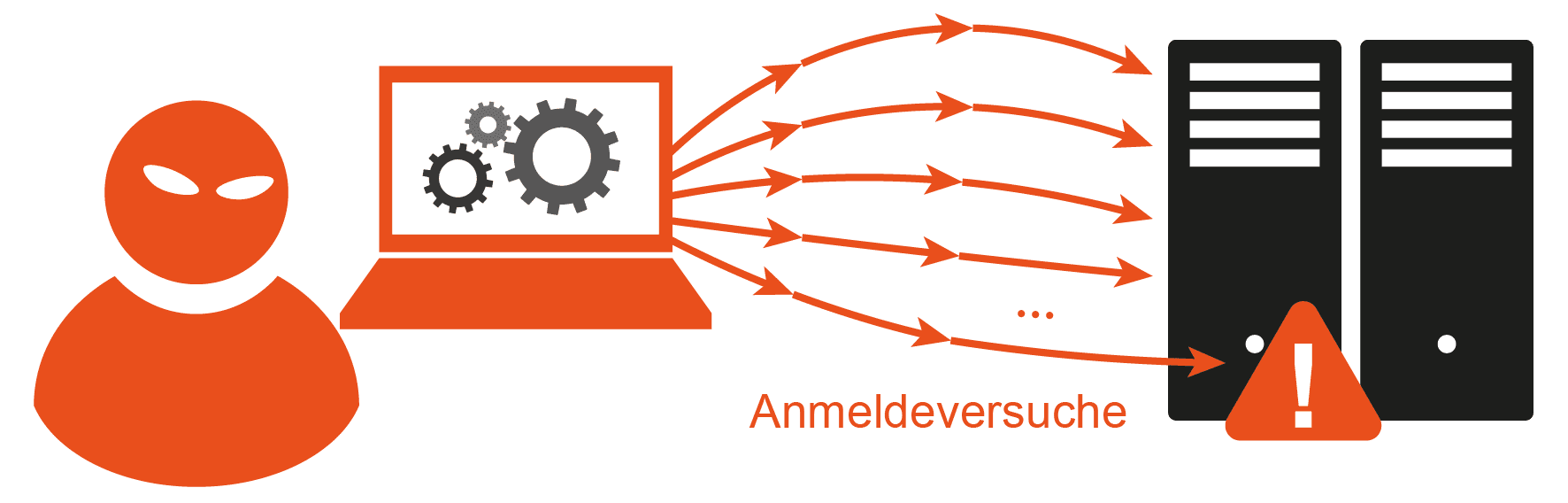

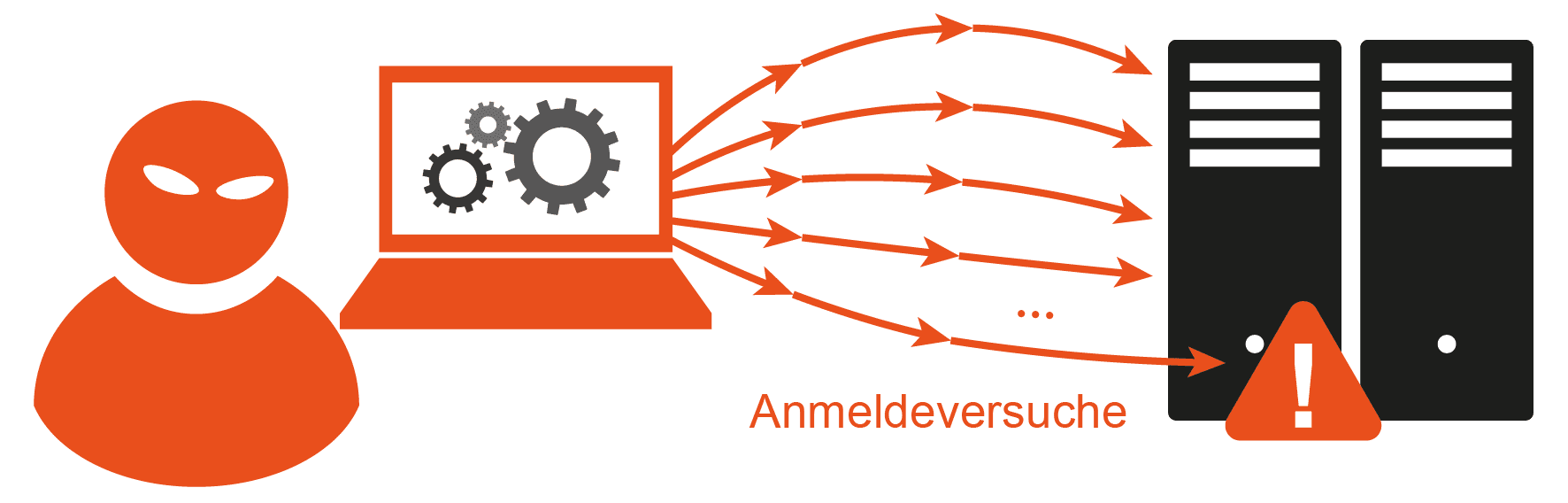

„Master-Studiengang Internet-Sicherheit (IT-Sicherheit, Cyber-Sicherheit)“ „Marktplatz IT-Sicherheit: IT-Notfall“ „Marktplatz IT-Sicherheit: IT-Sicherheitstools“ „Marktplatz IT-Sicherheit: Selbstlernangebot“ „Marktplatz IT-Sicherheit: Köpfe der IT-Sicherheit“ „Vertrauenswürdigkeits-Plattform“ Zurück zur Übersicht Summary  Article Name Brute Force-Angriff Description Ein Brute Force-Angriff ist eine vollständige Suche und bezeichnet eine Methode, die verwendet wird, um Daten zu entschlüsseln oder Passwörter zu knacken. In der Regel werden strukturiert automatisiert Passwort- oder Schlüsselkombinationen ausprobiert, bis eines davon den gewünschten Effekt erzielt. Author Prof. Norbert Pohlmann Publisher Name Institut für Internet-Sicherheit – if(is) Publisher Logo  |

| |