Im Glossar „Cyber-Sicherheit“ werden einige Begrifflichkeiten erklärt, um das Verständnis für die Cyber-Sicherheit zu verbessern.

Logo Cyber-Sicherheit Glossar

Gerne können Sie von Ihrer Webseite auf das Glossar Cyber-Sicherheit verlinken und hierzu auch das Logo verwenden. Zusätzlich bieten wir Ihnen ein iframe an, das das gesamte Glossar enthält.

Tipps zur Verlinkung

Buch: „Cyber-Sicherheit“

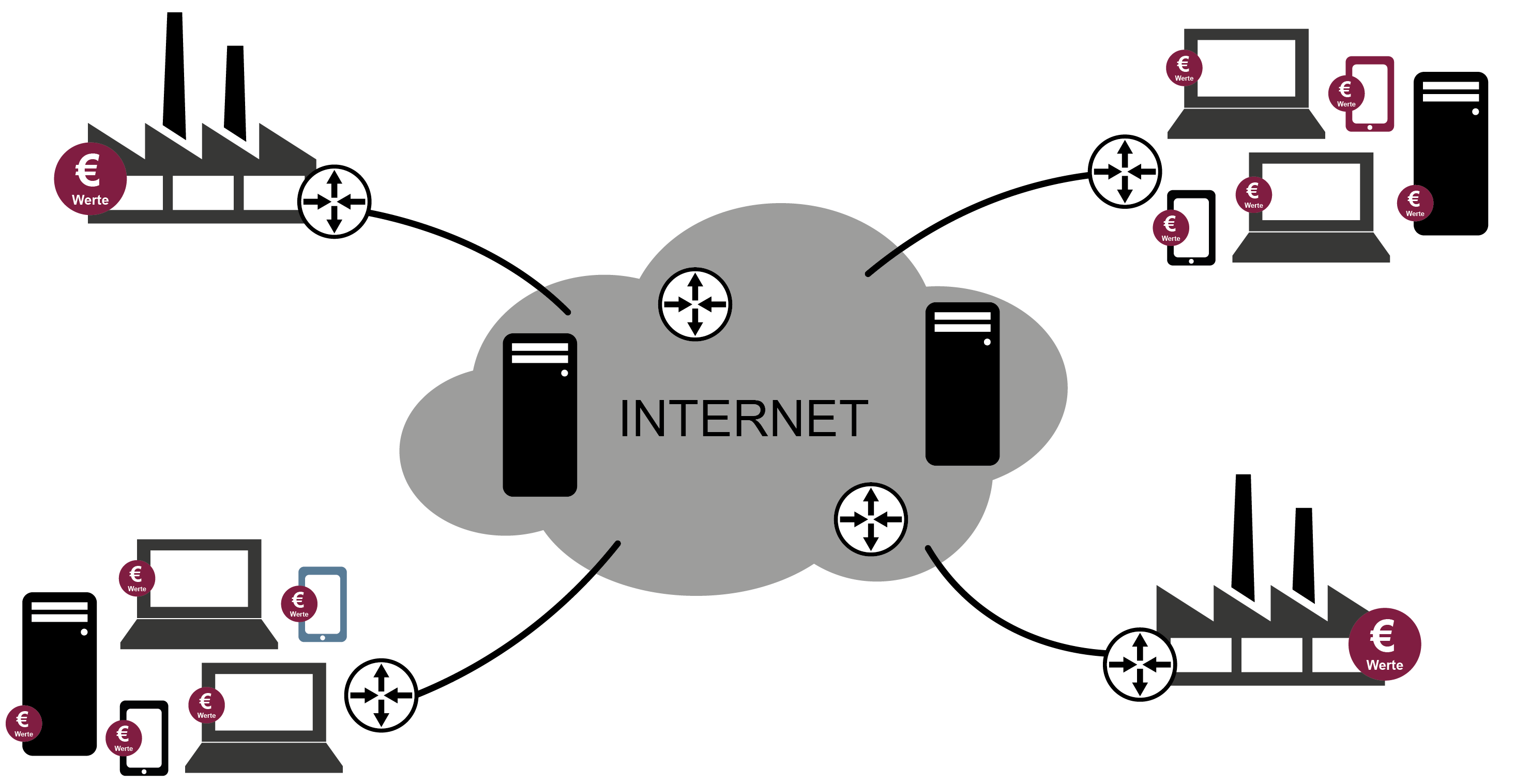

Cyber-Sicherheit |  |

Abgeleitete Identitäten |  |

Advanced Encryption Standard (AES) |  |

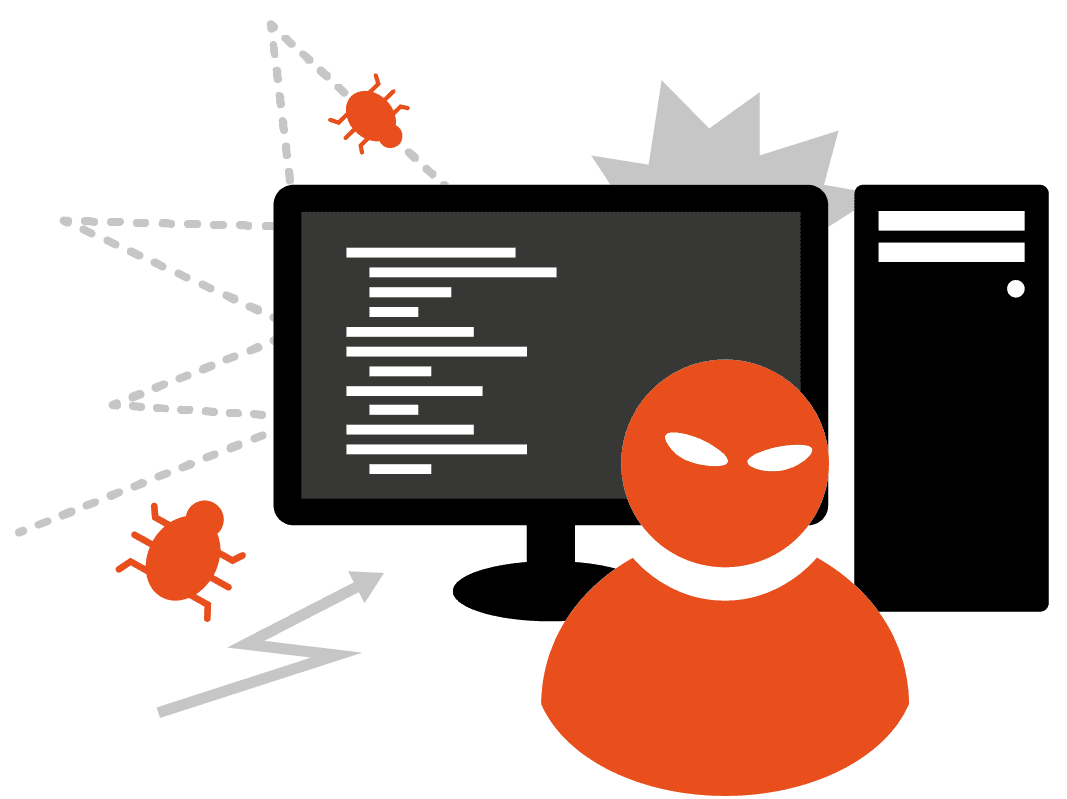

Advanced Persistent Threat (APT) |  |

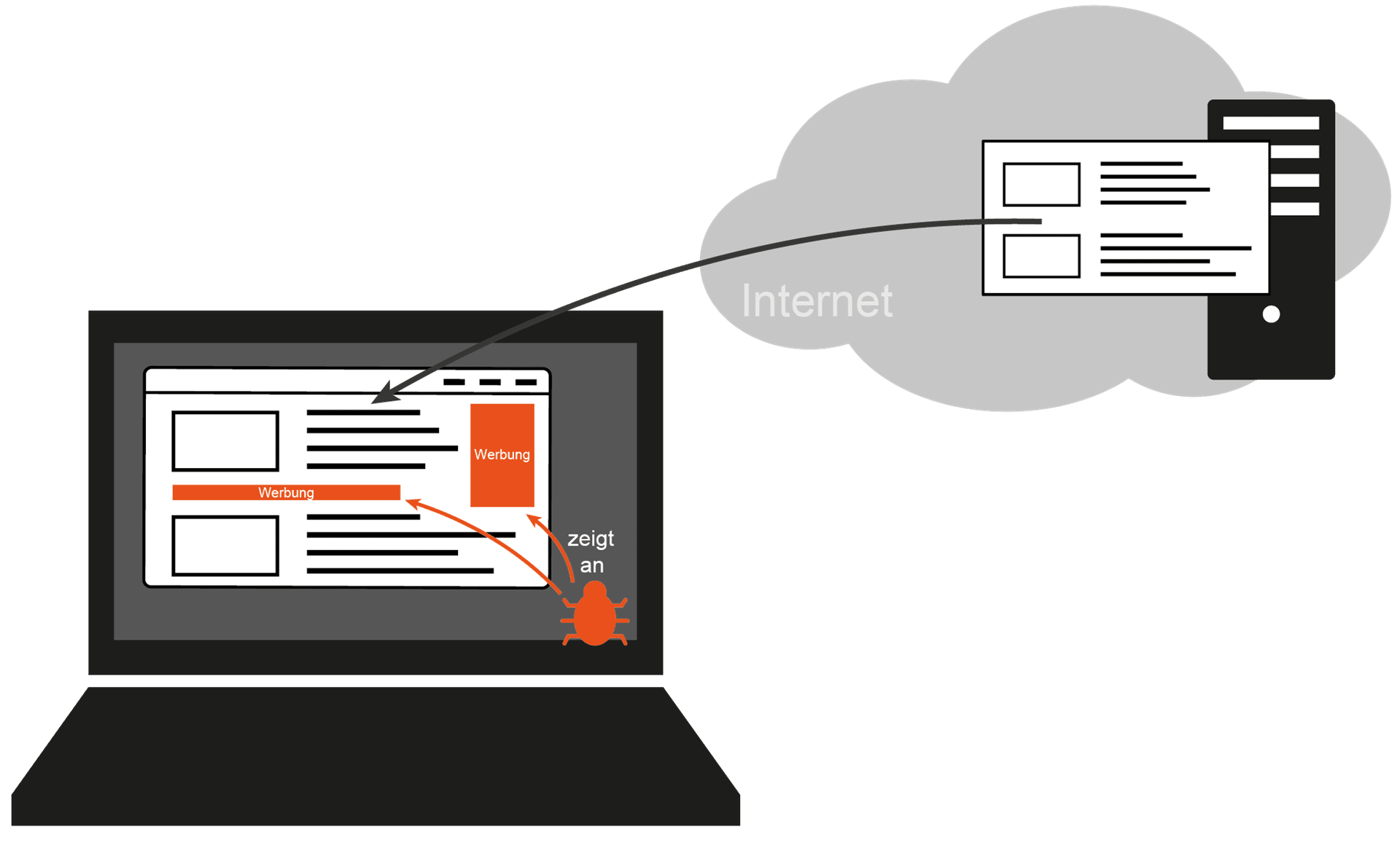

Adware |  |

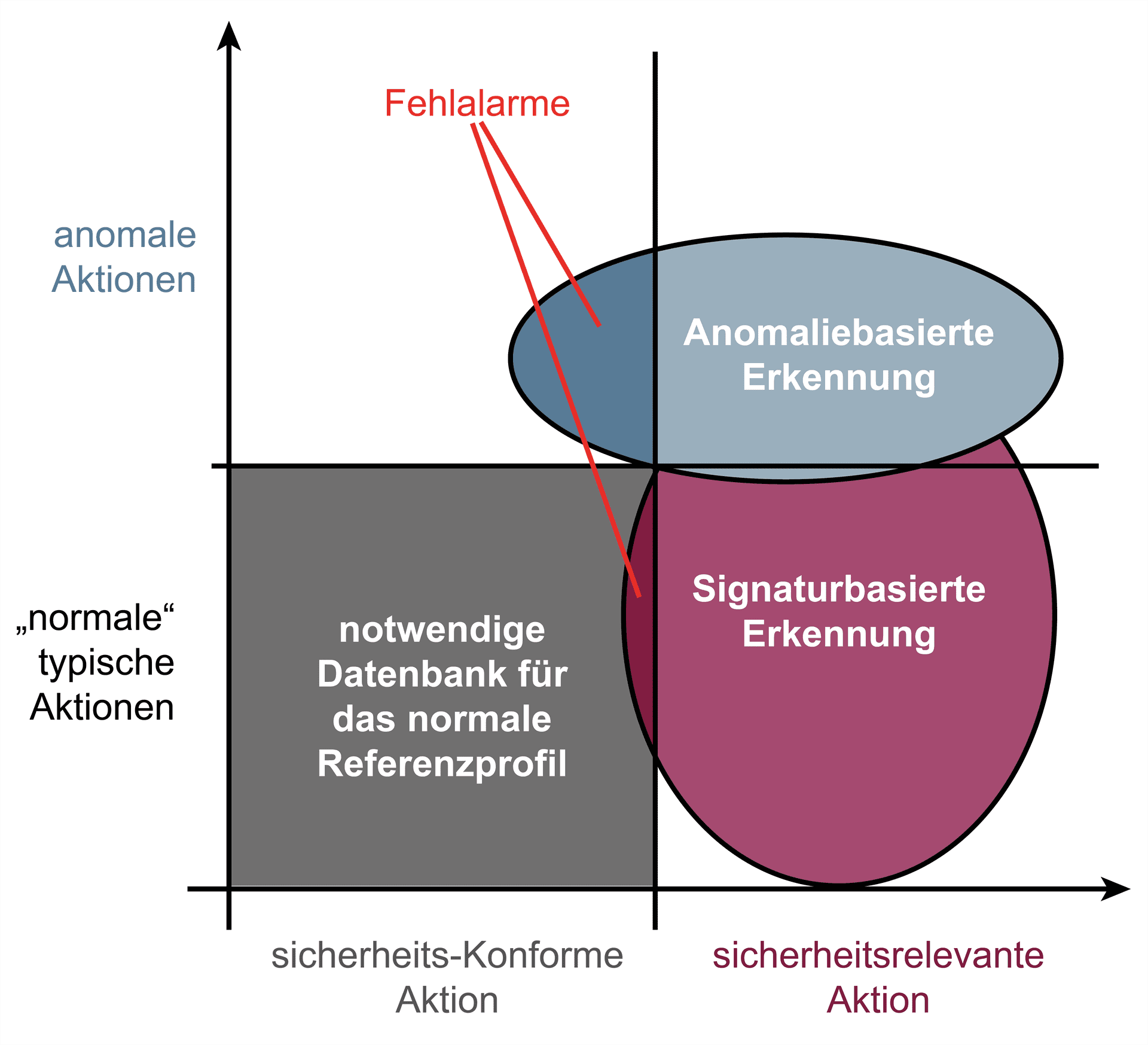

Analysekonzepte von Angriffen |  |

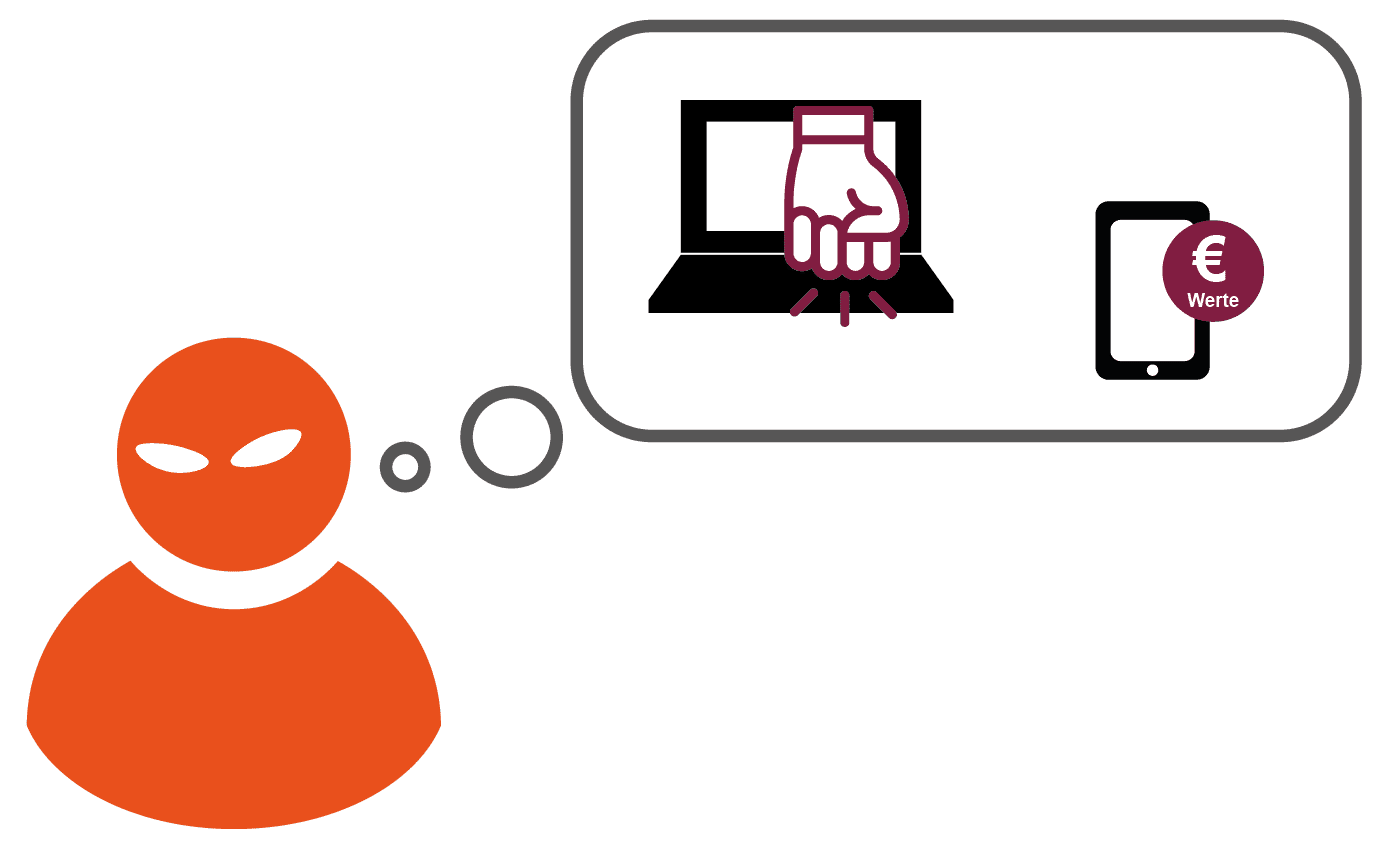

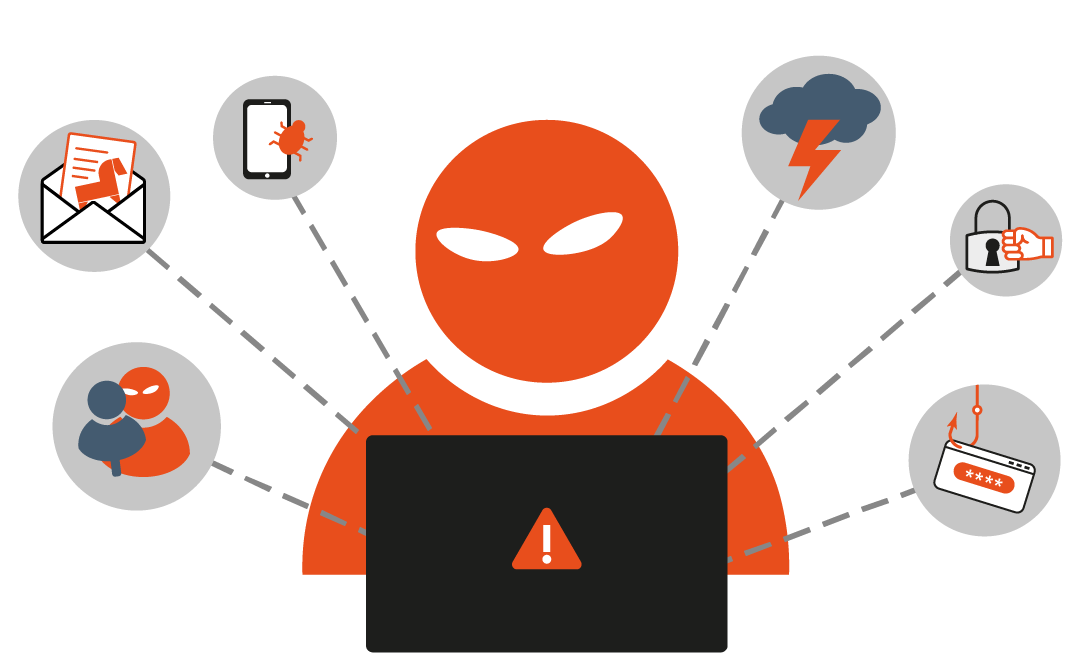

Angreifer – Typen und Motivation |  |

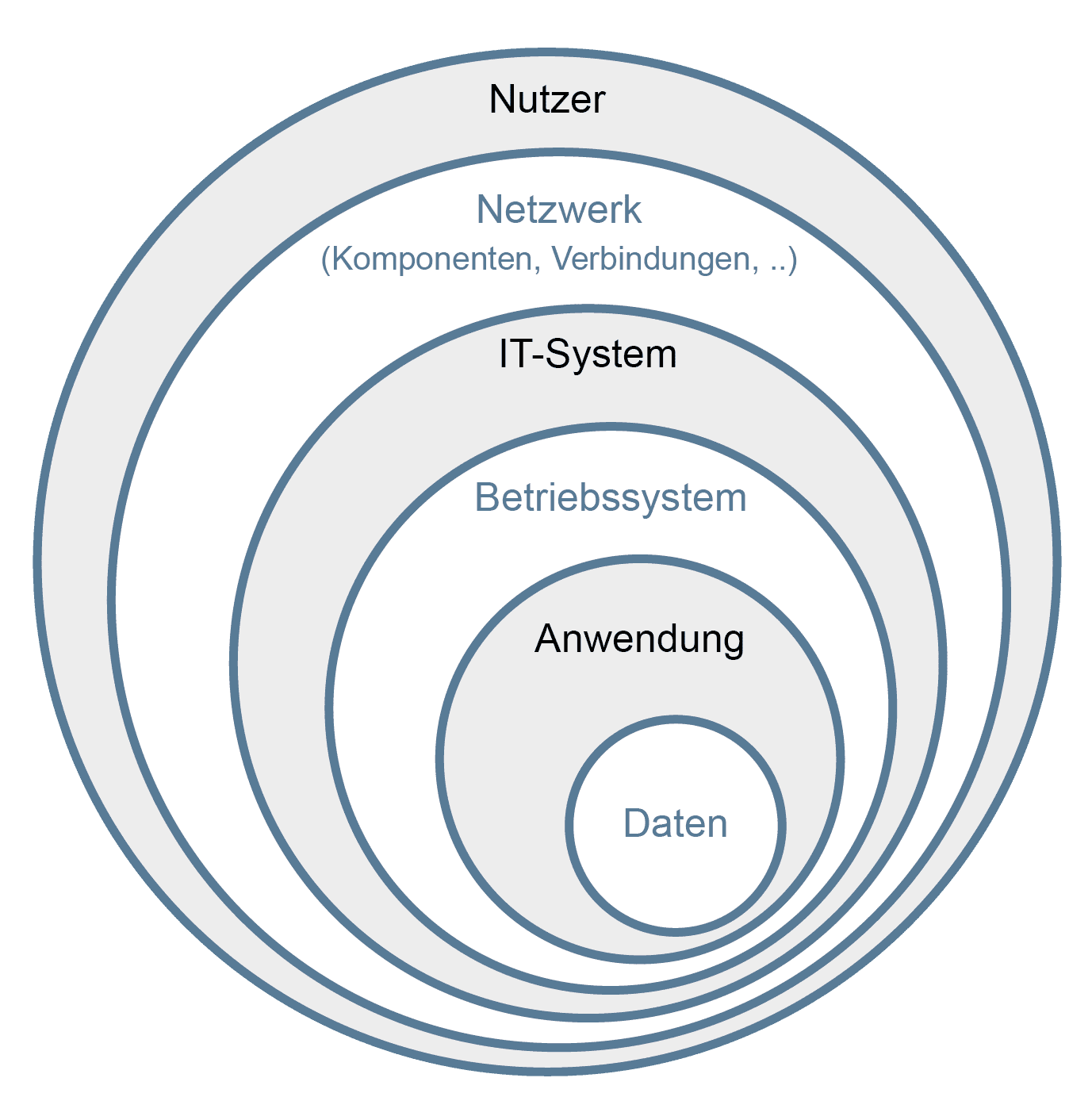

Angriffsfläche |  |

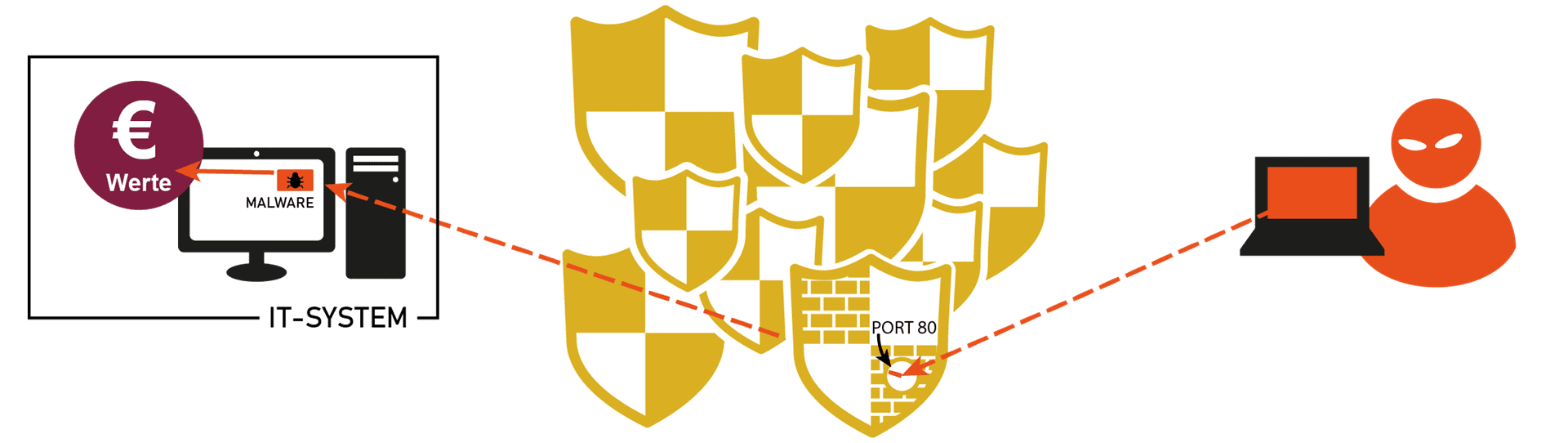

Angriffsvektor |  |

Anonymität |  |

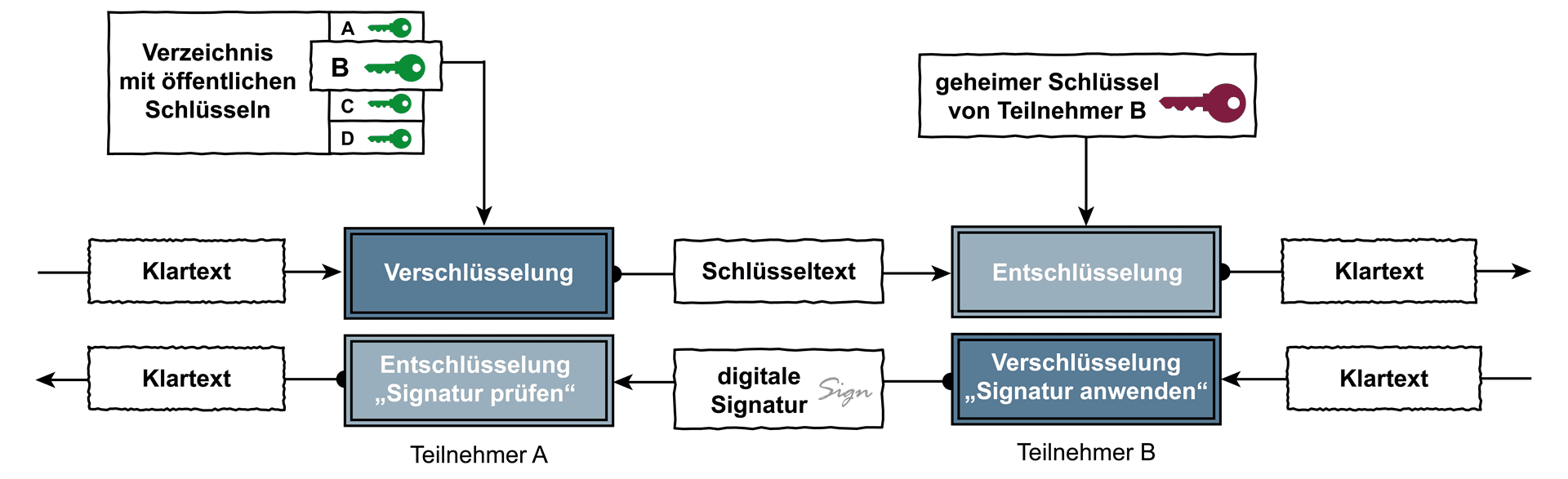

Asymmetrische Verschlüsselung |  |

Attack Surface Management |  |

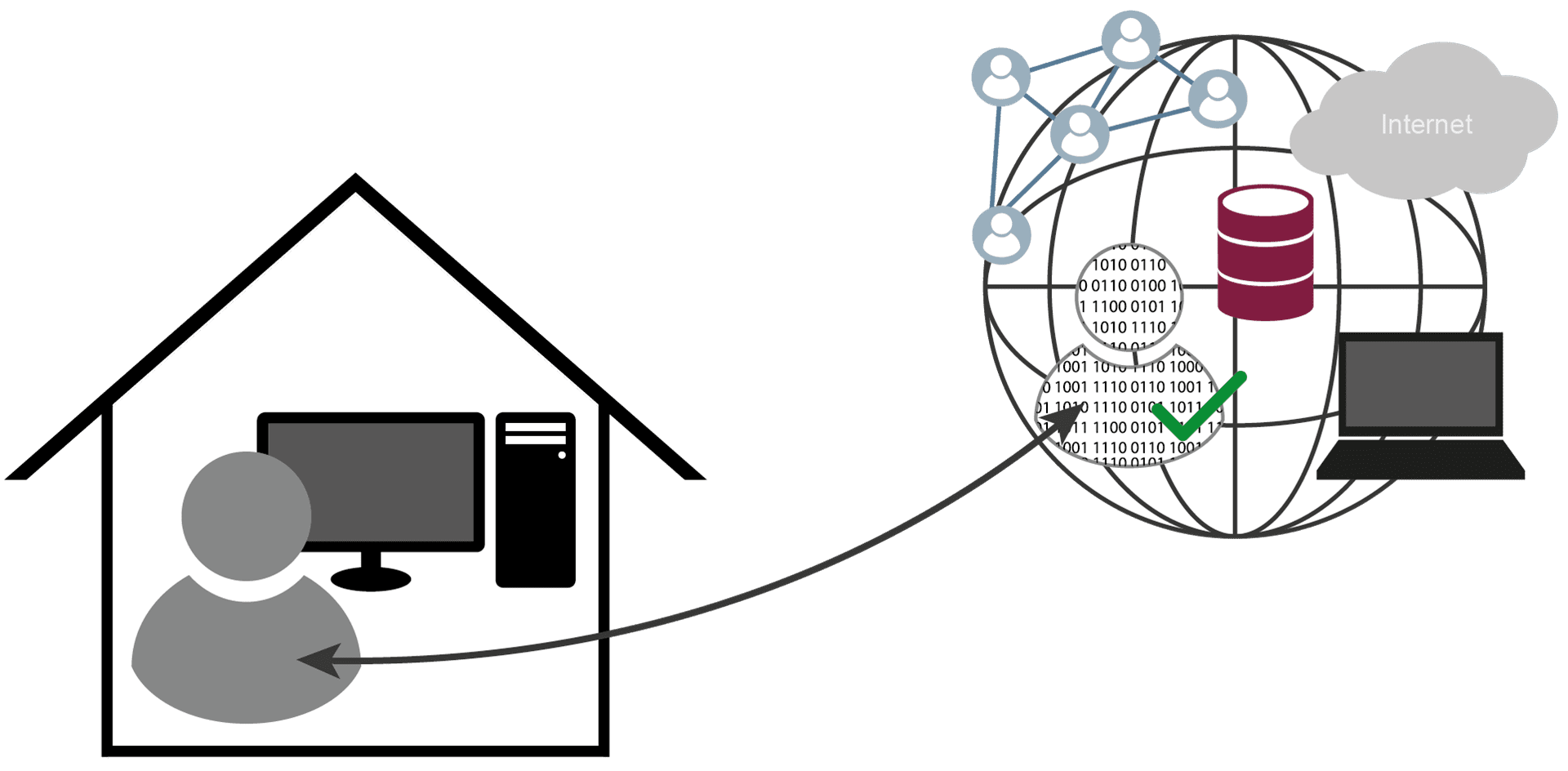

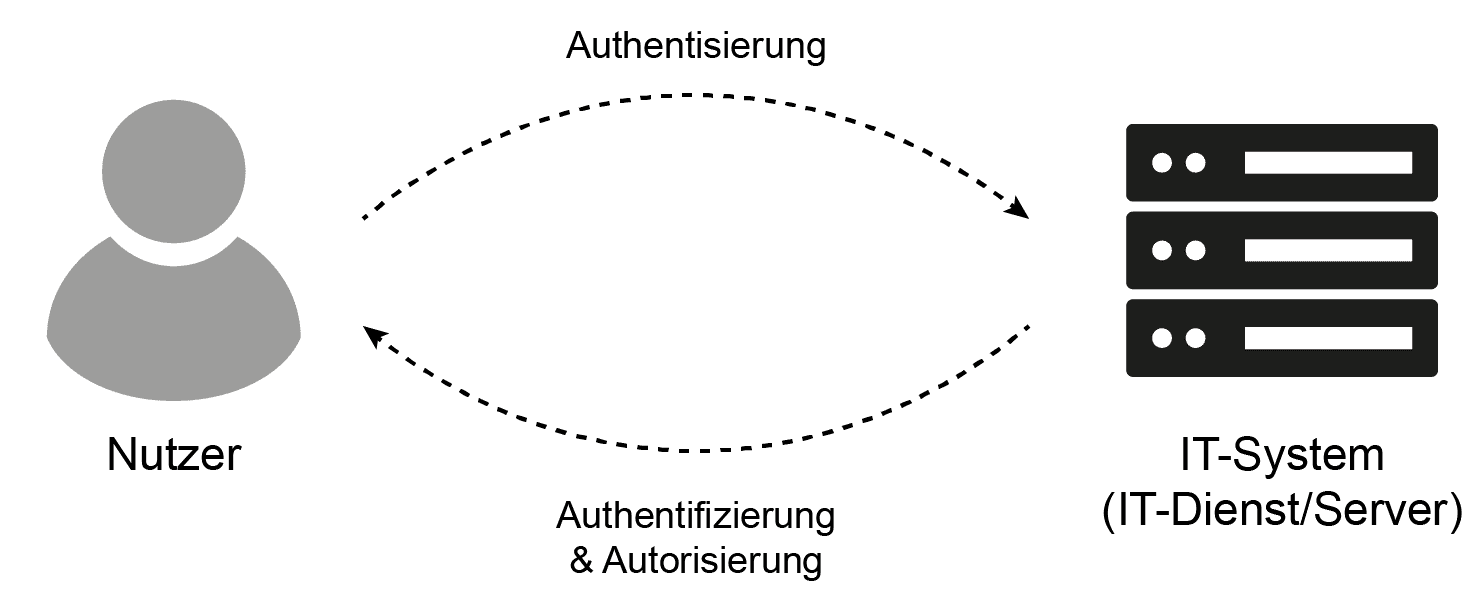

Authentifikation |  |

Backdoor |  |

Backdoor Attack |  |

Backup |  |

Bedrohung |  |

Begriffe der Kryptographie |  |

Bewertung der kryptografischen Stärke |  |

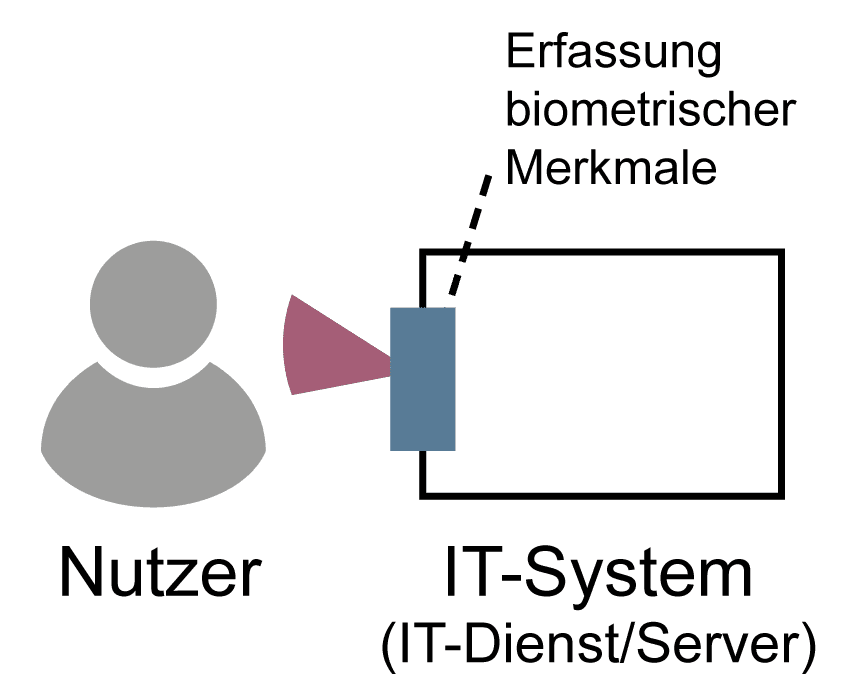

Biometrie |  |

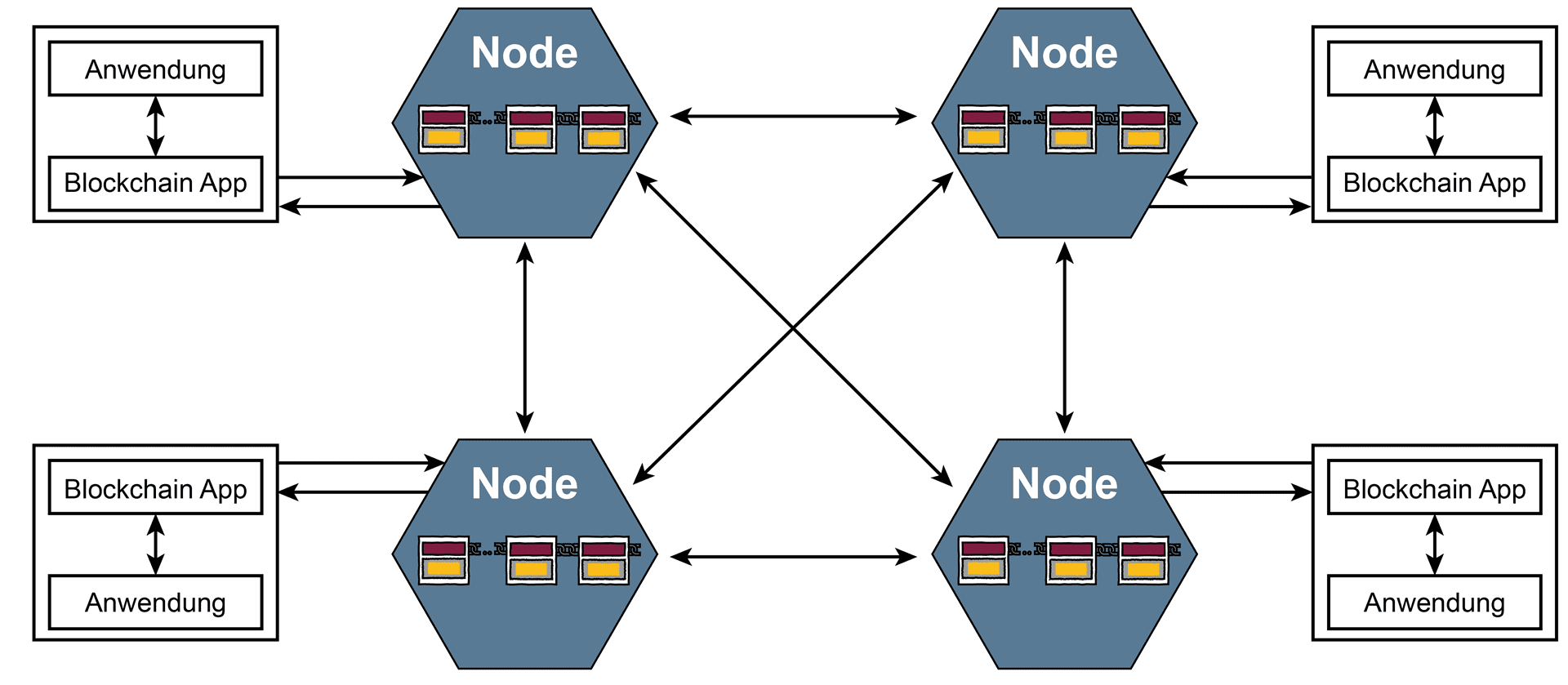

Blockchain-Technologie |  |