One-Way-Hashfunktionen - Prof. Dr. Norbert Pohlmann

One-Way-Hashfunktionen | |

| Was ist eine One-Way-Hashfunktion?

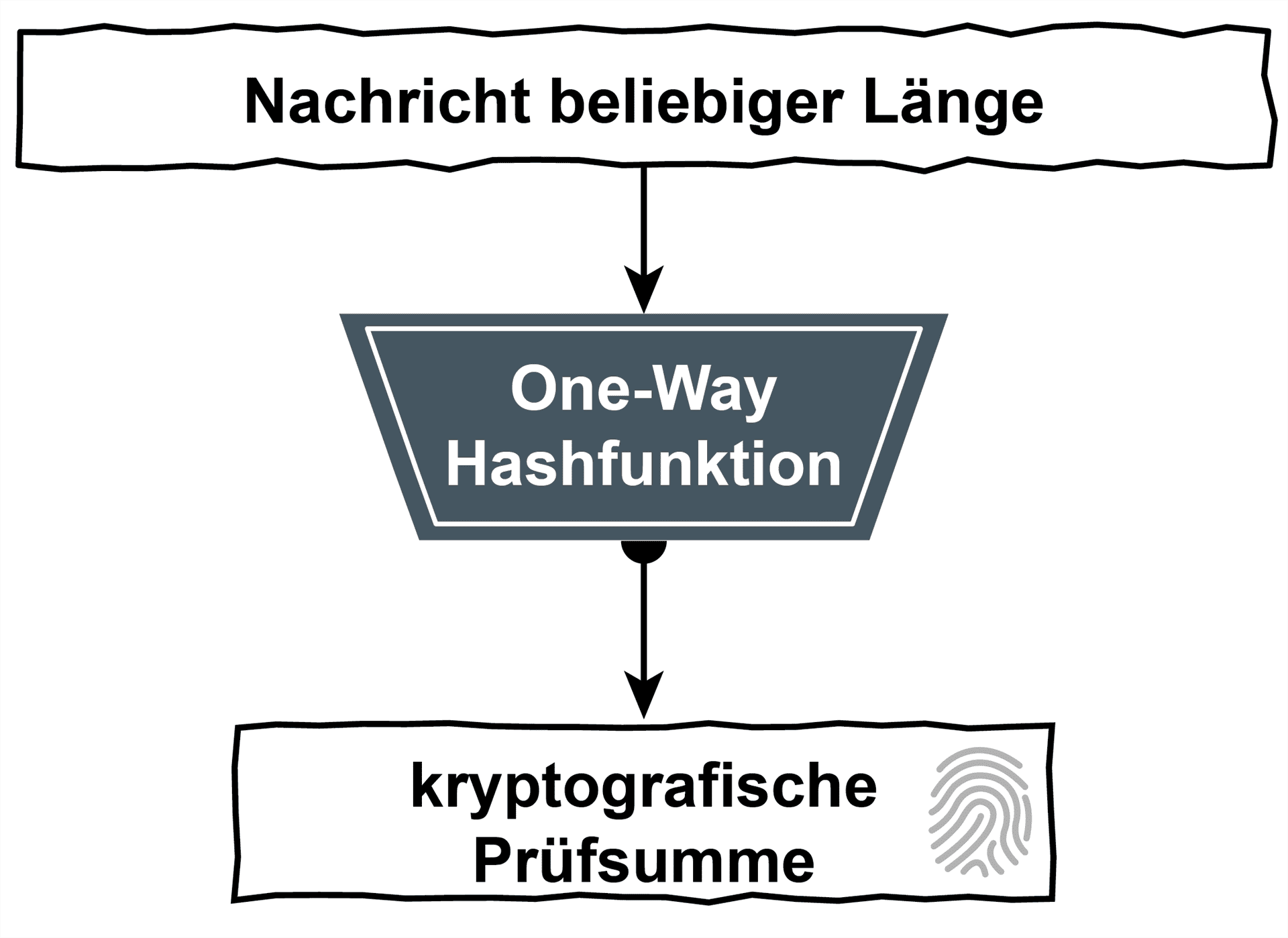

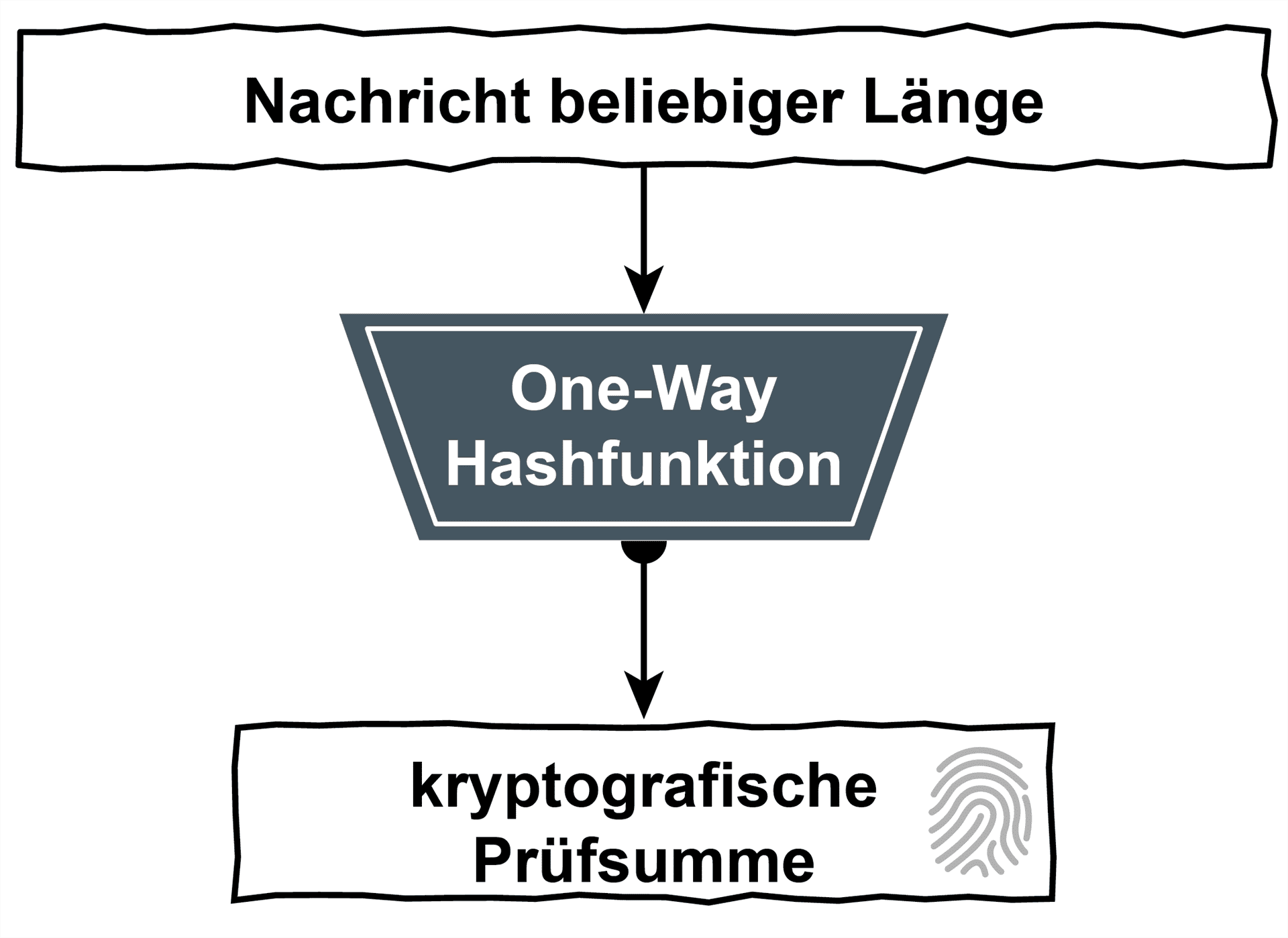

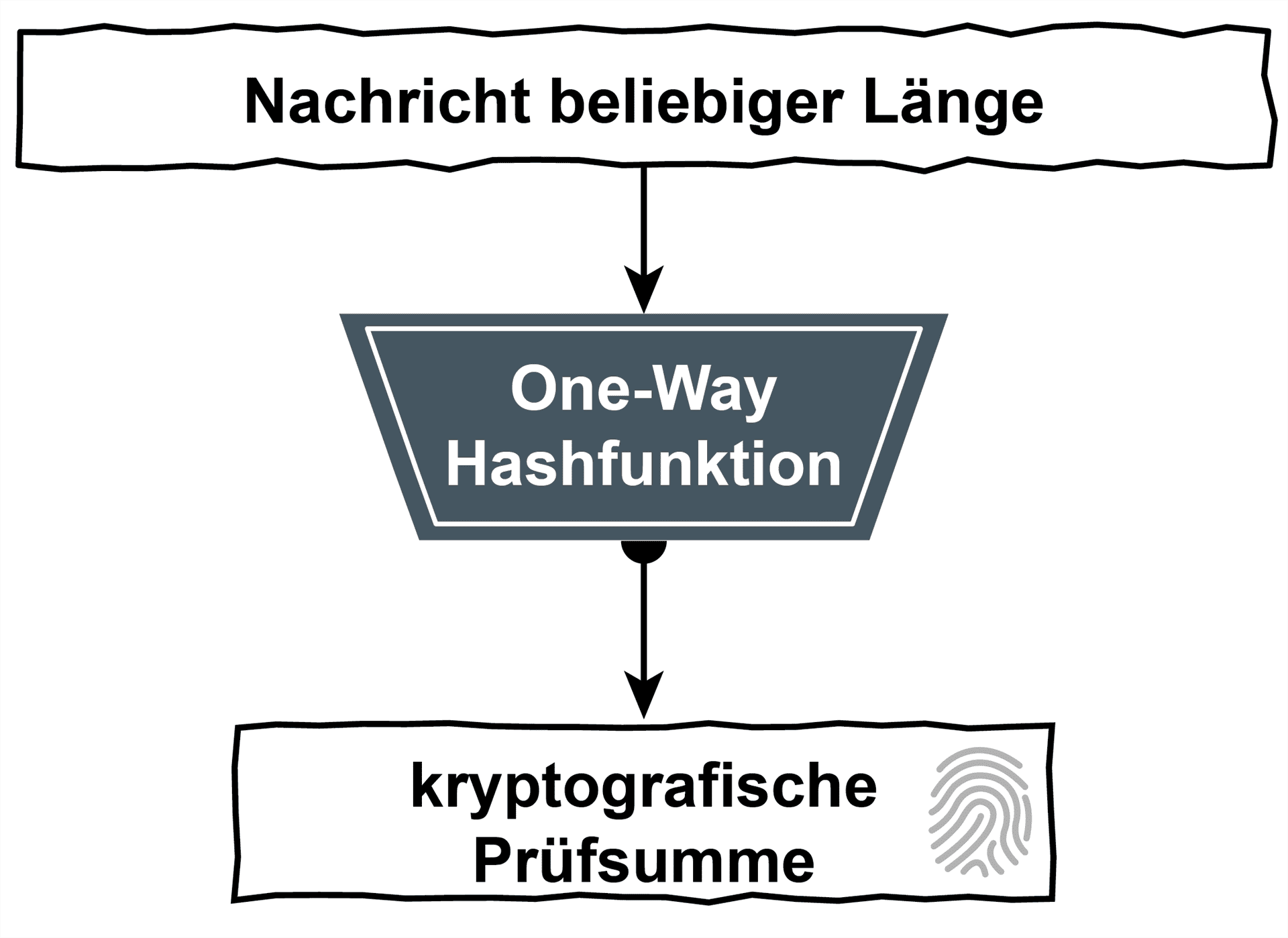

Dabei gilt die Formel: hM = H(M), wobei hM die kryptografische Prüfsumme (Hashwert), H die One-Way-Hashfunktion und M die Nachricht bezeichnet.  Eigenschaften von One-Way-HashfunktionEine One-Way-Hashfunktion muss bestimmte Eigenschaften aufweisen, damit sie für den kryptografischen Einsatz geeignet ist. 1. H ist eine öffentliche bekannte Einwegfunktion Wie für jeden Verschlüsselungsalgorithmus gilt auch für One-Way-Hashfunktionen, dass sie öffentlich bekannt sein müssen: Das ist einerseits notwendig, da sie auf allen, an einem Datenaustausch beteiligten Systemen verfügbar sein müssen, andererseits garantiert nur die öffentliche Bekanntheit ihre genaue Begutachtung durch Experten. Jede Hashfunktion muss einer öffentlichen Diskussion von Experten standgehalten haben, damit sie als sicher genutzt werden kann. 2. hM= H(M), h ist ein eindeutiger „Fingerabdruck“ von M Die Hashfunktion zählt zur Gruppe der kontrahierenden Einwegfunktionen, mit deren Hilfe sich die Länge der kryptografischen Prüfsumme (Hashwert) auf eine definierte, feste Länge reduzieren lässt, zum Beispiel 256 Bit. Außerdem kann M beliebig lang sein, aber die kryptografische Prüfsumme bleibt immer gleich. 3. H(M) ist eine One-Way Funktion (Einwegfunktion) H(M) ist einfach zu berechnen, bei gegebenem M. 4. H(M) ist kollisionsresistent Weiterhin muss eine One-Way-Hashfunktion kollisionsresistent sein, das heißt, es darf nicht möglich sein, systematisch eine bestimmte kryptografische Prüfsumme hM, = H(M’) = H(M) zu erzeugen, die derjenigen der ursprünglichen Nachricht entspricht. Weitere Informationen zum Begriff “One-Way-Hashfunktionen”:

„Übungsaufgaben und Ergebnisse zum Lehrbuch Cyber-Sicherheit“ „Bücher im Bereich Cyber-Sicherheit und IT-Sicherheit zum kostenlosen Download“

„Internet-Sicherheit – Was ist und was kommt?“ „Immer mehr Daten = Immer mehr (Un) Sicherheit?“ „Cyber-Sicherheit vor dem Hintergrund von Krisensituationen“

„Master-Studiengang Internet-Sicherheit (IT-Sicherheit, Cyber-Sicherheit)“ „Marktplatz IT-Sicherheit: IT-Notfall“ „Marktplatz IT-Sicherheit: IT-Sicherheitstools“ „Marktplatz IT-Sicherheit: Selbstlernangebot“ „Marktplatz IT-Sicherheit: Köpfe der IT-Sicherheit“ „Vertrauenswürdigkeits-Plattform“ Zurück zur Übersicht Summary  Article Name One-Way-Hashfunktionen DescriptionEine One-Way-Hashfunktion berechnet aus einer beliebig umfangreichen Nachricht eine kryptografische Prüfsumme mit einer festgelegten Länge. In der Praxis werden bei digitalen Signaturen nicht der Text selber, sondern die kryptografische Prüfsumme des Textes signiert. Author Prof. Norbert Pohlmann Publisher Name Institut für Internet-Sicherheit – if(is) Publisher Logo  |

| |