Spam-Malware - Prof. Dr. Norbert Pohlmann

Spam-Malware | |

| Inhaltsverzeichnis Was ist eine Spam-Malware?

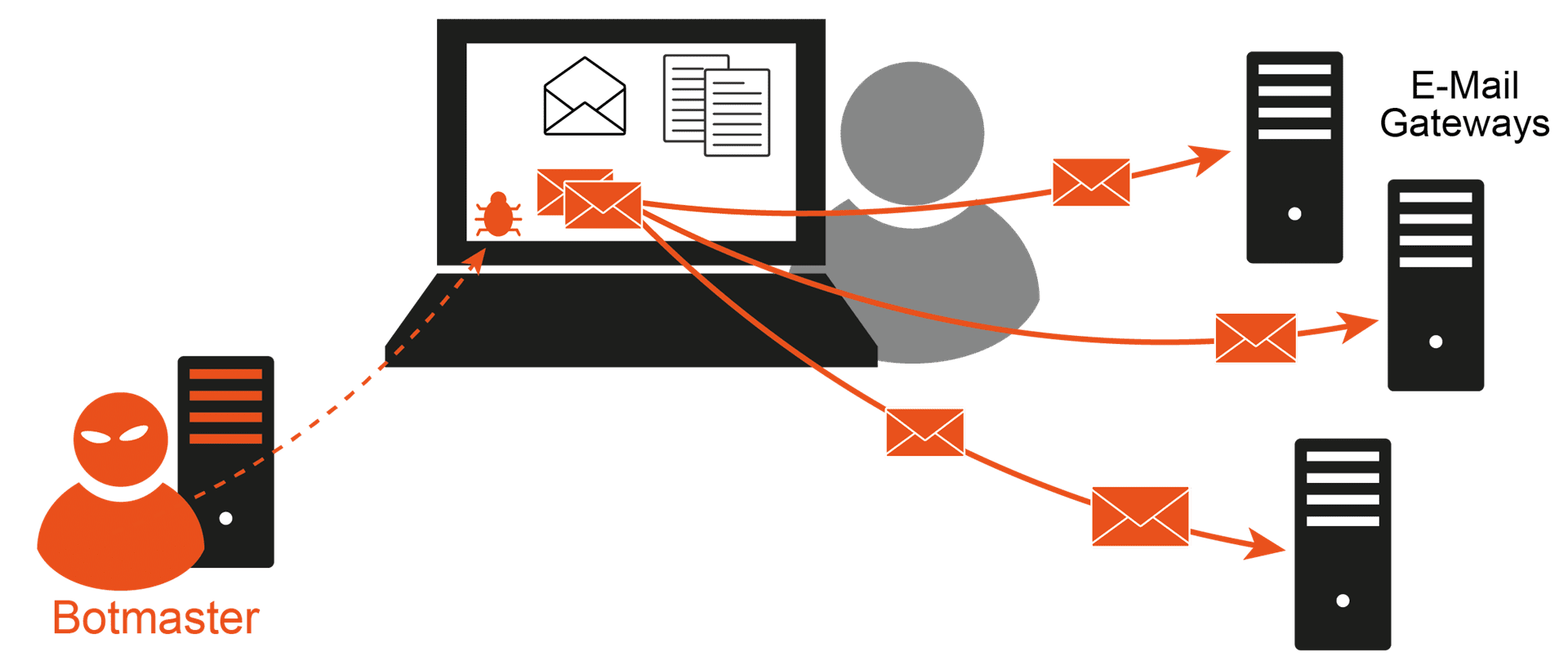

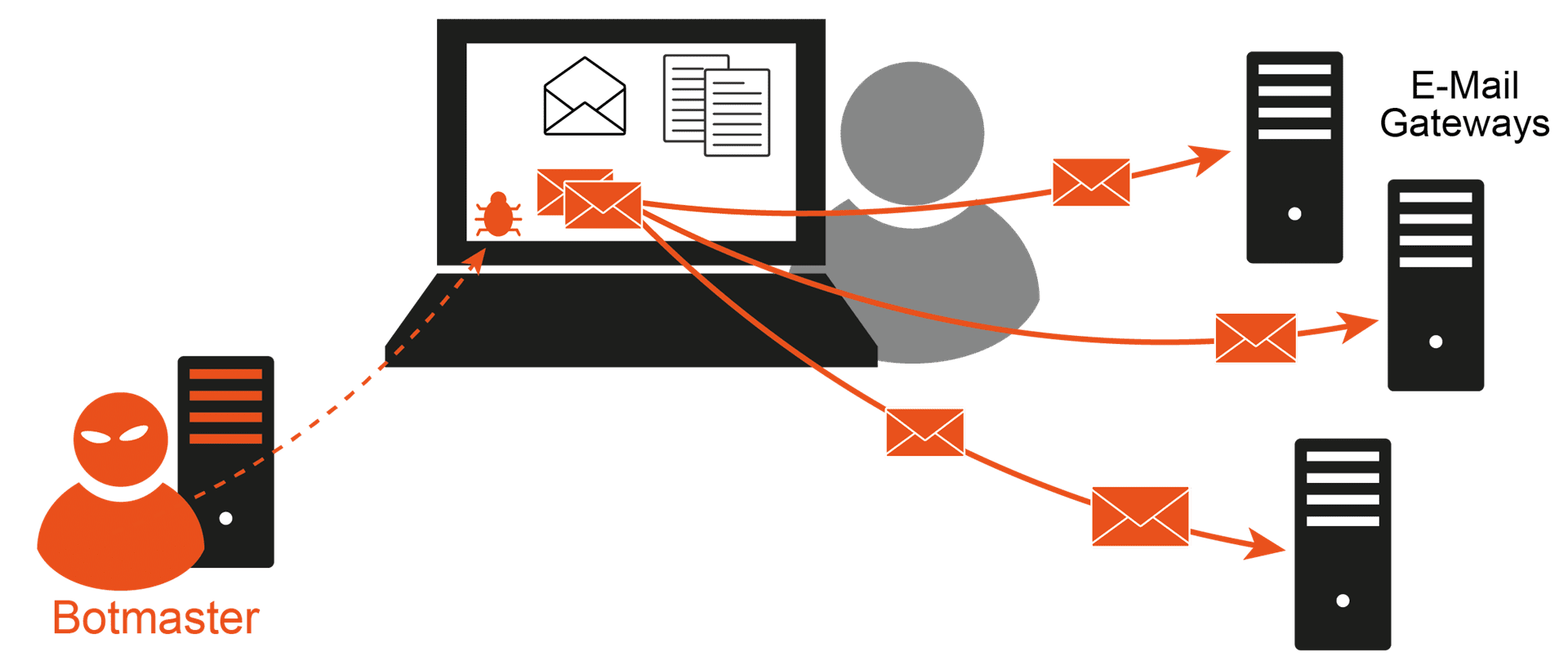

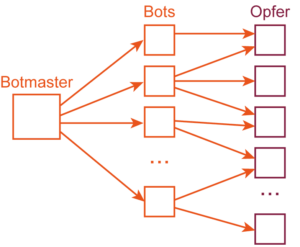

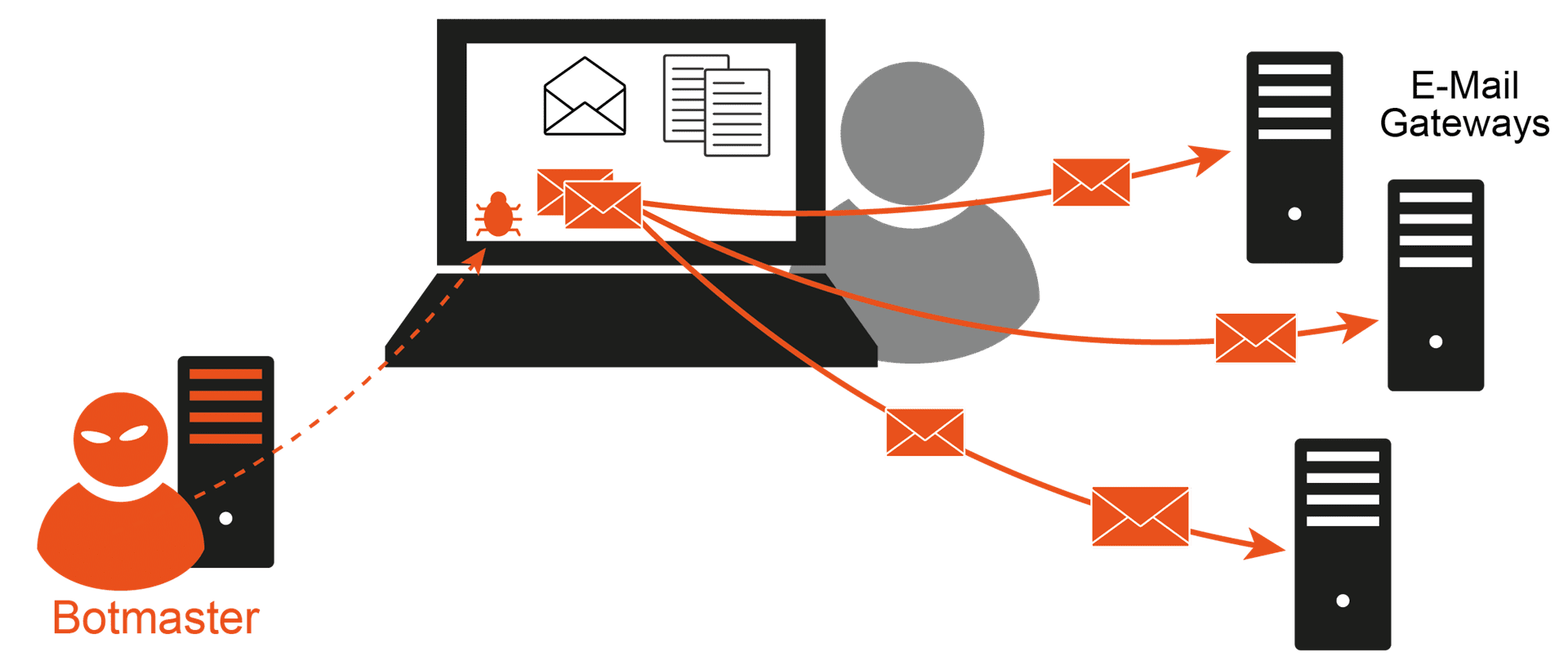

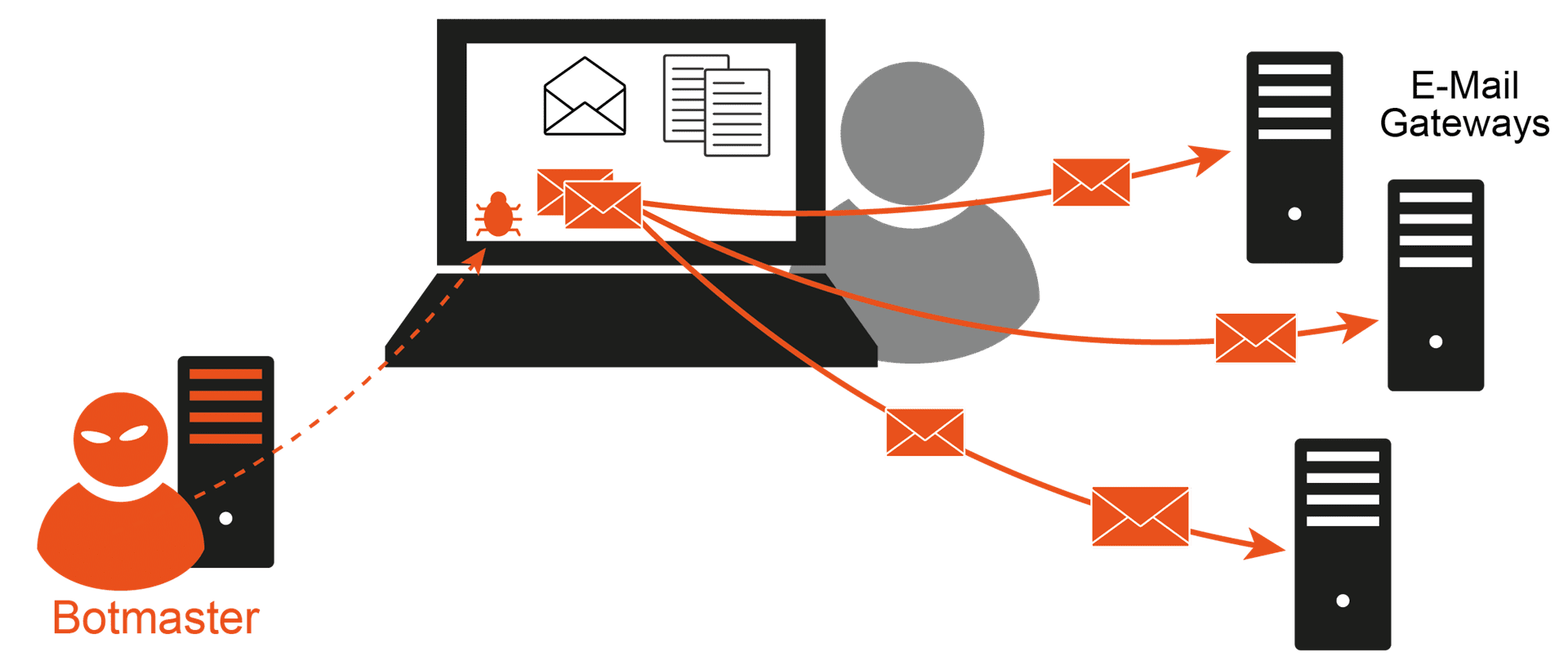

IP-ReputationssystemeDadurch, dass die kompromittierten IT-Systeme in der Regel dynamische IP-Adressen verwenden, kann / könnte durch die Verwendung von IP-Reputationssysteme oder entsprechenden Black-Listen (RBLs, Dynamische-/Dial-Up-IP, open relay, …) diese Art der Spam-Verteilung verhindert werden. Angriffsstruktur: Spam-MalwareDie Spam-Schadfunktion ist im Prinzip ein M:N-Angiff, bei dem der Botmaster mithilfe der kompromittierten IT-Systeme (Bots) im Botnetz Spam-Mails versendet.  Weitere Informationen zum Begriff “Spam-Malware”:

„Die Vertrauenswürdigkeit von Software“ „Mail-Verlässlichkeit – Verbreitung und Evaluation“ „Daten gegen Diebstahl sichern“ „Übungsaufgaben und Ergebnisse zum Lehrbuch Cyber-Sicherheit“ „Bücher im Bereich Cyber-Sicherheit und IT-Sicherheit zum kostenlosen Download“

„Innovative Answers to the IoT Security Challenges“ „CISO 2025 – Berufsbild im Wandel“ „Internet-Sicherheit – Was ist und was kommt?“

„Master-Studiengang Internet-Sicherheit (IT-Sicherheit, Cyber-Sicherheit)“ „Marktplatz IT-Sicherheit: IT-Notfall“ „Marktplatz IT-Sicherheit: IT-Sicherheitstools“ „Marktplatz IT-Sicherheit: Selbstlernangebot“ „Marktplatz IT-Sicherheit: Köpfe der IT-Sicherheit“ „Vertrauenswürdigkeits-Plattform“ Zurück zur Übersicht Summary  Article Name Spam-Malware Description Eine Spam-Malware verschickt unerwünschte / unverlangte Spam-E-Mails über kompromittierte IT-Systeme (Notebook, PC, Smartphone, …) an sehr viele Empfänger. Meist mithilfe von Botnetzen, weil die vielen IT-Systeme diese in der Masse unauffällig versenden können. Author Prof. Norbert Pohlmann Publisher Name Institut für Internet-Sicherheit – if(is) Publisher Logo  |

| |