Potenziell unerwünschte Anwendungen (PUA) - Prof. Dr. Norbert Pohlmann

Potenziell unerwünschte Anwendungen (PUA) | |

| Was sind potenziell unerwünschte Anwendungen (PUA)?

Da diese Funktionen verborgen sind und – aufgrund ihrer Auswirkungen – auch unerwünscht, entsteht dem Nutzer ein gravierender Nachteil daraus, von dem er zumeist noch nicht einmal Kenntnis besitzt. Weitere Informationen zum Begriff “Potenziell unerwünschte Anwendungen (PUA)”:

„The Unwanted Sharing Economy: An Analysis of Cookie Syncing and User Transparency under GDPR“ „Analyzing Leakage of Personal Information by Malware“ „A Study on Subject Data Access in Online Advertising after the GDPR“ „Measuring the Impact of the GDPR on Data Sharing in Ad Networks“ „Übungsaufgaben und Ergebnisse zum Lehrbuch Cyber-Sicherheit“ „Bücher im Bereich Cyber-Sicherheit und IT-Sicherheit zum kostenlosen Download“

„Sicherheit mit digitaler Selbstbestimmung – Self-Sovereign Identity (SSI)“ „Künstliche Intelligenz (KI) und Cyber-Sicherheit“ „Digitalisierung 4.0 – Wie sicher geht sicher?“

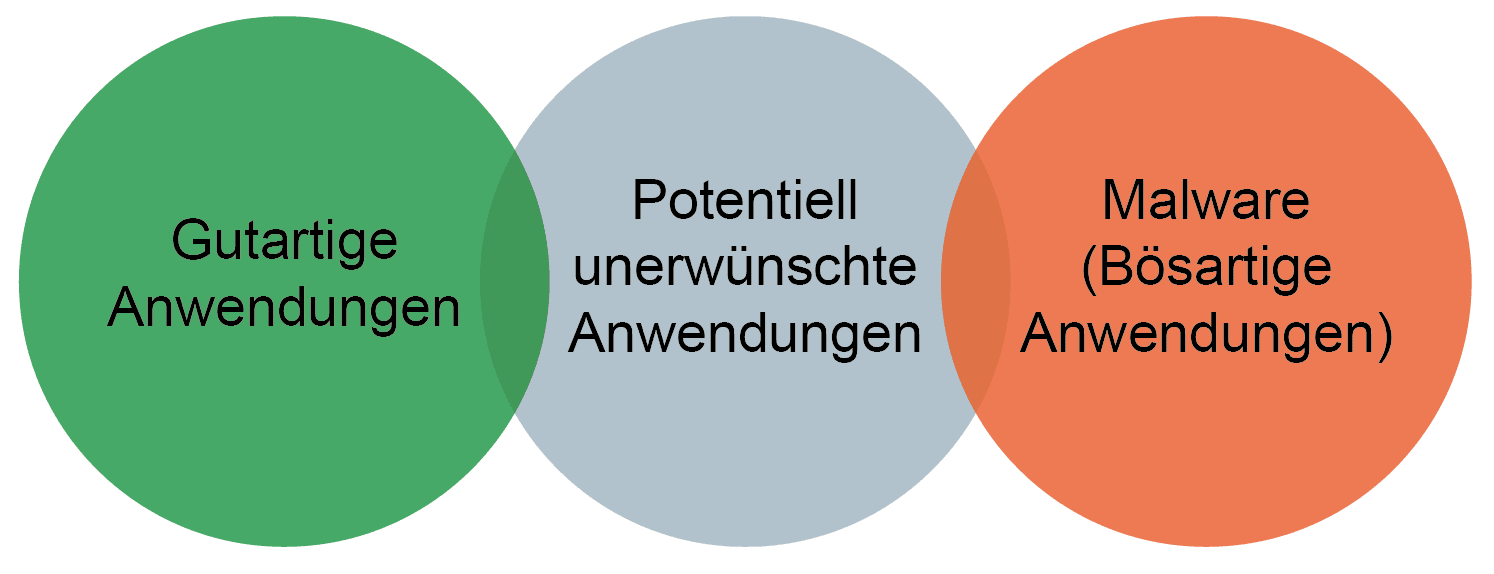

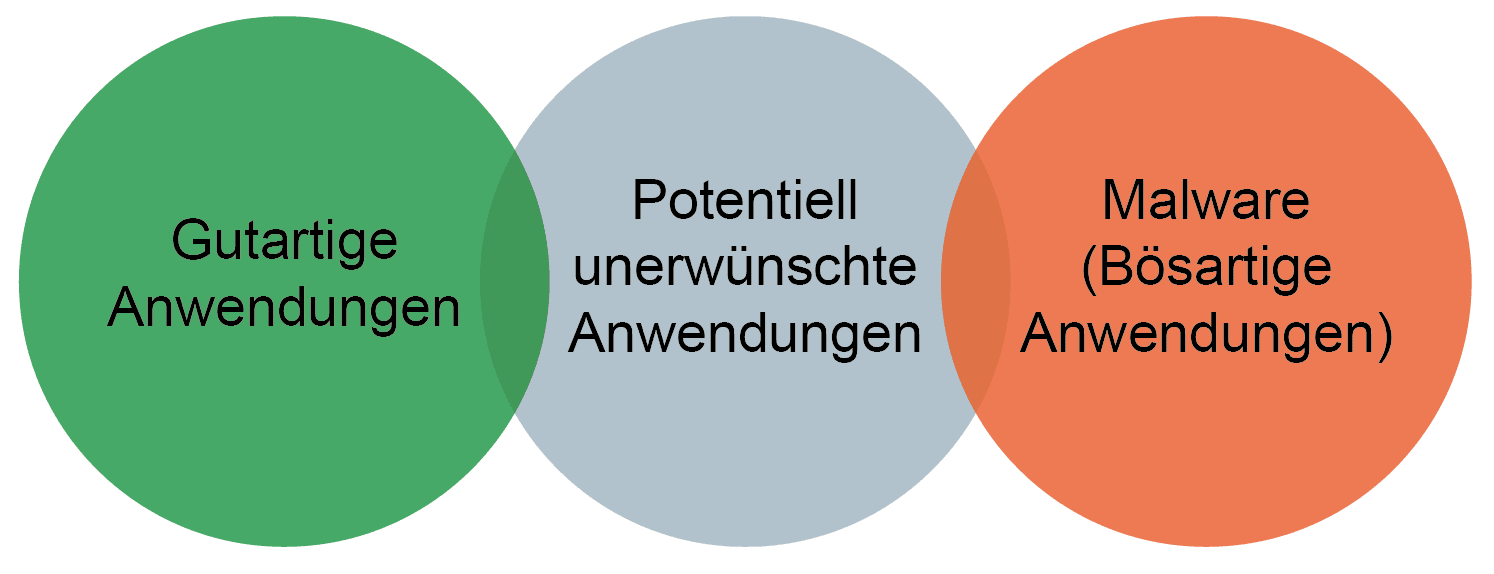

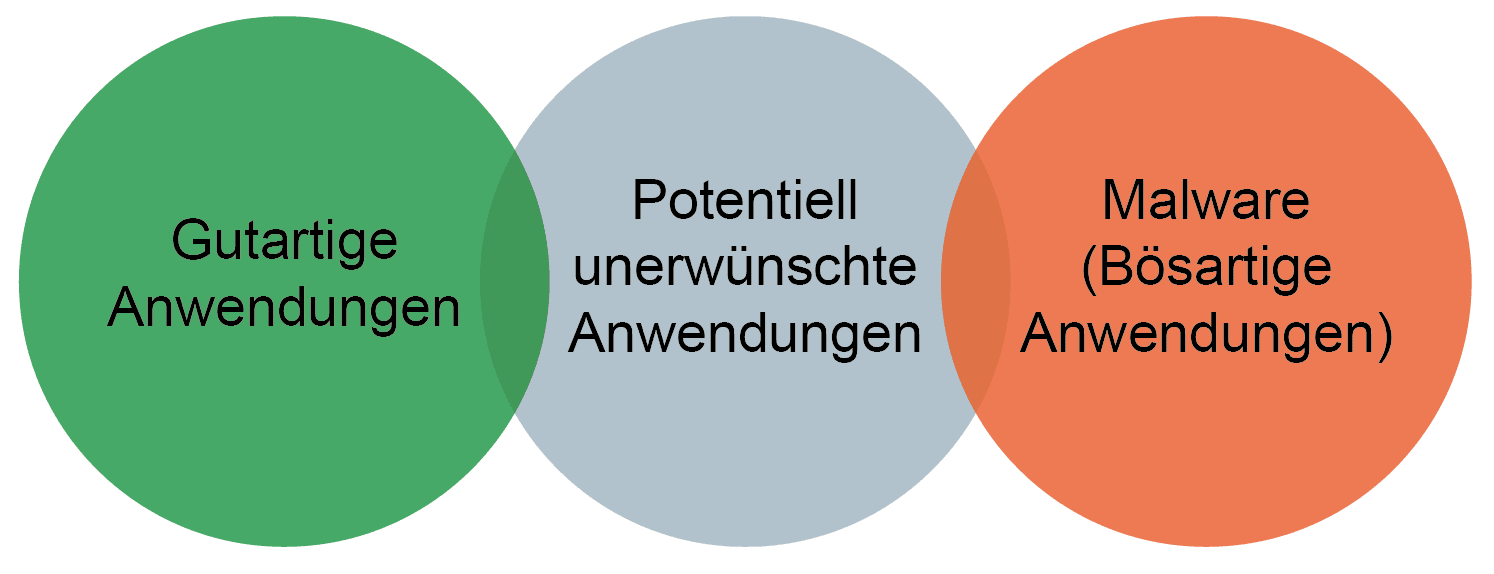

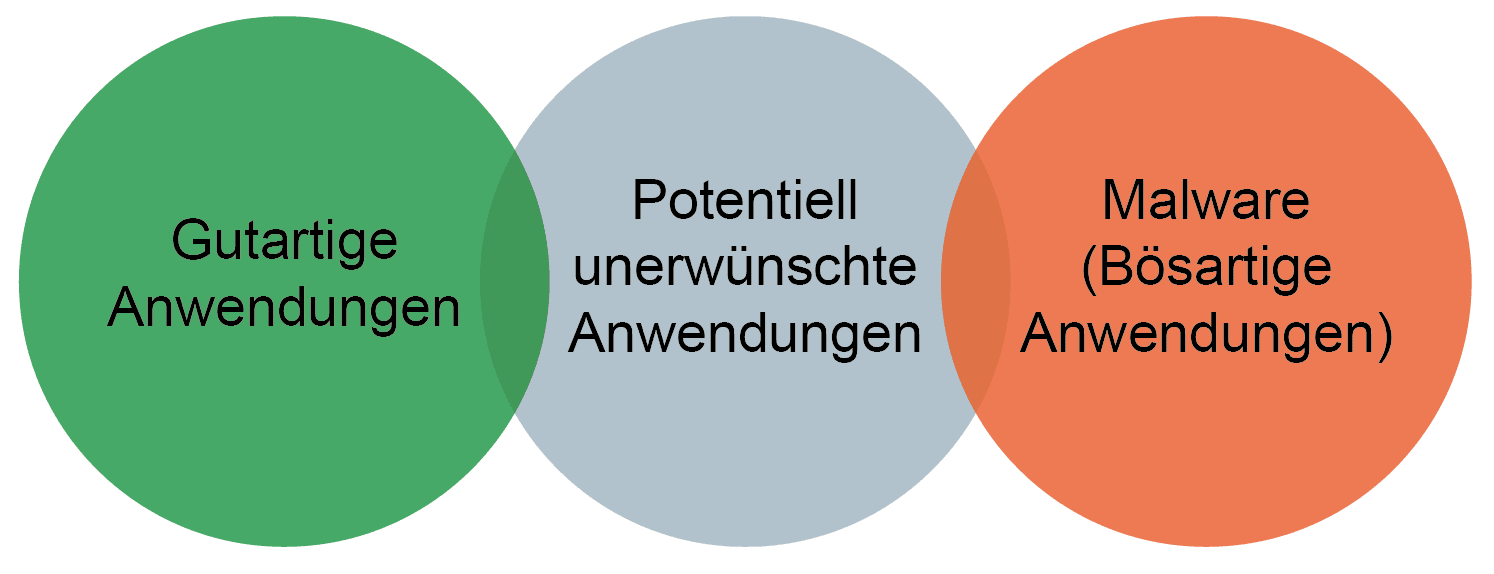

„Master-Studiengang Internet-Sicherheit (IT-Sicherheit, Cyber-Sicherheit)“ „Marktplatz IT-Sicherheit: IT-Notfall“ „Marktplatz IT-Sicherheit: IT-Sicherheitstools“ „Marktplatz IT-Sicherheit: Selbstlernangebot“ „Marktplatz IT-Sicherheit: Köpfe der IT-Sicherheit“ „Vertrauenswürdigkeits-Plattform“ Zurück zur Übersicht Summary  Article Name Potenziell unerwünschte Anwendungen (PUA) Description Potenziell unerwünschte Anwendungen (PUA) sind Software, die ein Nutzer als unerwünscht einstuft, weil daraus ein Schaden entstehen kann. PUAs werden Default auf neuen IT-Systemen vorinstalliert, ungewollt heruntergeladen oder willentlich installiert. Author Prof. Norbert Pohlmann Publisher Name Institut für Internet-Sicherheit – if(is) Publisher Logo  |

| |