Spielend lernen für mehr Resilienz (2) Serious Games als Lernmotor der Informations-Sicherheit –Teil 2: Vom Handeln zur gelebten KulturD. Bothe, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), M. Schaper: „Spielend lernen für mehr Resilienz – Serious Games als Lernmotor der Informations-Sicherheit – Teil 2: Vom Wissen zum Handeln“,KES – Die […] weitere Informationen |  |

Serious Games für wirksame Cybersecurity Awareness im ISMSD. Bothe, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), M. Schaper:„Serious Games für wirksame Cybersecurity Awareness im ISMS“. In Proceedings des 21. BSI-Kongress – Cybernation Deutschland: gemeinsam, sicher, digital, Hrsg.: Bundesamt für […] weitere Informationen |  |

Browsererweiterung macht Webtracking sichtbar – PrivacyAware zeigt per Ampelsystem, wie stark Websites ihre Besucher verfolgenC. Böttger, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), O. Schonschek, B. Usmani:„Browser-Erweiterung macht Webtracking sichtbar – PrivacyAware zeigt per Ampelsystem, wie stark Websites ihre Besucher verfolgt“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit […] weitere Informationen |

Four decades of security and privacy research: evolution of topics, impact, and the communityC. Böttger, N. Demir, M. Demir, H. Hosseini, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), T. Urban, C. Wressneger: “Four decades of security and privacy research: evolution of topics, impact, and the […] weitere Informationen |  |

Die Vermessung der Unsicherheit – Der neue Cyber-Risiko-ScoreM. Ayas, F. Kesici, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), D. Stroz: „Die Vermessung der Unsicherheit – Der neue Cyber-Risiko-Score“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, 1/2026 Wissenschaftler der Westfälischen […] weitere Informationen |  |

Security Awareness als institutionelles Anliegen: Voraussetzungen, Herausforderungen und Gestaltungsräume für NRW-HochschulenA. Harrer, M. Naß, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), S. Scheja: „Security Awareness als institutionelles Anliegen: Voraussetzungen, Herausforderungen und Gestaltungsräume für NRW-Hochschulen“. HMD-Praxis der Wirtschaftsinformatik,Springer Verlag, Februar 2026 Zusammenfassung Jüngste […] weitere Informationen |  |

Spielend lernen für mehr Resilienz (1) Serious Games als Lernmotorder Informations-Sicherheit – Teil 1: Vom Wissen zum HandelnD. Bothe, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), M. Schaper: „Spielend lernen für mehr Resilienz – Serious Games als Lernmotor der Informations-Sicherheit – Teil 1: Vom Wissen zum Handeln“,KES – […] weitere Informationen |  |

Unintended and Illegitimate Consequences of LLMs and Their Impact on SocietyD. Adler, C. Böttger, U. Coester, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit): „Unintended and Illegitimate Consequences of LLMs and Their Impact on Society”. 12th International Symposium on Leveraging Applications of Formal […] weitere Informationen |  |

Denken in Fallen – Wie kognitive Verzerrungen Sicherheitsentscheidungen sabotierenR. Noll, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), M. Wilczek:„Denken in Fallen – Wie kognitive Verzerrungen Sicherheitsentscheidungen sabotieren“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 6/2025 Denken in Fallen – […] weitere Informationen |  |

Integration einer Software Bill of Materials in die Backend-EntwicklungProf. Norbert Pohlmann (Institut für Internet-Sicherheit), S. Wonning„Der Weg zur erfolgreichen Umsetzung: Integration einer Software Bill of Materials in die Backend-Entwicklung.“,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag,5/2025 Der Cyber Resilience Act […] weitere Informationen |  |

Smartphone-Apps Kontaktieren im Schnitt 25 Server und durchqueren sechs NetzwerkeF. Kesici, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit):“Smartphone-Apps kontaktieren im Schnitt 25 Server und durchqueren sechs Netzwerke – Studie zeigt: Deutsche Apps setzen verstärkt auf Werbe- und Tracking-Dienste.”,IT-Sicherheit – Mittelstandsmagazin für […] weitere Informationen |  |

Privacy from 5 PM to 6 AM: Tracking and Transparency Mechanisms in the HbbTV EcosystemC. Böttger, N. Demir, M. Große-Kampmann, H. Hosseini, J. Hörnemann, T. Hupperich, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), T. Urban, C. Utz, C. Wressnegger: “Privacy from 5 PM to 6 AM: […] weitere Informationen |

Cheater im Visier – Wie Spielentwickler den Kampf gegen Betrug führen – Sicherheitsbedrohungen in der Gaming-WeltM. Ayas, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), D. Stroz:“Cheater im Visier: Wie Spielentwickler den Kampf gegen Betrug führen – Sicherheitsbedrohungen in der Gaming-Welt.”, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, […] weitere Informationen |  |

Different Seas, Different Phishes – Large-Scale Analysis of Phishing Simulations Across Different IndustriesO. Braun, M. Große-Kampmann, J. Hörnemann, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), T. Urban:“Different Seas, Different Phishes – Large-Scale Analysis of Phishing Simulations Across Different Industries”,in ACM ASIA Conference on Computer […] weitere Informationen |  |

Spielerisch gegen Cyberbedrohungen – IT-Sicherheitstrainings mit Serious GamesD. Bothe, J. Hörnemann, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit):“Spielerisch gegen Cyberbedrohungen – IT-Sicherheitstrainings mit Serious Games”,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, 2/2025 Spielerisch gegen Cyberbedrohungen – IT-Sicherheitstrainings mit Serious […] weitere Informationen |  |

Why Trustworthiness is the Cornerstone of DigitalizationU. Coester, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit): “Why Trustworthiness is the Cornerstone of Digitalization”. In the Book “New Digital Work II – Digital Sovereignty of Companies and Organizations””, Editors: U. […] weitere Informationen |  |

Exploring the Effects of Cybersecurity Awareness and Decision-Making Under RiskO. Braun, M. Große-Kampmann, J. Hörnemann, Prof. Norbert Pohlmann (Institut für Internet-Sicherheit), D. Theis, T. Urban: “Exploring the Effects of Cybersecurity Awareness and Decision-Making Under Risk”,in: Zhao, J., Meng, W. (eds) […] weitere Informationen |  |

Trust Media – ISCC-Zertifikate – Stärkung des Vertrauens in digitale MedienProf. Norbert Pohlmann (Institut für Internet-Sicherheit), S. Posth:“Trust Media – ISCC-Zertifikate: Stärkung des Vertrauens in digitale Medien”,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, 1/2025 Der digitale Medienkonsum hat sich zunehmend ins […] weitere Informationen |  |

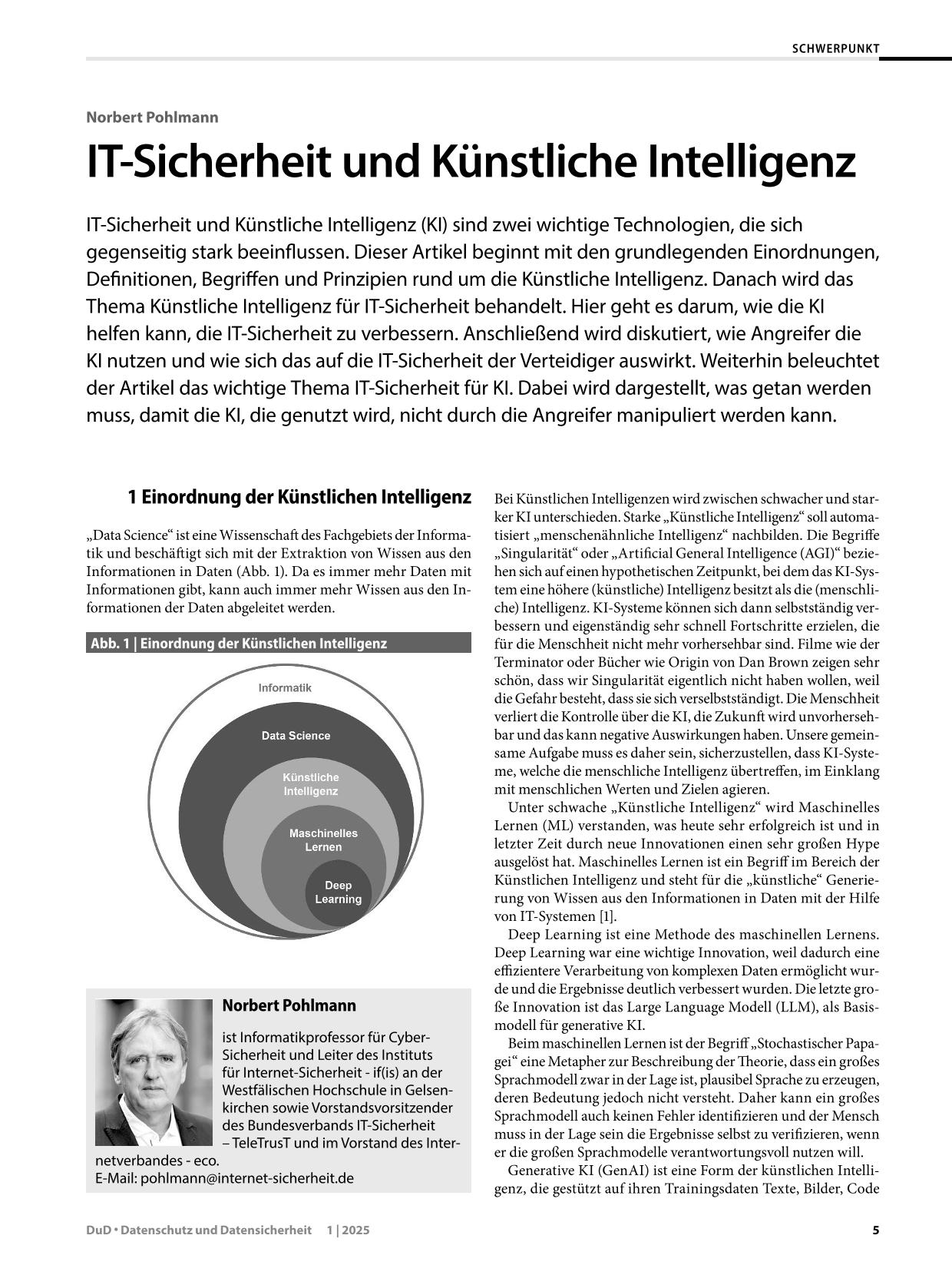

IT-Sicherheit und Künstliche IntelligenzNorbert Pohlmann (Institut für Internet-Sicherheit): „IT-Sicherheit und Künstliche Intelligenz“, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation, Vieweg Verlag, 1/2025 IT-Sicherheit und Künstliche Intelligenz (KI) sind zwei […] weitere Informationen |  |

Understanding Regional Filter Lists: Efficacy and ImpactB. Acharya, C. Böttger, N. Demir, T. Holz, J. Hörnemann, M. Große-Kampmann, Norbert Pohlmann (Institut für Internet-Sicherheit), T. Urban: „Understanding Regional Filter Lists: Efficacy and Impact“, Proceedings of The 25th Privacy […] weitere Informationen |  |