Confidential Computing – Intel TDX: Geschützt in der Public CloudS. Gajek, Norbert Pohlmann (Institut für Internet-Sicherheit),„Confidential Computing – Intel TDX: Geschützt in der Public Cloud”, iX – Magazin für professionelle Informationstechnik, Heise-Verlag, 08/2023 Confidential Computing – Intel TDXVertrauenswürdigkeit ist ein […] weitere Informationen |  |

Dreiklang der IT-Sicherheit: Menschen, Prozesse, TechnologieJ. Hörnemann, T. Neugebauer, Norbert Pohlmann (Institut für Internet-Sicherheit): „Dreiklang der IT-Sicherheit: Menschen, Prozesse, Technologie – Zurück auf Los“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 3/2023 Im Rahmen der digitalen Transformation ist es […] weitere Informationen |  |

Ohne Vertrauen geht es nicht – Kriterien für das Vertrauen von Anwenderunternehmen in Hersteller und deren IT-SicherheitslösungenM. Brauer, U. Coester, Norbert Pohlmann (Institut für Internet-Sicherheit):: „Ohne Vertrauen geht es nicht – Kriterien für das Vertrauen von Anwenderunternehmen in Hersteller und deren IT-Sicherheitslösungen“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 2/2023 […] weitere Informationen |  |

Angriffe auf die Künstliche Intelligenz – Bedrohungen und SchutzmaßnahmenD. Adler, N. Demir, Norbert Pohlmann (Institut für Internet-Sicherheit):„Angriffe auf die Künstliche Intelligenz – Bedrohungen und Schutzmaßnahmen“,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag,1/2023 Angriffe auf die Künstliche IntelligenzKünstliche Intelligenz (KI) ermöglicht es, komplexe Zusammenhänge und […] weitere Informationen |  |

Telematik-Infrastruktur 2.0 – Cloud-Infrastruktur für ein sicheres GesundheitswesenNorbert Pohlmann (Institut für Internet-Sicherheit), D. Schwarzkopf, T. Urban: „Telematik-Infrastruktur 2.0 – Cloud-Infrastruktur für ein sicheres Gesundheitswesen“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 6/2022 Telematik-Infrastruktur 2.0Damit die medizinische Versorgung […] weitere Informationen |  |

Warum auf lange Sicht IT die OT managen muss – Unterschiedliche Schutzziele unter einem DachS. Müller, Norbert Pohlmann (Institut für Internet-Sicherheit): „Warum auf lange Sicht IT die OT managen muss – Unterschiedliche Schutzziele unter einem Dach“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 6/2022 […] weitere Informationen |  |

Artikel Confidential Computing – IT-Sicherheit und Datenschutz in der CloudL. Demming, Norbert Pohlmann (Institut für Internet-Sicherheit), J. Rotthues: „Confidential Computing – IT-Sicherheit und Datenschutz in der Cloud“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, 5/2022 Artikel Confidential ComputingDie Datenökonomie nimmt eine zunehmend wichtige Rolle […] weitere Informationen |  |

Wie Sicherheit im Internet messbar wird – Internet-Kennzahlen für mehr Transparenz bei Risiken und SicherheitsstatusC. Böttger, S. Falay, Norbert Pohlmann (Institut für Internet-Sicherheit):„Wie Sicherheit im Internet messbar wird – Internet-Kennzahlen für mehr Transparenz bei Risiken und Sicherheitsstatus“,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz,DATAKONTEXT-Fachverlag, 4/2022 Wie Sicherheit im Internet messbar […] weitere Informationen |  |

Supply Chain Security – Wie sich Lieferketten vor Angriffen schützen lassenJ. Christl, A. Wozniczka, Norbert Pohlmann (Institut für Internet-Sicherheit):„Supply Chain Security – Wie sich Lieferketten vor Angriffen schützen lassen“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 3/2022 Wie sich Lieferketten […] weitere Informationen |  |

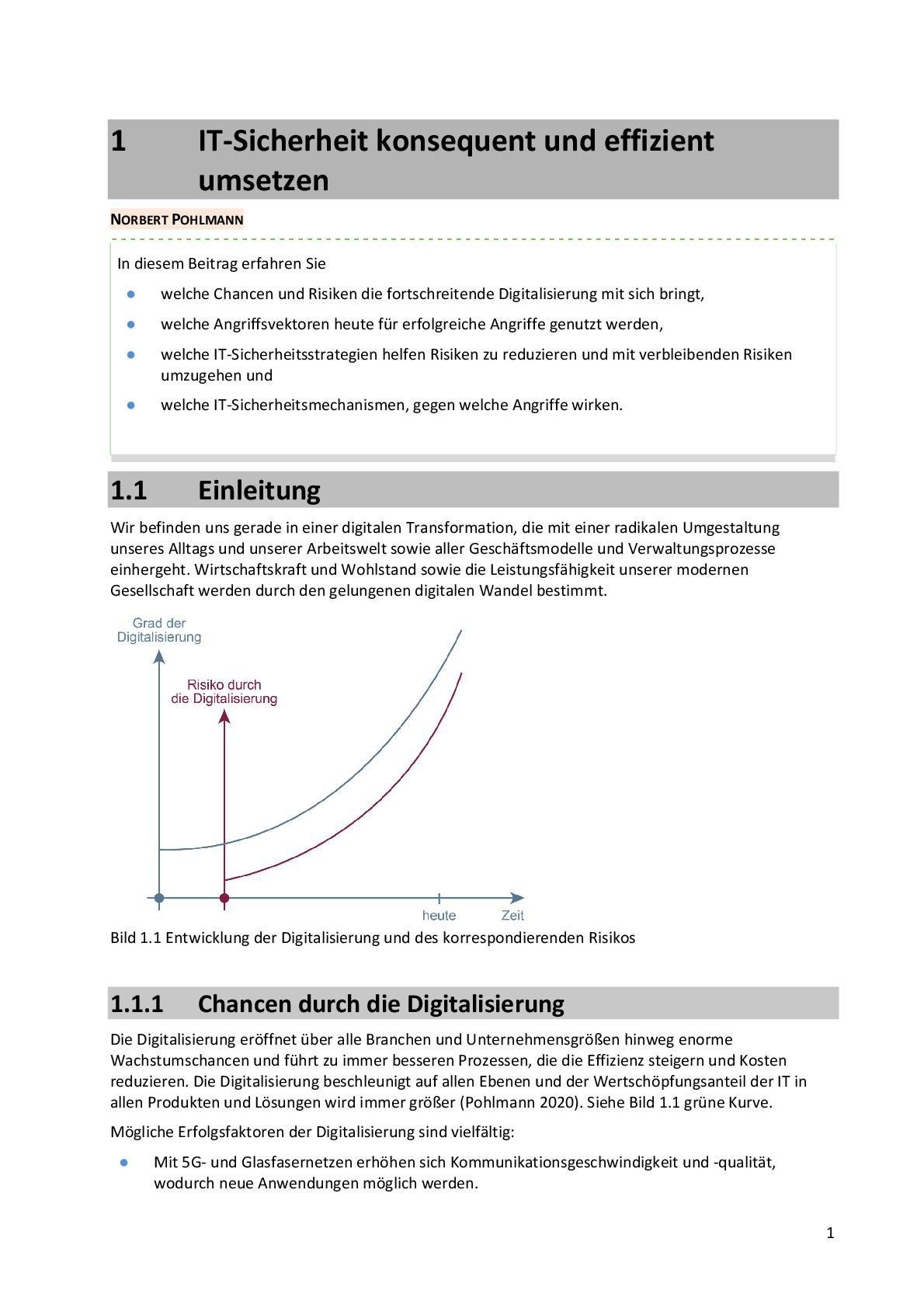

IT-Sicherheit konsequent und effizient umsetzenNorbert Pohlmann (Institut für Internet-Sicherheit):„IT-Sicherheit konsequent und effizient umgesetzt“, in „IT-Sicherheit – Technologien und Best Practices für die Umsetzung im Unternehmen“, Hrsg. M. Land, H. Löhr, Carl Hanser Verlag, München 2022 […] weitere Informationen |  |

Lokaler BefehlsempfängerT. Hüsch, N. Pohlmann: „Lokaler Befehlsempfänger – Was einen Compliance-gerechten Sprachassistenten von „Alexa“ unterscheidet“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 2/2022 Motivation für einen dezentralen Sprachassistenten – lokaler […] weitere Informationen |  |

Cybersicherheit auf Plattormen: Steigerung des Patientenwohls durch vertrauenswürdige und sichere Verarbeitung von medizinischen DatenN. Pohlmann, T. Urban: „Cybersicherheit auf Plattformen: Steigerung des Patientenwohls durch vertrauenswürdige und sichere Verarbeitung von medizinischen Daten“, in „Gesundheit im Zeitalter der Plattformökonomie“, Hrsg. Jens Baas, Medizinisch Wissenschaftliche Verlagsgesellschaft, […] weitere Informationen |  |

Vertrauenswürdigkeit schafft Vertrauen – Vertrauen ist der Schlüssel zum Erfolg von IT- und IT-SicherheitsunternehmenU. Coester, N. Pohlmann: „Vertrauenswürdigkeit schafft Vertrauen – Vertrauen ist der Schlüssel zum Erfolg von IT- und IT-Sicherheitsunternehmen”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation, […] weitere Informationen |  |

Menschliche Basis fürs Business – Mechanismen zur VertrauensbildungU. Coester, N. Pohlmann: „Menschliche Basis fürs Business – Mechanismen zur Vertrauensbildung“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 1/2022 Mechanismen zur Vertrauensbildung Im Prinzip wollen und müssen Menschen […] weitere Informationen |  |

Reproducibility and Replicability of Web Measurement StudiesN. Demir, M. Große-Kampmann, T. Holz, N. Pohlmann, T. Urban, C. Wressnegger: “Reproducibility and Replicability of Web Measurement Studies”. In Proceedings „The Web Conference 2022 (WWW)”, 2022 Web measurement studies […] weitere Informationen |  |

Business Chat ist verwirrt. Es hat sich vor Verwirrung selbst verletzt! – ChishingM. Große-Kampmann, M. Gruber, C. Höfig, N. Pohlmann, T. Urban:„Business Chat ist verwirrt. Es hat sich vor Verwirrung selbst verletzt! – Chishing“,In Proceedings GI Sicherheit 2022 – Sicherheit, Schutz und […] weitere Informationen |  |

Towards Understanding First-Party Cookie Tracking in the FieldN. Demir, N. Pohlmann, D. Theis, T. Urban: „Towards Understanding First-Party Cookie Tracking in the Field“. In Proceedings GI Sicherheit 2022 – Sicherheit, Schutz und Zuverlässigkeit, Bonn 2022 Third-party tracking […] weitere Informationen |

Mit Vertrauenswürdigkeit in eine sichere Zukunft – Warum im Cyberraum ein technisches Pendant zur menschlichen Empathie nötig istU. Coester, N. Pohlmann: „Mit Vertrauenswürdigkeit in eine sichere Zukunft – Warum im Cyberraum ein technisches Pendant zur menschlichen Empathie nötig ist“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, […] weitere Informationen |  |

Self-Sovereign Identity (SSI) – Auf dem Weg in ein souveränes europäisches Ökosystem für IdentitätsdatenN. Pohlmann: „Self-Sovereign Identity (SSI) – Auf dem Weg in ein souveränes europäisches Ökosystem für Identitätsdaten“, KES – Die Zeitschrift für Informations-Sicherheit, DATAKONTEXT-Fachverlag,4/2021 Self-Sovereign Identity (SSI) – das souveräne europäische […] weitere Informationen |  |

Präsentationsangriffe auf biometrische Systeme – Identitätsklau der physischen ArtÜ. Günes, N. Pohlmann: „Präsentationsangriffe auf biometrische Systeme – Identitätsklau der physischen Art“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,5/2021 Biometrische SystemeAls Identifikations- und Authentisierungsverfahren gewinnen biometrische Systeme immer mehr an Bedeutung. Waren […] weitere Informationen |  |