Web Service Security – XKMS (TrustPoint)D. Bär, A. Philipp, N. Pohlmann:,“Web Service Security – XKMS (TrustPoint)”.In Proceedings der Elektronische Geschäftsprozesse Konferenz,Hrsg.: Patrick Horster,syssec Verlag,2004 Web Service Security – XKMS (TrustPoint)Web-Services sind erwachsen geworden und haben […] weitere Informationen |  |

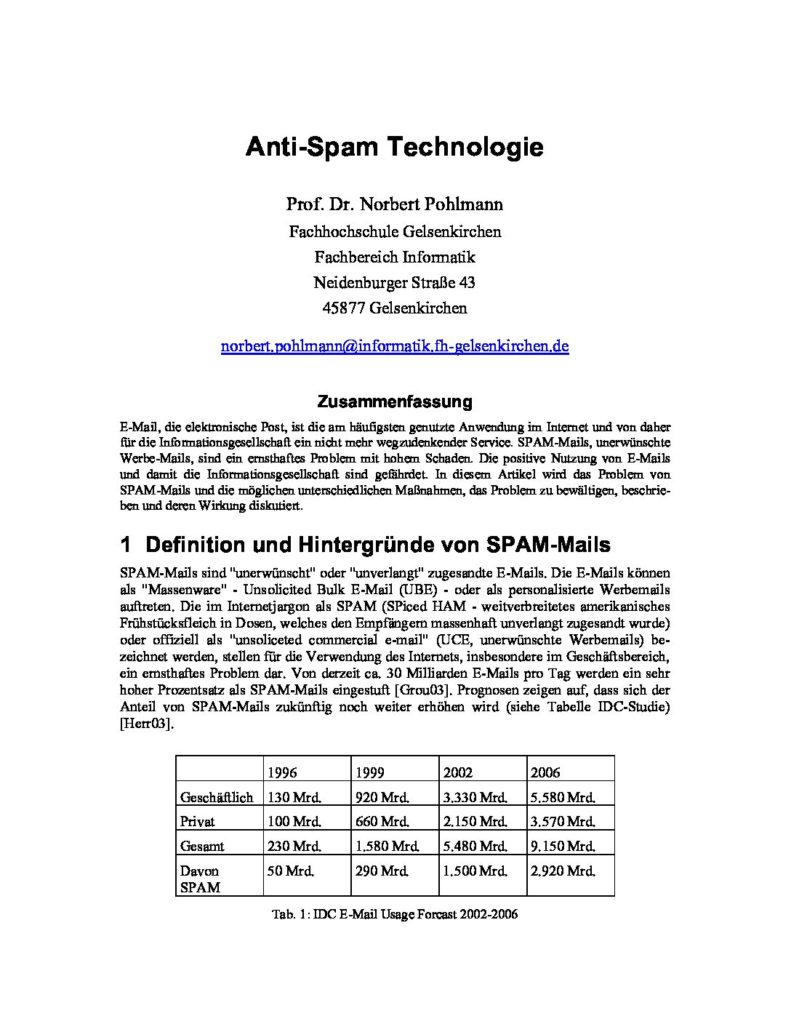

Anti-Spam TechnologieNorbert Pohlmann (Institut für Internet-Sicherheit):,“Anti-Spam Technologie”.In Proceedings der DACH Security Konferenz 2004,Hrsg.: Patrick Horster,syssec Verlag,2004 Anti-Spam Technologie gegen SpamE-Mail, die elektronische Post, ist die am häufigsten genutzte Anwendung im Internet […] weitere Informationen |  |

Wirtschaftlichkeitsbetrachtung von IT-Sicherheitsmechanismen –N. Pohlmann: (Institut für Internet-Sicherheit)“Wirtschaftlichkeitsbetrachtung von IT-Sicherheitsmechanismen”.In Proceedings der “DACH Security Konferenz 2003 – Bestandsaufnahme und Perspektiven”,Hrsg.: Patrick Horster,syssec Verlag,2003 IT-Schutzmaßnahmen sind kein Selbstzweck. Mit Hilfe von IT-Schutzmaßnahmen kann das […] weitere Informationen |  |

Kampf dem Müll – Unerwünschte Werbe-Mails sind ein ernstes volkswirtschaftliches ProblemNorbert Pohlmann (Institut für Internet-Sicherheit), “Kampf dem Müll – Unerwünschte Werbe-Mails sind ein ernstes volkswirtschaftliches Problem”, Frankfurter Allgemeinen Zeitung – FAZ, Dienstag, 21. Oktober 2003 Sie hat ihren Namen von […] weitere Informationen |  |

Die virtuelle PoststelleNorbert Pohlmann (Institut für Internet-Sicherheit), “Die virtuelle Poststelle”. In Proceedings des 8. BSI Kongress – IT-Sicherheit im verteilten Chaos, Hrsg.: Bundesamt für Sicherheit in der Informationstechnik, SecuMedia Verlag, 2003 Trotz […] weitere Informationen |  |

Integration biometrischer Anwendungen in SicherheitsinfrastrukturenNorbert Pohlmann(Institut für Internet-Sicherheit):, “Integration biometrischer Anwendungen in Sicherheitsinfrastrukturen”. In Proceedings der DACH Security Konferenz 2003 – Bestandsaufnahme und Perspektiven, Hrsg.: Patrick Horster, syssec Verlag, 2003 Für Organisationen und Unternehmen […] weitere Informationen |  |

Digitale Signatur im elektronischen MaterialzeugniswesenP. Laing, Norbert Pohlmann (Institut für Internet-Sicherheit):,“Digitale Signatur im elektronischen Materialzeugniswesen”.In Proceedings der DACH Security Konferenz 2003 – Bestandsaufnahme und Perspektiven,Hrsg.: Patrick Horster,syssec Verlag,2003 weitere Informationen |

Die pragmatische Lösung für E-Mail-Sicherheit – Teil IINorbert Pohlmann (Institut für Internet-Sicherheit):,“Die pragmatische Lösung für E-Mail-Sicherheit – Teil II”,Sicherheit + Management – Magazin für Safety und Security,GIT Verlag,01/2003 Die pragmatische Lösung für E-Mail-Sicherheit – Teil IIKaum eine […] weitere Informationen |  |

Die pragmatische Lösung für E-Mail-Sicherheit – Teil INorbert Pohlmann (Institut für Internet-Sicherheit):,“Die pragmatische Lösung für E-Mail-Sicherheit – Teil I”,Sicherheit + Management – Magazin für Safety und Security,GIT Verlag,07/2002 Die pragmatische Lösung für E-Mail-Sicherheit – Teil IKaum eine […] weitere Informationen |  |

Zukunftschancen durch elektronische GeschäftsprozesseNorbert Pohlmann (Institut für Internet-Sicherheit):,“Zukunftschancen durch elektronische Geschäftsprozesse”.In Proceedings der Konferenz “Mehr Erfolg durch elektronische Geschäftsprozesse”,Hrsg.: Patrick Horster,IT Verlag,2002 Zukunftschancen durch elektronische GeschäftsprozesseElektronische Geschäftsprozesse, oft auf die Firmendarstellung und Verkauf […] weitere Informationen |  |

Biometrics and IT SecurityNorbert Pohlmann (Institut für Internet-Sicherheit), “Biometrics and IT Security”,DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation,Vieweg Verlag,09/2002 New technologies such as Biometrics, are, on the one hand, […] weitere Informationen |  |

Die Welt ist nicht perfektNorbert Pohlmann (Institut für Internet-Sicherheit), “Die Welt ist nicht perfekt”, Sicherheit + Management – Magazin für Safety und Security, GIT Verlag, 05/2002 Muss der Staat bei elektronischen Geschäftsprozessen reglementierenoder bieten […] weitere Informationen |  |

Public Key InfrastructuresNorbert Pohlmann (Institut für Internet-Sicherheit):, “Public Key Infrastructures”,Card Forum International,Every Card, London 05-06/2002 weitere Informationen |

Einführung der Biometrie in die IT-Infrastruktur, Teil 2: Zweistufige IdentifizierungNorbert Pohlmann (Institut für Internet-Sicherheit):,“Einführung der Biometrie in die IT-Infrastruktur, Teil 2: Zweistufige Identifizierung”,Windows 2000 Magazin,AWi Aktuelles Wissen Verlagsgesellschaft,08/2002 weitere Informationen |

Einführung der Biometrie in die IT-Infrastruktur, Teil 1: Identität und AuthentizitätNorbert Pohlmann (Institut für Internet-Sicherheit):,“Einführung der Biometrie in die IT-Infrastruktur, Teil 1: Identität und Authentizität”,Windows 2000 Magazin,AWi Aktuelles Wissen Verlagsgesellschaft,08/2002 weitere Informationen |

Weil der Fingerabdruck einmalig istNorbert Pohlmann (Institut für Internet-Sicherheit):,“Weil der Fingerabdruck einmalig ist”,Die Sparkassenzeitung – Nachrichten für die Sparkassen – Finanzgruppe,Deutscher Sparkassenverlag,24.05.02 weitere Informationen |

Security Gateway – Plattform zur Absicherung von UnternehmensnetzenA. Philipp,Norbert Pohlmann (Institut für Internet-Sicherheit),B. Weiss:“Security Gateway – Plattform zur Absicherung von Unternehmensnetzen”.In Proceedings der Enterprise Security Konferenz,Hrsg.: Patrick Horster,IT Verlag,2002 Security Gateway KonzeptDie Anzahl der Unternehmen, die sich […] weitere Informationen |  |

Biometrische VerfahrenNorbert Pohlmann (Institut für Internet-Sicherheit):,“Biometrische Verfahren”,IT-Report 2002,Report Verlag,02/2002 weitere Informationen |

Pragmatische Ansätze gefragt – Nutzen und Chancen von Public-Key-InfrastrukturenNorbert Pohlmann (Institut für Internet-Sicherheit):,“Pragmatische Ansätze gefragt – Nutzen und Chancen von Public-Key-Infrastrukturen”,Card-Forum – Das aktuelle Kartenmagazin,Every Card Verlag,05/2002 weitere Informationen |

Authentisierungverfahren mittels MobiltelefonNorbert Pohlmann (Institut für Internet-Sicherheit):,“Authentisierungverfahren mittels Mobiltelefon”,IT-Sicherheit – Management der Daten- und Netzsicherheit,DATAKONTEXT-Fachverlag,01/2002 weitere Informationen |