Durchbruch auf Raten – Mobile Bezahlsysteme sollen Kreditkarten ablösenJ.-H. Frintrop, N. Pohlmann, T. Ziegler: „Durchbruch auf Raten – Mobile Bezahlsysteme sollen Kreditkarten ablösen“,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 3/2016 Bereits 2013 prognostizierten Gartner und Goldmann Sachs einen rasanten Anstieg des […] weitere Informationen |  |

Sicherheitsstandards in der Seitenlage? Proaktive Strategien als Fundament der IT-SicherheitD. Bothe, N. Pohlmann, A. Speier: „Sicherheitsstandards in der Seitenlage? Proaktive Strategien als Fundament der IT-Sicherheit“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,2/2016 Vor allem im Laufe der vergangenen zehn Jahre haben sich […] weitere Informationen |  |

Die Zeit nach dem Passwort – Handhabbare Multifaktor-Authentifizierung für ein gesundes Eco-SystemM. Hertlein, P. Manaras, N. Pohlmann:, “Die Zeit nach dem Passwort – Handhabbare Multifaktor-Authentifizierung für ein gesundes Eco-System”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation, […] weitere Informationen |  |

Moderne Kommunikation zwischen Effizienz und Sicherheit. Eine kurze Geschichte der InteraktionS. Barchnicki, N. Pohlmann:, „Moderne Kommunikation zwischen Effizienz und Sicherheit. Eine kurze Geschichte der Interaktion“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,1/2016 Ein effizientes, smartes und sicheres Kommunikationswerkzeug ist eine sehr große, technisch […] weitere Informationen |  |

Zur Entwicklung einer IT-Sicherheitskultur – Wie das IT-Sicherheitsgesetz den gesellschaftlichen Umgang mit IT-Risiken fördern kann.Norbert Pohlmann (Institut für Internet-Sicherheit):, “Zur Entwicklung einer IT-Sicherheitskultur – Wie das IT-Sicherheitsgesetz den gesellschaftlichen Umgang mit IT-Risiken fördern kann.”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung […] weitere Informationen |  |

Abschied vom Passwort – Authentifikation für ein gereiftes InternetM. Hertlein, P. Manaras, N. Pohlmann:, „Abschied vom Passwort – Authentifikation für ein gereiftes Internet“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,6/2015 Die sichere und datenschutzkonforme Aufbewahrung und Nutzung der digitalen Identität hat […] weitere Informationen |  |

Verlieren wir schleichend die Kontrolle über unser Handeln? Autonomie hat oberste PrioritätU. Coester, Norbert Pohlmann (Institut für Internet-Sicherheit):, „Verlieren wir schleichend die Kontrolle über unser Handeln? Autonomie hat oberste Priorität“, BI-SPEKTRUM Fachzeitschrift für Business Intelligence und Data Warehousing, 05-2015 Bei der […] weitere Informationen |  |

Internet-Sicherheit (II)Norbert Pohlmann (Institut für Internet-Sicherheit):, „Internet-Sicherheit”, in Handbuch Sicherheitsgefahren, Herausgeber; Thomas Jäger, Springer Verlag, Wiesbaden 2015 Das Internet hat für uns persönlich und insbesondere für unsere Gesellschaft eine immer höhere […] weitere Informationen |  |

Bring Your Own Device For Authentication (BYOD4A) – The Xign–SystemM. Hertlein, P. Manaras, N. Pohlmann:, “Bring Your Own Device For Authentication (BYOD4A) – The Xign-System“. In Proceedings of the ISSE 2015 – Securing Electronic Business Processes – Highlights of […] weitere Informationen |  |

Das Risiko zur Chance machen! – Industrie 4.0 und IT-Sicherheit der DingeR. Riedel, N. Pohlmann:, „Das Risiko zur Chance machen! – Industrie 4.0 und IT-Sicherheit der Dinge“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,5/2015 Grundsätzlich werden im Internet der Dinge (kurz IoT – für […] weitere Informationen |  |

Doubtless Identification and Privacy Pre-serving of User in Cloud SystemsC. Engling, E. Ernst, H. Jäger, A. González Robles, N. Pohlmann:, „Doubtless Identification and Privacy Pre-serving of User in Cloud Systems”. In Proceedings of the ISSE 2015 – Securing Electronic […] weitere Informationen |  |

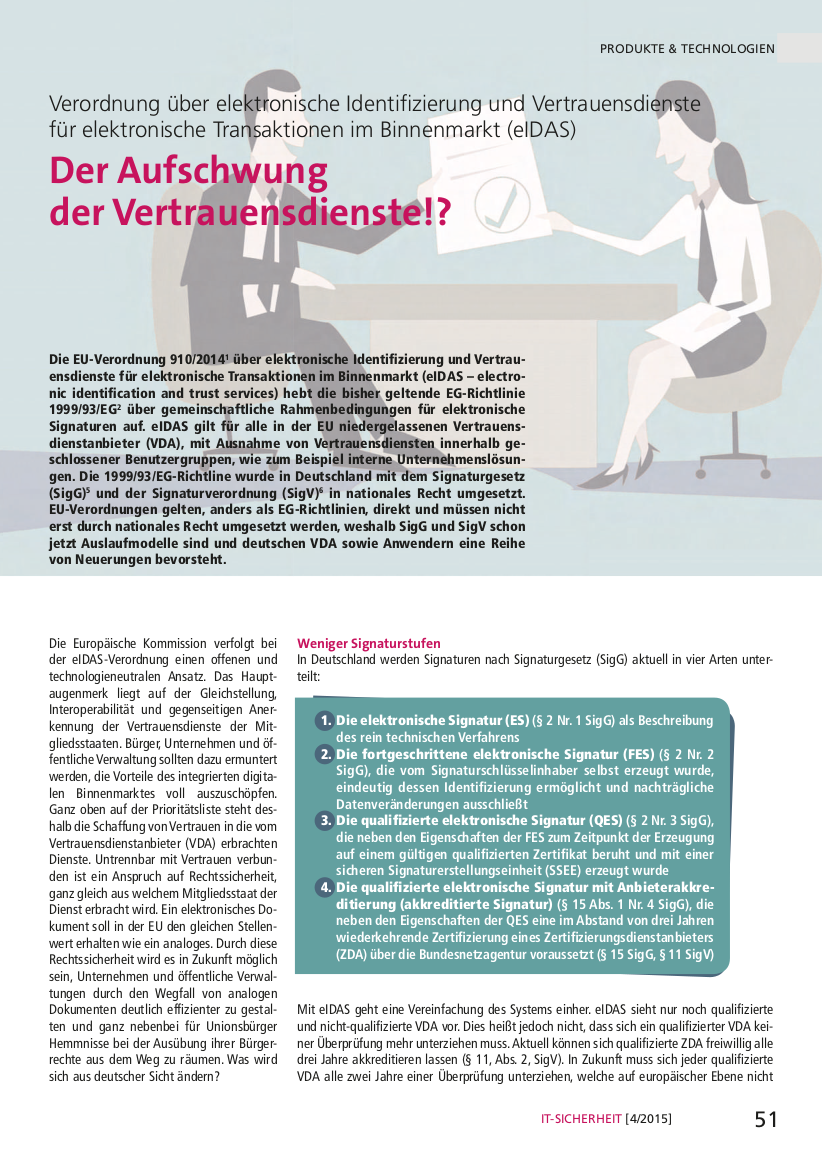

Der Aufschwung der Vertrauensdienste!? Verordnung über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt – eIDASG. Niessen, N. Pohlmann:, „Der Aufschwung der Vertrauensdienste!? Verordnung über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt – eIDAS“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,4/2015 Die EU-Verordnung 910/20141 über elektronische […] weitere Informationen |  |

Von überall her – Internetdienste vor DDoS-Angriffen schützenR. Fritzen, N. Pohlmann:, „Von überall her – Internetdienste vor DDoS-Angriffen schützen“, iX – Magazin für professionelle Informationstechnik, Heise-Verlag, 09/2015 Angriffe auf die Verfügbarkeit von Internetdiensten finden laut BSI inDeutschland […] weitere Informationen |  |

Alles wissen, alles entschlüsseln, auf alles zugreifen – Auf dem Weg zur unsicheren und gläsernen digitalen WeltF. Gaentzsch, N. Pohlmann: „Alles wissen, alles entschlüsseln, auf alles zugreifen – Auf dem Weg zur unsicheren und gläsernen digitalen Welt“, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 3/2015 Die Veröffentlichung […] weitere Informationen |  |

Die KommunikationslageD. Petersen, N. Pohlmann:, „Die Kommunikationslage“, WISU – Das Wirtschaftsstudium, Lange Verlag, 4/2015 Die IT-Sicherheitsereignisse aus jüngster Vergangenheit haben weitreichende Auswirkungen für alle Menschenund Unternehmen: 50 Milliarden Euro Schaden im […] weitere Informationen |  |

Distributed Denial of Service Attacks (DDoS) – Wie robust sind unsere Dienste im Internet?R. Fritzen, N. Pohlmann:, „Distributed Denial of Service Attacks (DDoS) – Wie robust sind unsere Dienste im Internet?“, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 2/2015 Verfügbarkeit ist neben Vertraulichkeit und […] weitere Informationen |  |

Cyber Security (II)Norbert Pohlmann (Institut für Internet-Sicherheit), „Cyber Security“, WISU – Das Wirtschaftsstudium, Lange Verlag, 2/2015 Die aktuellen erfolgreichen Angriffe im Internet zeigen, dass wir unszurzeit nicht angemessen schützen.Das Internet mit seinen […] weitere Informationen |  |

Kann Big Data Security unsere IT-Sicherheitssituation verbessern?Norbert Pohlmann (Institut für Internet-Sicherheit):, „Kann Big Data Security unsere IT-Sicherheitssituation verbessern?“, KES – Die Zeitschrift für Informations-Sicherheit, SecMedia Verlag, März 2015 Die Schäden durch Angriffe im Internet zeigen, dass […] weitere Informationen |  |

Ideen für eine IT-Sicherheitsstrategie Deutschland – Klassenmodell für Security-WirkungS. Barchnicki, N. Pohlmann:, „Ideen für eine IT-Sicherheitsstrategie Deutschland – Klassenmodell für Security-Wirkung“, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 1/2015 Seit Edward Snowden ist klar geworden, dass wichtige IT-Technologien aus […] weitere Informationen |  |

Tracking im Internet und SelbstdatenschutzNorbert Pohlmann (Institut für Internet-Sicherheit):, „Tracking im Internet und Selbstdatenschutz“. digma – Zeitschrift für Datenrecht und Informationssicherheit, Heft 4, Dezember 2014 Die Sicherheitsprobleme werden größer, unsere Privatsphäre ist in Gefahr! […] weitere Informationen |