Internet of Things (IoT) – Herausforderung für die IT-SicherheitDas Internet of Things – eine langfristige Herausforderung für die IT-Sicherheit! Das Internet of Things (kurz: IoT) zeichnet sich durch ständige Verfügbarkeit, Kommunikation unter vernetzten Objekten und Datenverarbeitung in Echtzeit […] weitere Informationen |  |

Wenn der Softbot menschliche Identität bestätigt – VideoIdent-Verfahren: Die TechnikWenn wir uns Identifizieren wollen, müssen wir bisher immer persönlich Anwesend sein. In einigen Fällen ist es, durch einen langen Anreiseweg zum Beispiel, aber sehr umständlich. Dieses Problem soll durch […] weitere Informationen |  |

Blockchain-Technologie revolutioniert das digitale Business: Vertrauenswürdige Zusammenarbeit ohne zentrale InstanzNorbert Pohlmann (Institut für Internet-Sicherheit), R. Palkovits, I. Schwedt: IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,2/2017 Blockchain-Technologie revolutioniertBlockchain wird gerne als „Technologie hinter Bitcoins“, der digitalen Kryptowährung des Internets, beschrieben. Für sich betrachtet […] weitere Informationen |  |

Cyber Security – 10 aktuelle Problemfelder: Problembewusstsein muss zunächst entwickelt werden!Die zehn größten Problemfelder der Cyber Security Welche Problemfelder bestehen in der IT-Sicherheit, welche Faktoren machen uns so angreifbar? Komplexe Software kombiniert mit zu wenig Wissen auf der Nutzerseite, fehlendes Verantwortungsbewusstsein […] weitere Informationen |  |

Ein Quantum Bit. Quantencomputer und ihre Auswirkungen auf die Sicherheit von morgenQuantencomputer: Ein reiner Gewinn für die Internet-Sicherheit?Über den Stellenwert der Kryptografie im Hinblick auf die Entwicklung von Quantenrechnern In vielen Zukunftserzählungen- und Szenarien spielen Quantencomputer eine Rolle, sie sind die […] weitere Informationen |  |

Interconnected, Secured and Authenticated Medical DevicesM. Cagnazzo, M. Hertlein, N. Pohlmann:, „Interconnected, Secured and Authenticated Medical Devices“. In Proceedings of the “Smart Innovation, Systems and Technologies” Conference, Editors: R. J. Howlett, , L. C. Jain, […] weitere Informationen |  |

Revolution des Druckes – 3D-Druck in der EntwicklungA. Memeti, N. Pohlmann, C. Wojzechowski:, „Revolution des Druckes – 3D-Druck in der Entwicklung“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,6/2016 Der 3D-Druck wird immer populärer und von der Bevölkerung mit steigender Tendenz […] weitere Informationen |  |

Bankgeschäfte per Klick erledigen. Wie sicher ist Online-Banking?N. Pohlmann, T. Urban, R. Widdermann:, „Bankgeschäfte per Klick erledigen. Wie sicher ist Online-Banking?“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,5/2016 Online-Banking ermöglicht Privatpersonen und Unternehmen die Abwicklung von alltäglichen Bankgeschäften ohne Medienbruch […] weitere Informationen |  |

Sehen heißt glauben! Aufdeckung von Webseiten ManipulationN. Pohlmann, T. Urban., In Proceedings der DACH Security 2016 Konferenz, syssec Verlag, 2016 Die Darstellung von Webseiten wird zunehmend in unberechtigter Weise clientseitig durch Malware manipuliert. Zurzeit versuchen g […] weitere Informationen |  |

Intelligente Helfer als persönliche Assistenten. Wie sicher und vertrauenswürdig sind Roboter?H.B. Dhia, N. Pohlmann, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,4/2016 Hilfsbereite Assistenten wie Roboter werden jeden Tag intelligenter und leistungsfähiger. Ein Roboter kann schon jetzt auch ein Freund, ein Kumpel und ein […] weitere Informationen |  |

An Usable Application for Authentication, Communication and Access Management in the Internet Of ThingsM. Cagnazzo, M. Hertlein, N. Pohlmann:, „An Usable Application for Authentication, Communication and Access Management in the Internet Of Things“. In Proceedings of the ICIST 2016 International Conference “Information and […] weitere Informationen |  |

Effiziente und sichere BehördenkommunikationM. Cagnazzo, N. Pohlmann, P. Wegner:, „Effiziente und sichere Behördenkommunikation“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, Sonderausgabe: IT-Security im Öffentlicher Dienst, DATAKONTEXT-Fachverlag, 2016 Am Institut für Internet-Sicherheit – if(is) wurde im Rahmen eines […] weitere Informationen |  |

Durchbruch auf Raten – Mobile Bezahlsysteme sollen Kreditkarten ablösenJ.-H. Frintrop, N. Pohlmann, T. Ziegler: „Durchbruch auf Raten – Mobile Bezahlsysteme sollen Kreditkarten ablösen“,IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag, 3/2016 Bereits 2013 prognostizierten Gartner und Goldmann Sachs einen rasanten Anstieg des […] weitere Informationen |  |

Sicherheitsstandards in der Seitenlage? Proaktive Strategien als Fundament der IT-SicherheitD. Bothe, N. Pohlmann, A. Speier: „Sicherheitsstandards in der Seitenlage? Proaktive Strategien als Fundament der IT-Sicherheit“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,2/2016 Vor allem im Laufe der vergangenen zehn Jahre haben sich […] weitere Informationen |  |

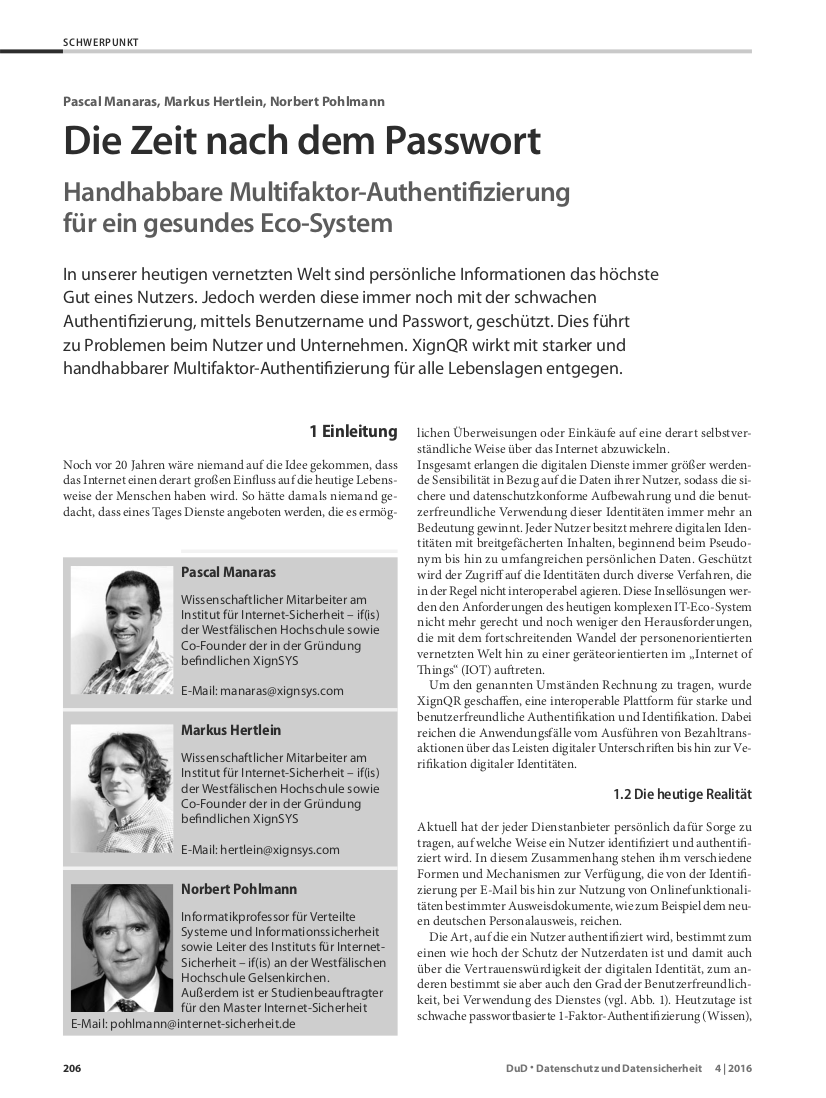

Die Zeit nach dem Passwort – Handhabbare Multifaktor-Authentifizierung für ein gesundes Eco-SystemM. Hertlein, P. Manaras, N. Pohlmann:, “Die Zeit nach dem Passwort – Handhabbare Multifaktor-Authentifizierung für ein gesundes Eco-System”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation, […] weitere Informationen |  |

Moderne Kommunikation zwischen Effizienz und Sicherheit. Eine kurze Geschichte der InteraktionS. Barchnicki, N. Pohlmann:, „Moderne Kommunikation zwischen Effizienz und Sicherheit. Eine kurze Geschichte der Interaktion“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,1/2016 Ein effizientes, smartes und sicheres Kommunikationswerkzeug ist eine sehr große, technisch […] weitere Informationen |  |

Zur Entwicklung einer IT-Sicherheitskultur – Wie das IT-Sicherheitsgesetz den gesellschaftlichen Umgang mit IT-Risiken fördern kann.Norbert Pohlmann (Institut für Internet-Sicherheit):, “Zur Entwicklung einer IT-Sicherheitskultur – Wie das IT-Sicherheitsgesetz den gesellschaftlichen Umgang mit IT-Risiken fördern kann.”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung […] weitere Informationen |  |

Abschied vom Passwort – Authentifikation für ein gereiftes InternetM. Hertlein, P. Manaras, N. Pohlmann:, „Abschied vom Passwort – Authentifikation für ein gereiftes Internet“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,6/2015 Die sichere und datenschutzkonforme Aufbewahrung und Nutzung der digitalen Identität hat […] weitere Informationen |  |

Verlieren wir schleichend die Kontrolle über unser Handeln? Autonomie hat oberste PrioritätU. Coester, Norbert Pohlmann (Institut für Internet-Sicherheit):, „Verlieren wir schleichend die Kontrolle über unser Handeln? Autonomie hat oberste Priorität“, BI-SPEKTRUM Fachzeitschrift für Business Intelligence und Data Warehousing, 05-2015 Bei der […] weitere Informationen |  |

Internet-Sicherheit (II)Norbert Pohlmann (Institut für Internet-Sicherheit):, „Internet-Sicherheit”, in Handbuch Sicherheitsgefahren, Herausgeber; Thomas Jäger, Springer Verlag, Wiesbaden 2015 Das Internet hat für uns persönlich und insbesondere für unsere Gesellschaft eine immer höhere […] weitere Informationen |  |