Anonymität - Prof. Dr. Norbert Pohlmann

Anonymität | |

| Inhaltsverzeichnis Was ist Anonymität?

Für viele Menschen ist es wichtig, sich anonym im Cyber-Raum zu bewegen, weil sie Angst vor der Überwachung durch staatliche Stellen haben. Außerdem wollen viele Menschen nicht, dass die IT-Diensteanbieter zum Beispiel anhand von Surfverhalten, eingegebenen Suchanfragen, Aktivitäten in Sozialen Netzwerken und umgesetzten Einkäufen alles über einen Nutzer wissen und Profile aufbauen. Darüber hinaus ist der Schutz der eigenen Persönlichkeit und der Anonymität in Ländern besonders wichtig, die nicht auf demokratischen Werten beruhen.  Die Anonymität im Cyber-Raum hat aber auch große Risiken, weil diese Eigenschaft für kriminelle Zwecke ausgenutzt werden kann. Anonyme Kriminelle können unentdeckt Straftaten begehen, da die Identifizierung des Verbrechers erschwert oder sogar verhindert wird. Aber auch Aktivitäten wie Mobbing werden durch die Anonymität gefördert, weil Täter unentdeckt und damit enthemmt agieren können. Informationen, mit denen die Identifikationen eines Nutzers umgesetzt werden, sind zum Beispiel: Digitale Identitäten, IP-Adressen, Endgerät-Fingerabdrücke, eine Vielzahl unterschiedlicher Cookies und der Browserverlauf. Methoden, wie Anonymität umgesetzt werden kannÜbersicht über einige Methoden, wie Anonymität im Cyber-Raum umgesetzt werden kann. Proxy-ServerWenn die Aktivitäten im Cyber-Raum über einen sogenannten Proxy-Server umgesetzt werden, wird die IP-Adresse dieses Proxy-Servers bei allen Aktivitäten verwendet. Die eigene IP-Adresse des Endgeräts ist für die IT-Dienste nicht sichtbar, weil der Proxy-Server als Stellvertreter dient und seine IP-Adresse für alle Aktivitäten nutzt. Dabei werden Proxy-Server weltweit zur Verfügung gestellt und damit wird auch ein anderer als der echte Aufenthaltsort vorgegeben.

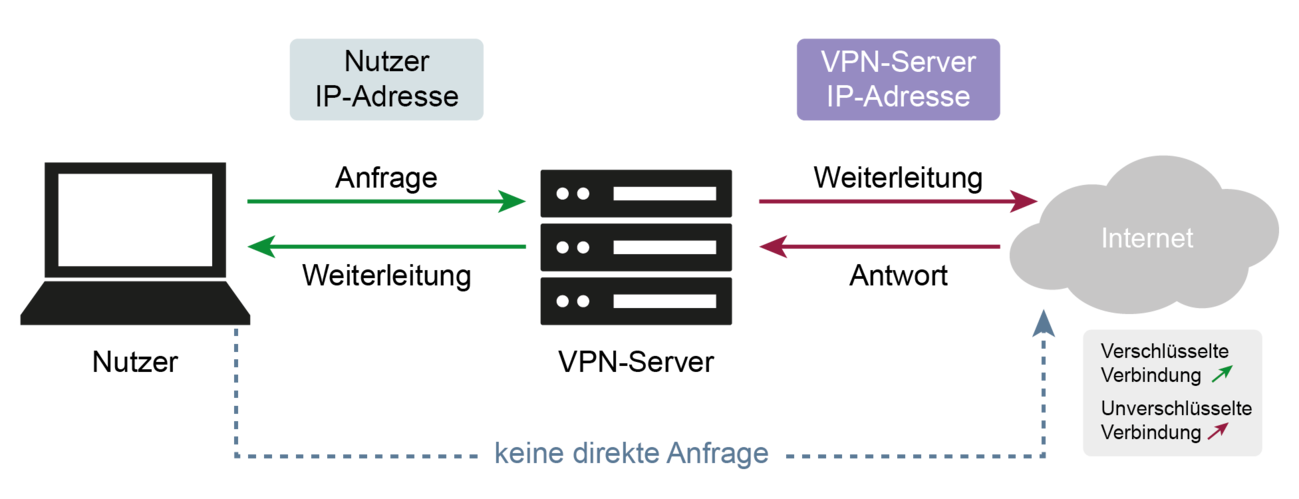

VPNs (Virtual Private Networks) nutzen auch Proxy-Server, aber die Kommunikation zwischen den Endgeräten und Servern ist zusätzlich integritätsgesichert und verschlüsselt und bietet daher einen weiteren Schutz vor dem Abhören zum Proxy-Server.

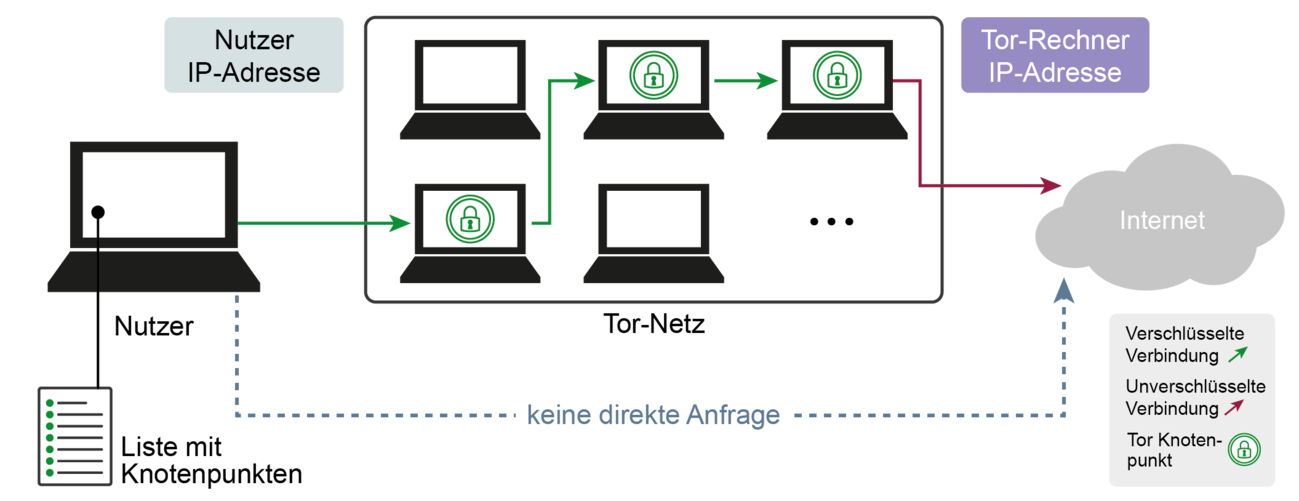

Ein TOR-Browser organisiert die Kommunikation über eine sogenannte Onion-Netzwerktechnik, die für die Anonymisierung sorgt und die Nutzer vor der Analyse des Datenverkehrs schützt. Die Kommunikation wird über mehrere Proxy-Server weltweit geleitet und dabei gleichzeitig verschlüsselt, um eine kryptografische Verschleierung im weltweiten Onion-Netzwerk umzusetzen. Das verhindert die Nachverfolgung der IP-Adresse sicherer als VPNs.

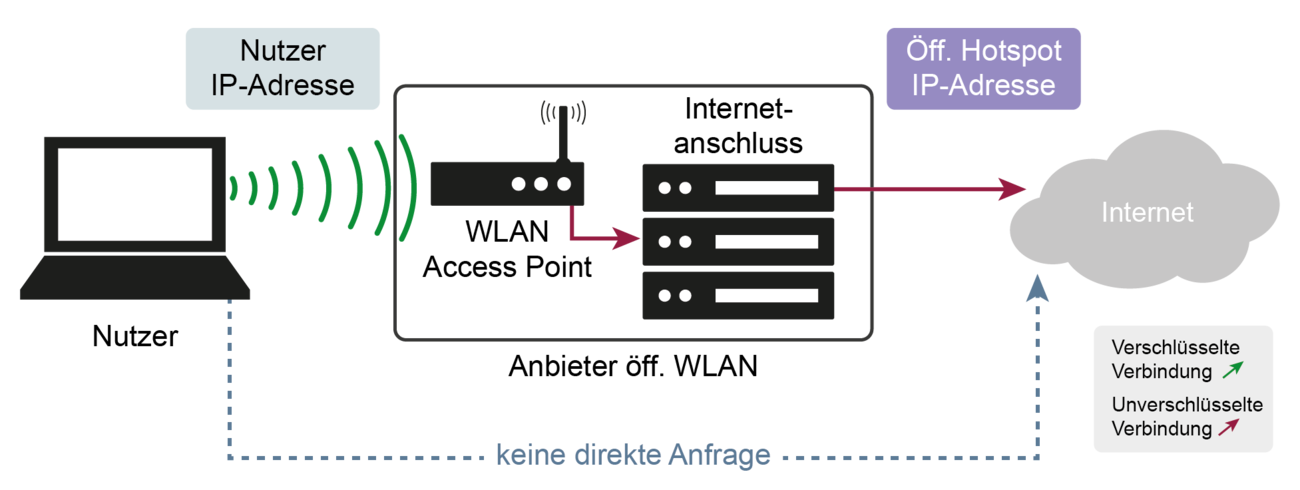

Aber auch der Zugang über ein öffentlich zugängliches WLAN-Netzwerk/-HotSpot kann zur einfachen Anonymisierung genutzt werden. Es kann zwar die IP-Adresse prinzipiell nachverfolgt werden, lässt aber keine Rückschlüsse auf eine Person zu. Wichtig dabei ist die Sicherheit und Vertrauenswürdigkeit des Betreibers des WLAN-Netzwerks/-HotSpots.  Keine vollständige Anonymität im Cyber-RaumEine vollständige Anonymisierung im Cyber-Raum ist nicht 100-prozentig umsetzbar. Auch wenn Anonymisierungstechniken wie Proxy-Server, VPNs oder das TOR-Netzwerk genutzt werden, kann keine absolute Anonymität garantiert werden. Die Nutzung von Proxy-Servern ist aber ein guter Anonymisierungsdienst für den täglichen Gebrauch, um nicht über IP-Adressen identifiziert zu werden. Jeder Nutzer kann aber auch dafür sorgen, dass er so wenig Daten wie möglich im Cyber-Raum zur Verfügung stellt, um über diese nicht identifiziert zu werden. Weitere Informationen zum Begriff “Anonymität”

„Darstellung von komplexen Sicherheitssituationen mit VisiX“ „Verfügbarkeit und Notfallplanung mit Hilfe der Visualisierung“ „IT-Sicherheit im Lauf der Zeit“ „Strafverfolgung darf die IT-Sicherheit im Internet nicht schwächen“ „Wie wirtschaftlich sind IT-Sicherheitsmaßnahmen“ „Risikobasierte und adaptive Authentifizierung“ „Eine vertrauenswürdige Zusammenarbeit mit Hilfe der Blockchain-Technologie“ „Übungsaufgaben und Ergebnisse zum Lehrbuch Cyber-Sicherheit“ „Bücher im Bereich Cyber-Sicherheit und IT-Sicherheit zum kostenlosen Download“

„Vorlesung zu Identifikation und Authentifikation“

„Master-Studiengang Internet-Sicherheit (IT-Sicherheit, Cyber-Sicherheit)“ „Marktplatz IT-Sicherheit: IT-Notfall“ „Marktplatz IT-Sicherheit: IT-Sicherheitstools“ „Marktplatz IT-Sicherheit: Selbstlernangebot“ „Marktplatz IT-Sicherheit: Köpfe der IT-Sicherheit“ „Vertrauenswürdigkeits-Plattform“ Zurück zur Übersicht Summary  Article Name Anonymität Description Anonymität bedeutet, dass es keine Zuordnung einer Person oder eines Nutzers zu einer ausgeübten Handlung gibt. Die Anonymität im Cyber-Raum hat aber auch große Risiken, weil diese Eigenschaft für kriminelle Zwecke ausgenutzt werden kann. Author Prof. Norbert Pohlmann Publisher Name Institut für Internet-Sicherheit – if(is) Publisher Logo  |

| |