Sichere Integration mobiler Nutzer in UnternehmensnetzwerkeM. Hesse, N. Pohlmann:, “Sichere Integration mobiler Nutzer in Unternehmensnetzwerke”. In Proceedings der DACH Mobility Konferenz 2006, Hrsg.: Patrick Horster, syssec Verlag, 2006 Die Herausforderung der sicheren Integration mobiler Nutzer […] weitere Informationen |  |

Location Based Security – Ansätze für ein StufenkonzeptM. Hesse, N. Pohlmann:“Location Based Security – Ansätze für ein Stufenkonzept”.In Proceedings der DACH Mobility Konferenz 2006,Hrsg.: Patrick Horster,syssec Verlag,2006 Location-Based Security beschreibt die Idee, Zugriffsrechte bei Anwendungen mit hohem […] weitere Informationen |  |

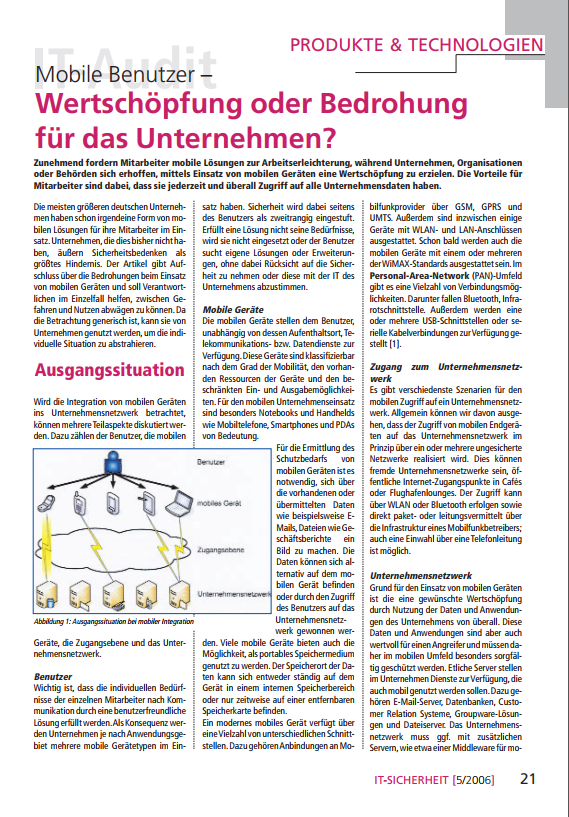

Mobile Benutzer – Wertschöpfung oder Bedrohung für das Unternehmen?M. Hesse, N. Pohlmann:, “Mobile Benutzer – Wertschöpfung oder Bedrohung für das Unternehmen?” IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 05/2006 Zunehmend fordern Mitarbeiter mobile Lösungen zur Arbeitserleichterung, während Unternehmen, Organisationenoder […] weitere Informationen |  |

Internet Early Warning System: The Global ViewN. Pohlmann, M. Proest:, “Internet Early Warning System: The Global View”. In Proceedings of the ISSE 2006 – Securing Electronic Business Processes – Highlights of the Information Security Solutions (ISSE) […] weitere Informationen |  |

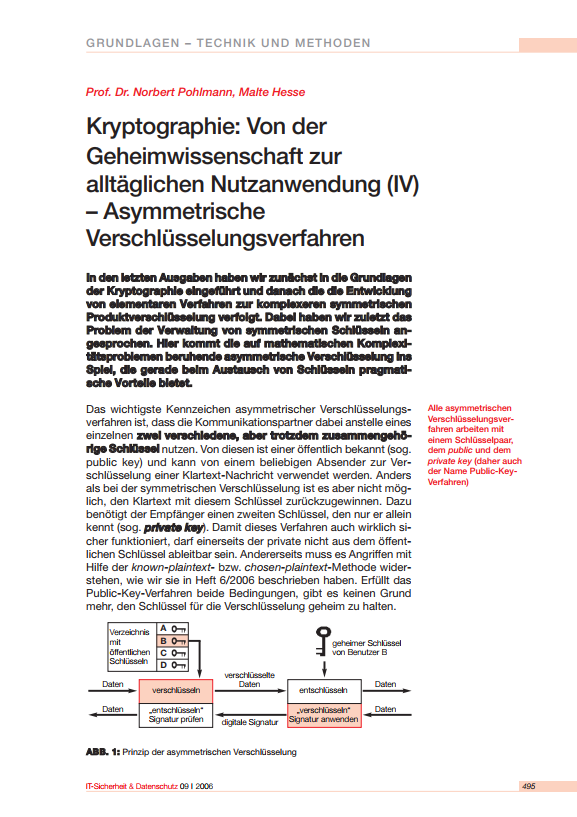

Kryptographie (IV): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Asymmetrische VerschlüsselungsverfahrenM. Hesse, N. Pohlmann:, “Kryptographie (IV): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Asymmetrische Verschlüsselungsverfahren”, IT-Sicherheit & Datenschutz – Zeitschrift für rechts- und prüfungssicheres Datenmanagement, Vogel-Verlag, 09/2006 In den letzten […] weitere Informationen |  |

Kryptographie (III): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Symmetrische VerschlüsselungsverfahrenM. Hesse, N. Pohlmann:, “Kryptographie (III): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Symmetrische Verschlüsselungsverfahren”, IT-Sicherheit & Datenschutz – Zeitschrift für rechts- und prüfungssicheres Datenmanagement, Vogel-Verlag, 08/2006 In dieser Folge […] weitere Informationen |  |

Kryptographie (II): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Elementare VerschlüsselungsverfahrenM. Hesse, N. Pohlmann:, “Kryptographie (II): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung – Elementare Verschlüsselungsverfahren”, IT-Sicherheit & Datenschutz – Zeitschrift für rechts- und prüfungssicheres Datenmanagement, Vogel-Verlag, 07/2006 In der letzten […] weitere Informationen |  |

Schöne neue Welt?! Die vertrauenswürdige Sicherheitsplattform TurayaM. Linnemann, N. Pohlmann:, “Schöne neue Welt?! Die vertrauenswürdige Sicherheitsplattform Turaya” IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 03/2006 Ein paar Spiele, ein bisschen im Internet surfen, E-Mails lesen und Texte […] weitere Informationen |  |

Kryptographie (I): Von der Geheimwissenschaft zur alltäglichen NutzanwendungM. Hesse, N. Pohlmann:, “Kryptographie (I): Von der Geheimwissenschaft zur alltäglichen Nutzanwendung”, IT-Sicherheit & Datenschutz – Zeitschrift für rechts- und prüfungssicheres Datenmanagement, Vogel-Verlag, 06/2006 Einst den Militärs und der hohen […] weitere Informationen |  |

Benutzererkennung im WLAN – Grenzen der doppelten AuthentikationM. Niehenke, N. Pohlmann:,“Benutzererkennung im WLAN – Grenzen der doppelten Authentikation”,LANline – Das Magazin für Netze, Daten- und Telekommunikation,Awi LANline Verlagsgesellschaft,04/2006 Benutzererkennung im WLAN – Grenzen der doppelten AuthentikationIn immer […] weitere Informationen |  |

Wie wirtschaftlich sind IT-Sicherheitsmaßnahmen?Norbert Pohlmann(Institut für Internet-Sicherheit):, “Wie wirtschaftlich sind IT-Sicherheitsmaßnahmen?”, Im Journal Kosten & Nutzen von IT-Sicherheit, Hrsg.: M. Mörike, S. Teufel, HMD – Praxis der Wirtschaftsinformatik, dpunkt Verlag, April 2006 IT-Sicherheitsmaßnahmen […] weitere Informationen |  |

Internet-Verfügbarkeitssystem – Welche Qualität hat das Internet?T. Ostermann, N. Pohlmann:, “Internet-Verfügbarkeitssystem – Welche Qualität hat das Internet?”, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 02/2006 Mit der stetig wachsenden Anzahl an Möglichkeiten und Benutzern im Internet steigt […] weitere Informationen |  |

Die vertrauenswürdige Sicherheitsplattform TurayaM. Linnemann, N. Pohlmann:, “Die vertrauenswürdige Sicherheitsplattform Turaya”. In Proceedings der DACH Security Konferenz 2006, Hrsg.: Patrick Horster, syssec Verlag, 2006 Das vom Bundeswirtschaftsministerium geförderte EMSCB-Projekt schafft dieeine vertrauenswürdige, faire […] weitere Informationen |  |

Datenschutzkonforme Kommunikationsanalyse zum Schutz der IT-InfrastrukturN. Pohlmann, M. Proest:, “Datenschutzkonforme Kommunikationsanalyse zum Schutz der IT-Infrastruktur”, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 01/2006 Nahezu jedes Unternehmen ist bereits schon einmal mit Hackerangriffen und den mehr oder […] weitere Informationen |  |

Bluetooth Sicherheit – Datenübertragung im AutomobilT. Drecker, N. Pohlmann:, “Bluetooth Sicherheit – Datenübertragung im Automobil”, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 01/2006 Bei der Diskussion im Zusammenhang mit drahtloser Kommunikation geht es mittlerweile um eine […] weitere Informationen |  |

Geordnetes Chaos: Wie IP-Pakete den Weg durchs Internet findenS. Dierichs, N. Pohlmann:, “Geordnetes Chaos: Wie IP-Pakete den Weg durchs Internet finden”, c´t – Magazin für Computertechnik, Heise-Verlag, 03/2006 Nach jedem Ausfall eines zentralen Verkehrsknotenpunkts im Internet flammt die […] weitere Informationen |  |

Die globale Sicht auf das InternetN. Pohlmann, M. Proest:, “Die globale Sicht auf das Internet”, iX – Magazin für professionelle Informationstechnik, Heise-Verlag, 02/2006 Im Alltag von LAN-Administratoren funktionieren Kapazitätsplanung und Gefahrenabwehr schon leidlich. Doch im […] weitere Informationen |  |

Trickbetrügern auf der Spur: Wie man der Phishing-Welle entkommen kannM. Hesse N. Pohlmann:, “Trickbetrügern auf der Spur: Wie man der Phishing-Welle entkommen kann”, Bankinformation und Genossenschaftsforum, Deutscher Genossenschafts-Verlag, Wiesbaden, 01/2006 Meldungen über Trickbetrug im Internet und die daraus resultierenden […] weitere Informationen |  |

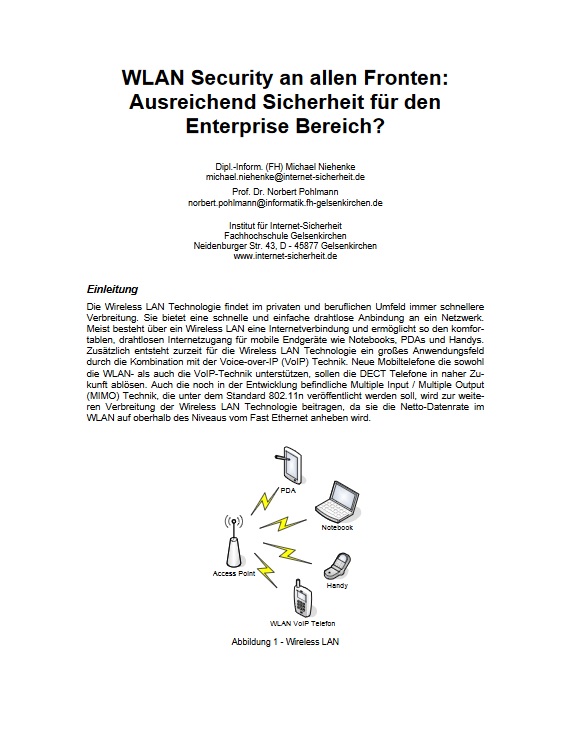

WLAN Security an allen Fronten: Ausreichend Sicherheit für den Enterprise Bereich?M. Niehenke, N. Pohlmann:,“WLAN Security an allen Fronten: Ausreichend Sicherheit für den Enterprise Bereich?”,IT-Sicherheit – Management und Praxis,DATAKONTEXT-Fachverlag,06/2005 WLAN Security an allen FrontenDie Wireless LAN Technologie findet im privaten und […] weitere Informationen |  |

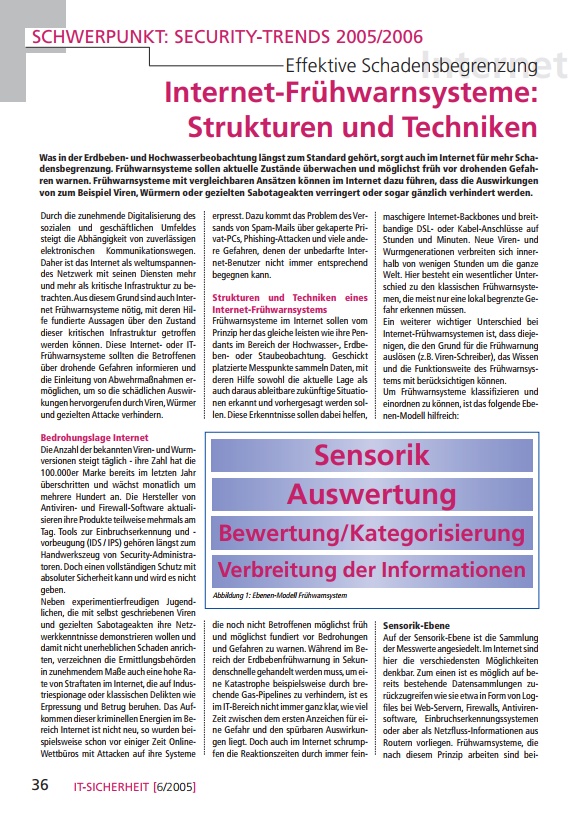

Internet-Frühwarnsysteme: Strukturen und TechnikenS. Korte, N. Pohlmann:, “Internet-Frühwarnsysteme: Strukturen und Techniken”, IT-Sicherheit – Management und Praxis, DATAKONTEXT-Fachverlag, 06/2005 Was in der Erdbeben- und Hochwasserbeobachtung längst zum Standard gehört, sorgt auch im Internet für […] weitere Informationen |  |