Trust as a Service – Vertrauen als Dienstleistung – Validierung digitaler Nachweise mit der BlockchainM. Mollik, Norbert Pohlmann (Institut für Internet-Sicherheit): „Trust as a Service – Vertrauen als Dienstleistung – Validierung digitaler Nachweise mit der Blockchain“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,3/2019 Viele Prozesse sowohl im […] weitere Informationen |  |

A Study on Subject Data Access in Online Advertising after the GDPRM. Degeling, T. Holz, N. Pohlmann, D. Tatang, T. Urban: „A Study on Subject Data Access in Online Advertising after the GDPR”. In Proceedings of the International Workshop on Data […] weitere Informationen |  |

Nicht abschließend – TLS-Sicherheit in der PraxisJ. Meng, N. Pohlmann: „Nicht abschließend – TLS-Sicherheit in der Praxis“, iX – Magazin für professionelle Informationstechnik, Heise-Verlag, 07/2019 TLS-SicherheitDas Institut für Internet-Sicherheit – if(is) hat zahlreiche Webseiten untersucht und […] weitere Informationen |  |

Analyzing Leakage of Personal Information by MalwareM. Degeling, T. Holz, N. Pohlmann, D. Tatang, T. Urban: “Analyzing Leakage of Personal Information by Malware”. Journal of Computer Security. 2019. Advertisements are the fuel that runs many online […] weitere Informationen |  |

„Sicherheit zwischen Klick und Webseite – TLS/SSL: Eine Frage der Implementierung“J. Meng, N. Pohlmann: „Sicherheit zwischen Klick und Webseite – TLS/SSL: Eine Frage der Implementierung“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,2/2019 Die Kommunikation im Internet ist grundsätzlich offen, die Wahrscheinlichkeit eines Angriffs […] weitere Informationen |  |

Cybersicherheit & Datenschutz – Öffentliche Sicherheit und individuelle FreiheitNorbert Pohlmann (Institut für Internet-Sicherheit), „Cybersicherheit & Datenschutz – Öffentliche Sicherheit und individuelle Freiheit“, Digitale Ethik – Vertrauen in die digitale Welt, ein Kompendium des eco – Verband der Internetwirtschaft […] weitere Informationen |  |

Künstliche Intelligenz und Cybersicherheit – Unausgegoren aber notwendigNorbert Pohlmann (Institut für Internet-Sicherheit), „Künstliche Intelligenz und Cybersicherheit – Unausgegoren aber notwendig“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,1/2019 Cyber-Sicherheitssysteme, die künstliche Intelligenz (KI) berücksichtigen, werden in der Zukunft helfen, deutlich besser […] weitere Informationen |  |

The Unwanted Sharing Economy: An Analysis of Cookie Syncing and User Transparency under GDPRM. Degeling, T. Holz, N. Pohlmann, D. Tatang, T. Urban, „ The Unwanted Sharing Economy: An Analysis of Cookie Syncing and User Transparency under GDPR” Technical Report, arXiv:1811.08660, November 2018 […] weitere Informationen |  |

Concept of Smart Building Cyber-physical Systems Including Tamper Resistant EndpointsD. Bothe, I. Kunold, M. Niemeyer, N. Pohlmann, A. Puesche, S. Sachweh:, „Concept of Smart Building Cyber-physical Systems Including Tamper Resistant Endpoints”. In Proceedings of the “IEEE CANDO-EPE 2018 – […] weitere Informationen |

Intelligente und vertrauenswürdige Energiespeicher – IT-Sicherheit und ihre Anforderungen an moderne cyber-physische SystemeD. Bothe, N. Pohlmann: „Intelligente und vertrauenswürdige Energiespeicher – IT-Sicherheit und ihre Anforderungen an moderne cyber-physische Systeme“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,6/2018 In einer modernen Industriegesellschaft entsteht mit zunehmendem Wachstum der […] weitere Informationen |  |

Concept of a Life-Cycle Management with Tamper Resistant Distributed Cyber-Physical SystemsD. Bothe, N. Pohlmann, A. Puesche, S. Sachweh:, „Concept of a Life-Cycle Management with Tamper Resistant Distributed Cyber-Physical Systems”. In Proceedings of the “Smart Energy 2018 Conference”, Dortmund 2018 In […] weitere Informationen |  |

Blockchain-Technologie unter der Lupe – Sicherheit und Vertrauenswürdigkeit kryptografisch verkettete DatenblöckeNorbert Pohlmann (Institut für Internet-Sicherheit):„Blockchain-Technologie unter der Lupe – Sicherheit und Vertrauenswürdigkeit kryptografisch verkettete Datenblöcke“, ITIT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,5/2018 Die Blockchain-Technologie ist eine spannende und faszinierende IT-Technologie, die das Potenzial […] weitere Informationen |  |

Verwendung von Geolokation als Angriffsvektor für Social EngineeringM. Cagnazzo, N. Pohlmann:, „Verwendung von Geolokation als Angriffsvektor für Social Engineering“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 Geolokationsdaten sind eine Bedrohung für Organisationen und Unternehmen. […] weitere Informationen |  |

Risikobasierte und adaptive AuthentifizierungN. Pohlmann, R. Riedel: „Risikobasierte und adaptive Authentifizierung“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 Die aktuellen Verfahren zur Authentifikation im Internet überfordern die digitale Gesellschaft zunehmend. […] weitere Informationen |  |

Kontextsensitive CAPTCHAS im Online-BankingN. Pohlmann, R. Riedel, ,U. Schmuntzsch, T. Urban:, „Kontextsensitive CAPTCHAS im Online-Banking“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 In der modernen Informationsgesellschaft nehmen Online-Transaktionen einen wichtigen […] weitere Informationen |  |

Sei gewarnt! Vorhersage von Angriffen im Online-BankingC. Paulisch, N. Pohlmann, R. Riedel, T. Urban:, „Sei gewarnt! Vorhersage von Angriffen im Online-Banking“, In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 In diesem Artikel wird ein […] weitere Informationen |  |

Selfpass: Mit Wearables gegen Depressionen – Sichere und vertrauenswürdige Apps oberstes GebotF. Gaentzsch, J. Fischer, N. Pohlmann: „Selfpass: Mit Wearables gegen Depressionen – Sichere und vertrauenswürdige Apps oberstes Gebot“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,4/2018 Depressionen gehören mit zu den am stärksten zunehmenden […] weitere Informationen |  |

Eine vertrauenswürdige Zusammenarbeit mit Hilfe der Blockchain-TechnologieNorbert Pohlmann (Institut für Internet-Sicherheit): „Eine vertrauenswürdige Zusammenarbeit mit Hilfe der Blockchain-Technologie“, Buch: „Cybersecurity Best Practices – Lösungen zur Erhöhung der Cyberresilienz für Unternehmen und Behörden“, Herausgeber: M. Bartsch, S. […] weitere Informationen |  |

Towards Understanding Privacy Implications of Adware and Potentially Unwanted ProgramsT. Holz, N. Pohlmann, D. Tatang, T. Urban: „Towards Understanding Privacy Implications of Adware and Potentially Unwanted Programs”. In Proceedings of the “European Symposium on Research in Computer Security 2018 […] weitere Informationen |  |

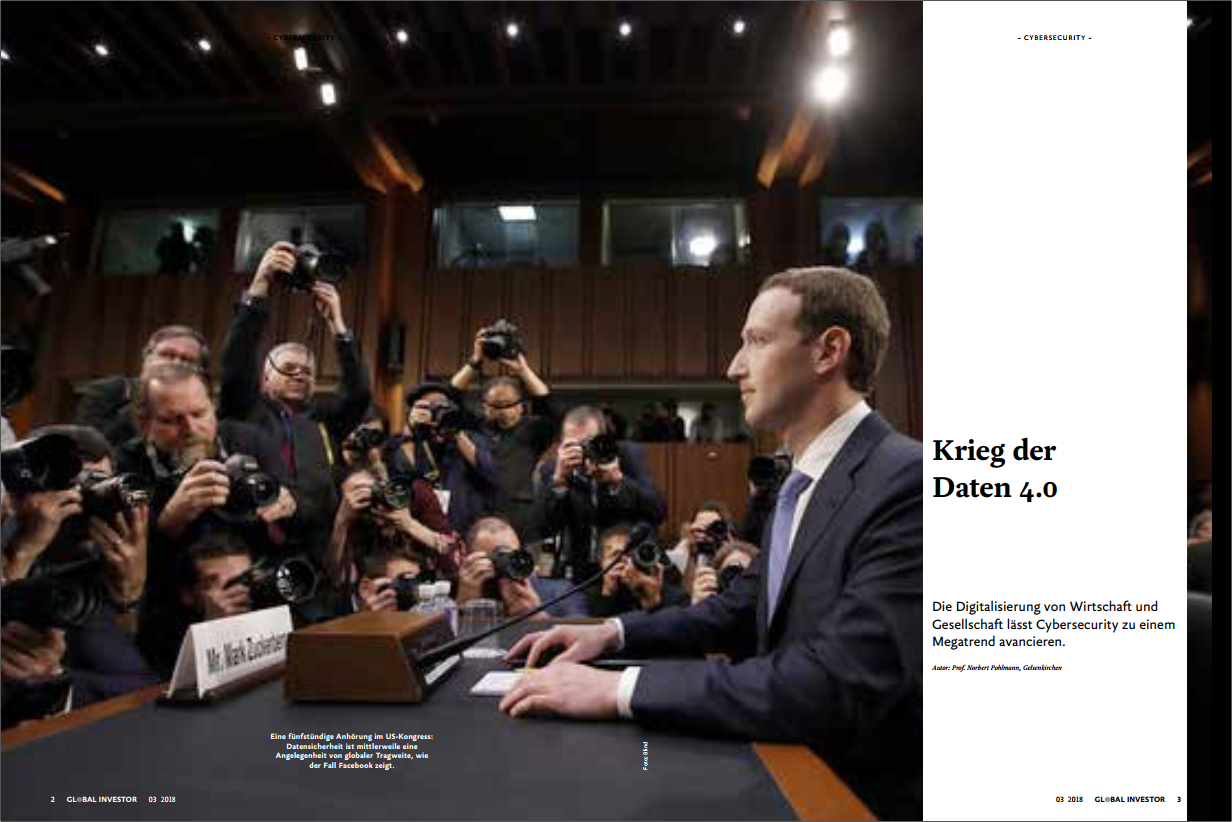

Krieg der Daten 4.0 – Die Digitalisierung von Wirtschaft und Gesellschaft lässt Cybersecurity zu einem Megatrend avancierenNorbert Pohlmann (Institut für Internet-Sicherheit):, „Krieg der Daten 4.0 – Die Digitalisierung von Wirtschaft und Gesellschaft lässt Cybersecurity zu einem Megatrend avancieren“, GLOBAL INVESTOR – Die Welt der Investmentfonds, Cash.Print, […] weitere Informationen |  |