Verwendung von Geolokation als Angriffsvektor für Social EngineeringM. Cagnazzo, N. Pohlmann:, „Verwendung von Geolokation als Angriffsvektor für Social Engineering“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 Geolokationsdaten sind eine Bedrohung für Organisationen und Unternehmen. […] weitere Informationen |  |

Risikobasierte und adaptive AuthentifizierungN. Pohlmann, R. Riedel: „Risikobasierte und adaptive Authentifizierung“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 Die aktuellen Verfahren zur Authentifikation im Internet überfordern die digitale Gesellschaft zunehmend. […] weitere Informationen |  |

Kontextsensitive CAPTCHAS im Online-BankingN. Pohlmann, R. Riedel, ,U. Schmuntzsch, T. Urban:, „Kontextsensitive CAPTCHAS im Online-Banking“. In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 In der modernen Informationsgesellschaft nehmen Online-Transaktionen einen wichtigen […] weitere Informationen |  |

Sei gewarnt! Vorhersage von Angriffen im Online-BankingC. Paulisch, N. Pohlmann, R. Riedel, T. Urban:, „Sei gewarnt! Vorhersage von Angriffen im Online-Banking“, In Proceedings der DACH Security 2018 Konferenz, syssec Verlag, 2018 In diesem Artikel wird ein […] weitere Informationen |  |

Selfpass: Mit Wearables gegen Depressionen – Sichere und vertrauenswürdige Apps oberstes GebotF. Gaentzsch, J. Fischer, N. Pohlmann: „Selfpass: Mit Wearables gegen Depressionen – Sichere und vertrauenswürdige Apps oberstes Gebot“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,4/2018 Depressionen gehören mit zu den am stärksten zunehmenden […] weitere Informationen |  |

Eine vertrauenswürdige Zusammenarbeit mit Hilfe der Blockchain-TechnologieNorbert Pohlmann (Institut für Internet-Sicherheit): „Eine vertrauenswürdige Zusammenarbeit mit Hilfe der Blockchain-Technologie“, Buch: „Cybersecurity Best Practices – Lösungen zur Erhöhung der Cyberresilienz für Unternehmen und Behörden“, Herausgeber: M. Bartsch, S. […] weitere Informationen |  |

Towards Understanding Privacy Implications of Adware and Potentially Unwanted ProgramsT. Holz, N. Pohlmann, D. Tatang, T. Urban: „Towards Understanding Privacy Implications of Adware and Potentially Unwanted Programs”. In Proceedings of the “European Symposium on Research in Computer Security 2018 […] weitere Informationen |  |

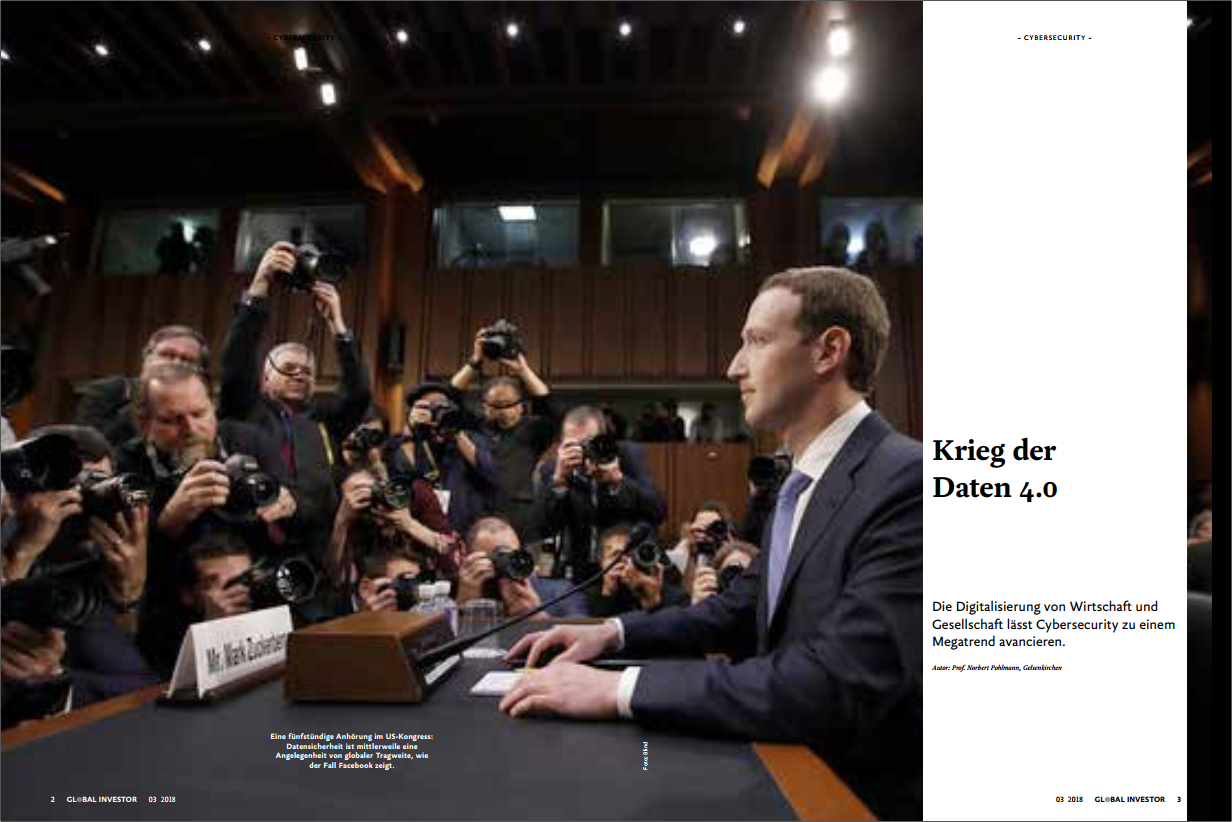

Krieg der Daten 4.0 – Die Digitalisierung von Wirtschaft und Gesellschaft lässt Cybersecurity zu einem Megatrend avancierenNorbert Pohlmann (Institut für Internet-Sicherheit):, „Krieg der Daten 4.0 – Die Digitalisierung von Wirtschaft und Gesellschaft lässt Cybersecurity zu einem Megatrend avancieren“, GLOBAL INVESTOR – Die Welt der Investmentfonds, Cash.Print, […] weitere Informationen |  |

Ohne IT-Sicherheit gelingt keine nachhaltige Digitalisierung (V)Norbert Pohlmann (Institut für Internet-Sicherheit):, „Ohne IT-Sicherheit gelingt keine nachhaltige Digitalisierung“, Buch: „Digitalisierung im Spannungsfeld von Politik, Wirtschaft, Wissenschaft und Recht“, Herausgeber: C. Bär, Th. Grädler, R. Mayr; Springer Gabler, […] weitere Informationen |  |

Cloud unter (eigener) Kontrolle: Trusted Cloud Enklave – Vertrauen durch SicherheitN. Pohlmann, A. Wehrhahn-Aklender:, „Cloud unter (eigener) Kontrolle: Trusted Cloud Enklave – Vertrauen durch Sicherheit“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,3/2018 Die Cloud ist eine Top-Technologie, die mittlerweile sowohl in Unternehmen als […] weitere Informationen |  |

Bedingt neutrale Berechnungsverfahren – Algorithmen, die diskriminieren und Selbstbestimmung beschränkenU. Coester, Norbert Pohlmann (Institut für Internet-Sicherheit):, „Bedingt neutrale Berechnungsverfahren – Algorithmen, die diskriminieren und Selbstbestimmung beschränken“, BI-SPEKTRUM Fachzeitschrift für Business Intelligence und Data Warehousing, 2/2018 Durch die ausführliche Berichterstattung […] weitere Informationen |  |

Einsatz von BundestrojanernNorbert Pohlmann(Institut für Internet-Sicherheit), „Einsatz von Bundestrojanern”, IT-Rechtsberater (ITRB), Verlag Dr. Otto Schmidt, Köln, Heft 5/18 Künftig sollstaatlich geförderte Schadsoftwareeingesetzt werden, um an die Klartextdaten von potentiellen Straftätern auf PCs, […] weitere Informationen |  |

Threat Modeling for Mobile Health SystemsM. Cagnazzo, M. Hertlein, T. Holz, N. Pohlmann:, “Threat Modeling for Mobile Health Systems”, in Proceedings of the Conference “IoT-Health 2018: IRACON Workshop on IoT Enabling Technologies in Healthcare (IEEE […] weitere Informationen |  |

Identitäts-Check anhand sozialer Netzwerke – Das Social-Ident-ProjektN. Demir, N. Pohlmann: „Identitäts-Check anhand sozialer Netzwerke – Das Social-Ident-Projekt“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,2/2018 Fortschreitende Technologien ermöglichen neue Methoden der Identitätsverifikation, die in vielen Bereichen unseres Lebens zum Einsatz […] weitere Informationen |  |

Was IT-Sicherheitsindustrie und Anwender voneinander lernen könnenN. Pohlmann, S. Barchnicki:“Was IT-Sicherheitsindustrie und Anwender voneinander lernen können – Die Kooperation zwischen Anwendern und Herstellern wird wichtiger.”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und […] weitere Informationen |  |

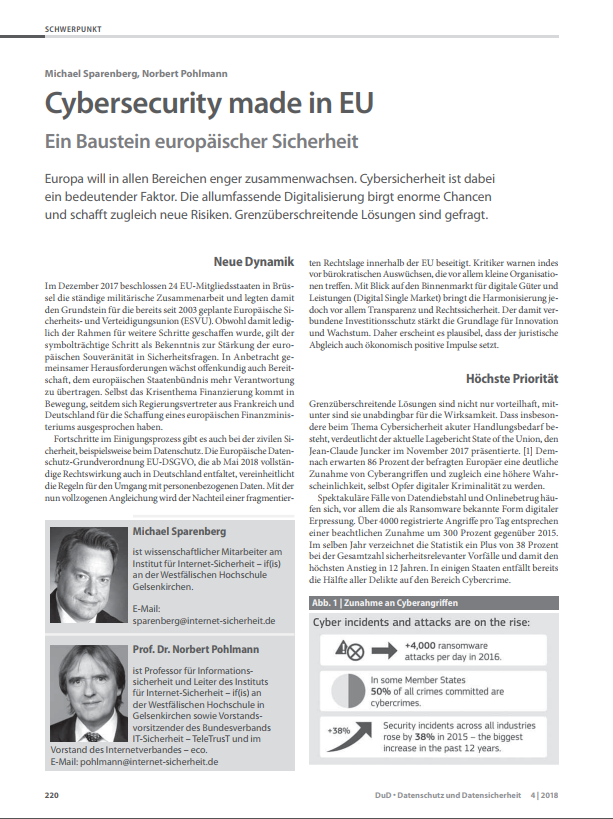

Cybersecurity made in EU – Ein Baustein europäischer SicherheitN. Pohlmann, M. Sparenberg:, “Cybersecurity made in EU – Ein Baustein europäischer Sicherheit”, DuD Datenschutz und Datensicherheit – Recht und Sicherheit in Informationsverarbeitung und Kommunikation, Vieweg Verlag, 4/2018 Europa will […] weitere Informationen |  |

Quellen-TKÜ als Gefahr für die allgemeine IT-SicherheitN. Pohlmann, R. Riedel:, „Quellen-TKÜ als Gefahr für die allgemeine IT-Sicherheit“, DRiZ – Deutsche Richterzeitung, Verlag C.H. Beck, 2/2018 IT-Sicherheit geht uns alle an. Durch Sicherheitslücken in IT-Systemen sind nicht […] weitere Informationen |  |

Sicheres IT-Auditing einer Cloud – Konzept zum sicheren IT-Auditing in unsicheren Umgebungen zur Erlangung von VertrauenN. Pohlmann, A. Wehrhahn-Aklender:,„Sicheres IT-Auditing einer Cloud – Konzept zum sicheren IT-Auditing in unsicheren Umgebungen zur Erlangung von Vertrauen”,Industrie 4.0 Management – Gegenwart und Zukunft industrieller Geschäftsprozesse,GITO mbH Verlag für […] weitere Informationen |  |

Das vernetze E-Auto als IoT-Gerät – Gedanken zu einer greifbar nahen ZukunftsvisionN. Pohlmann, M. Reimer:, „Das vernetze E-Auto als IoT-Gerät – Gedanken zu einer greifbar nahen Zukunftsvision“, IT-Sicherheit – Mittelstandsmagazin für Informationssicherheit und Datenschutz, DATAKONTEXT-Fachverlag,1/2018 Wie wäre Straßenverkehr ohne Unfälle und Staus, ohne gesundheitsschädliche Abgase, […] weitere Informationen |  |

Strafverfolgung darf die IT-Sicherheit im Internet nicht schwächenWenn der Staat digitale Schwachstellen ausnutzt –Quellen-TKÜ gefährdet mit dem Bundestrojaner eine nachhaltige Digitalisierung Der aktuellen politischen Situation rund um die steigende Anzahl von terroristischen Anschlägen geschuldet, hat der Deutsche […] weitere Informationen |  |