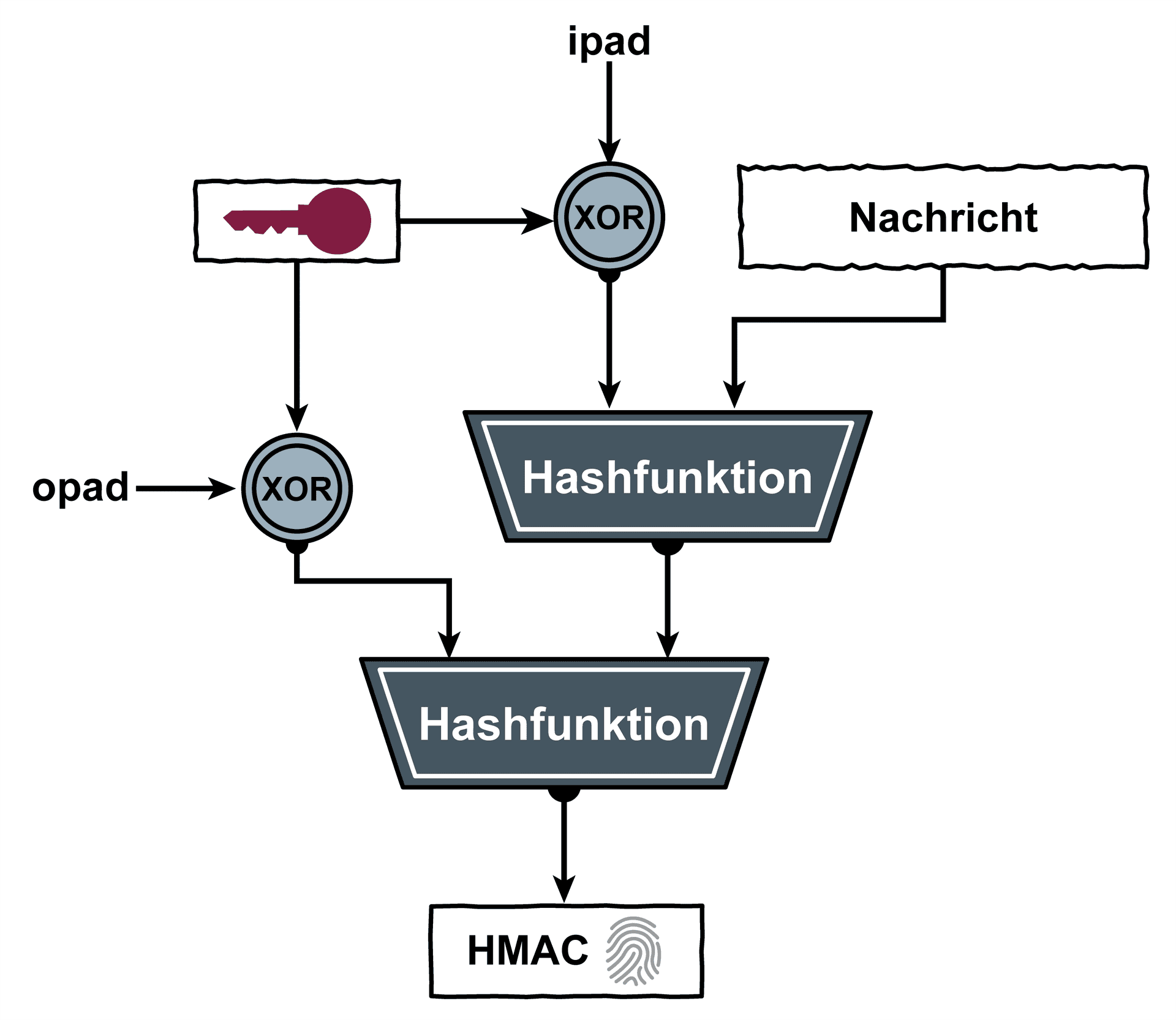

Keyed-Hashing for Message Authentication (HMAC)Was ist ein Keyed-Hashing for Message Authentication Code (HMAC)? Keyed-Hashing for Message Authentication Code (HMAC) ist ein Internet-Standard (RFC 2104) und wird zum Beispiel bei IPSec verwendet. Der HMAC ist […] weitere Informationen |  |

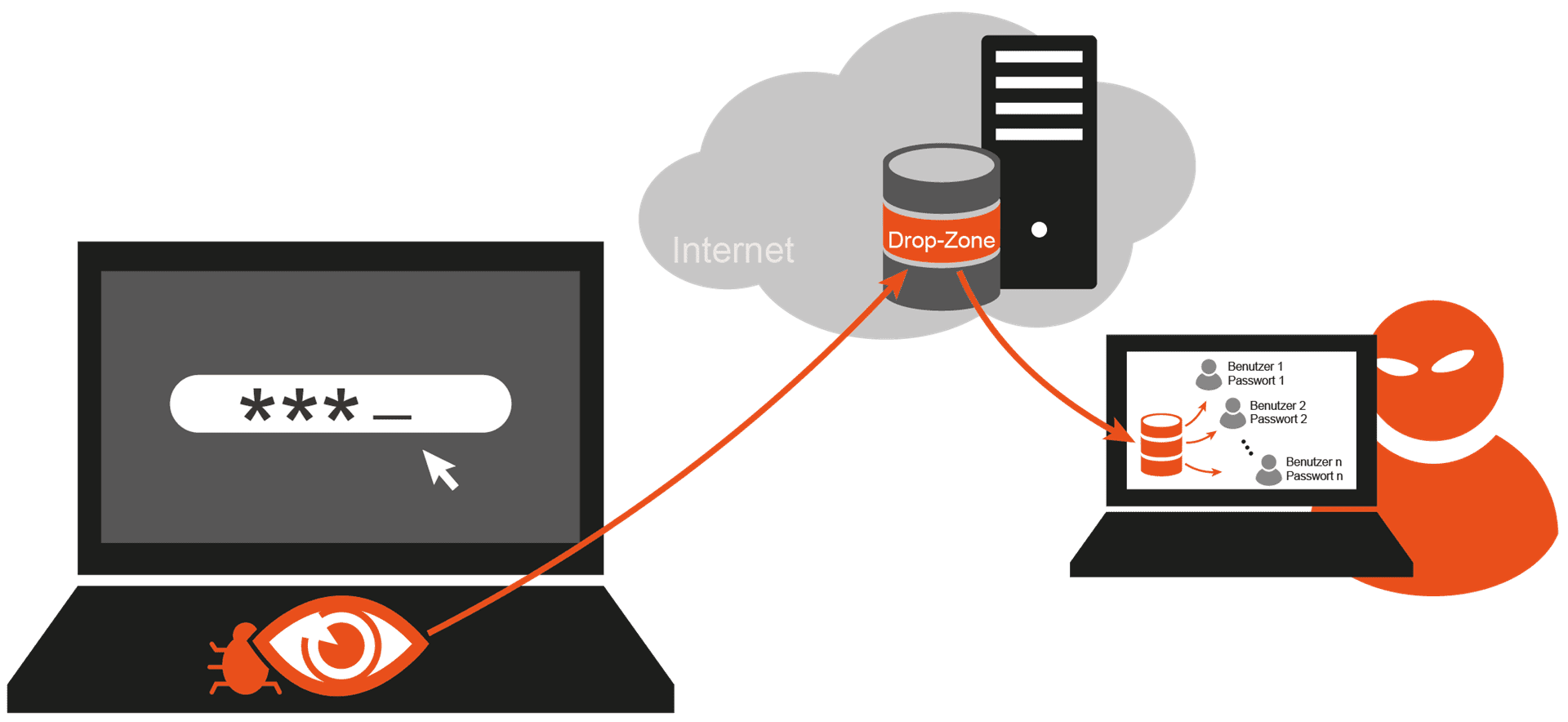

KeyloggerWas ist ein Keylogger? Ein Keylogger ist eine Schadfunktion in einer Malware, die alle Informationen, die über die Tastatur, oder andere Eingabegeräte, vom Nutzer in das eigene IT-System (Notebooks, PCs, […] weitere Informationen |  |

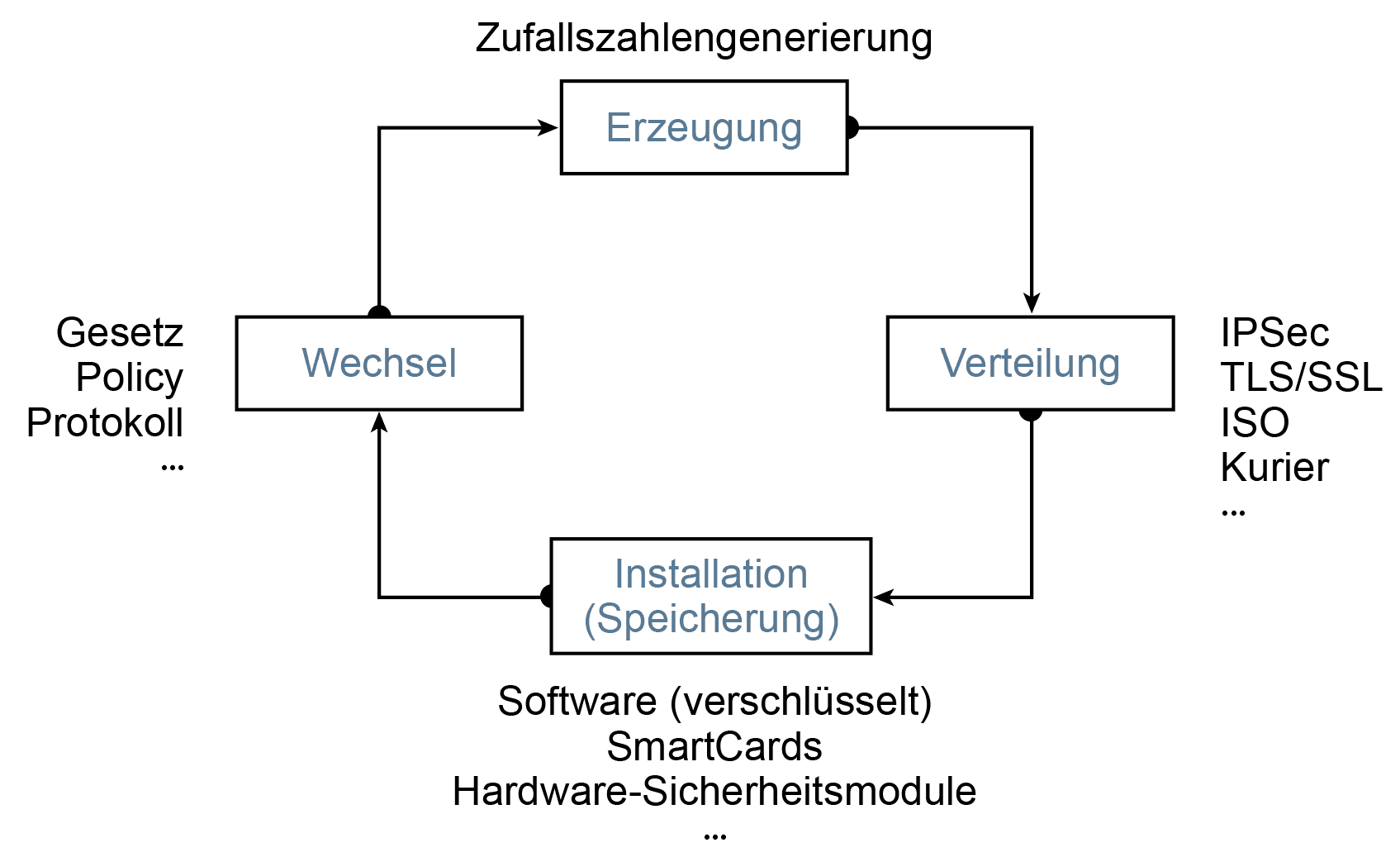

Key ManagementWas ist ein Key Management? An das Key Management oder Verwaltung von Schlüsseln werden komplexere Anforderungen als an die Verschlüsselungsverfahren selbst gestellt. Komplexer deshalb, weil an dieser Stelle des Verfahrens […] weitere Informationen |  |

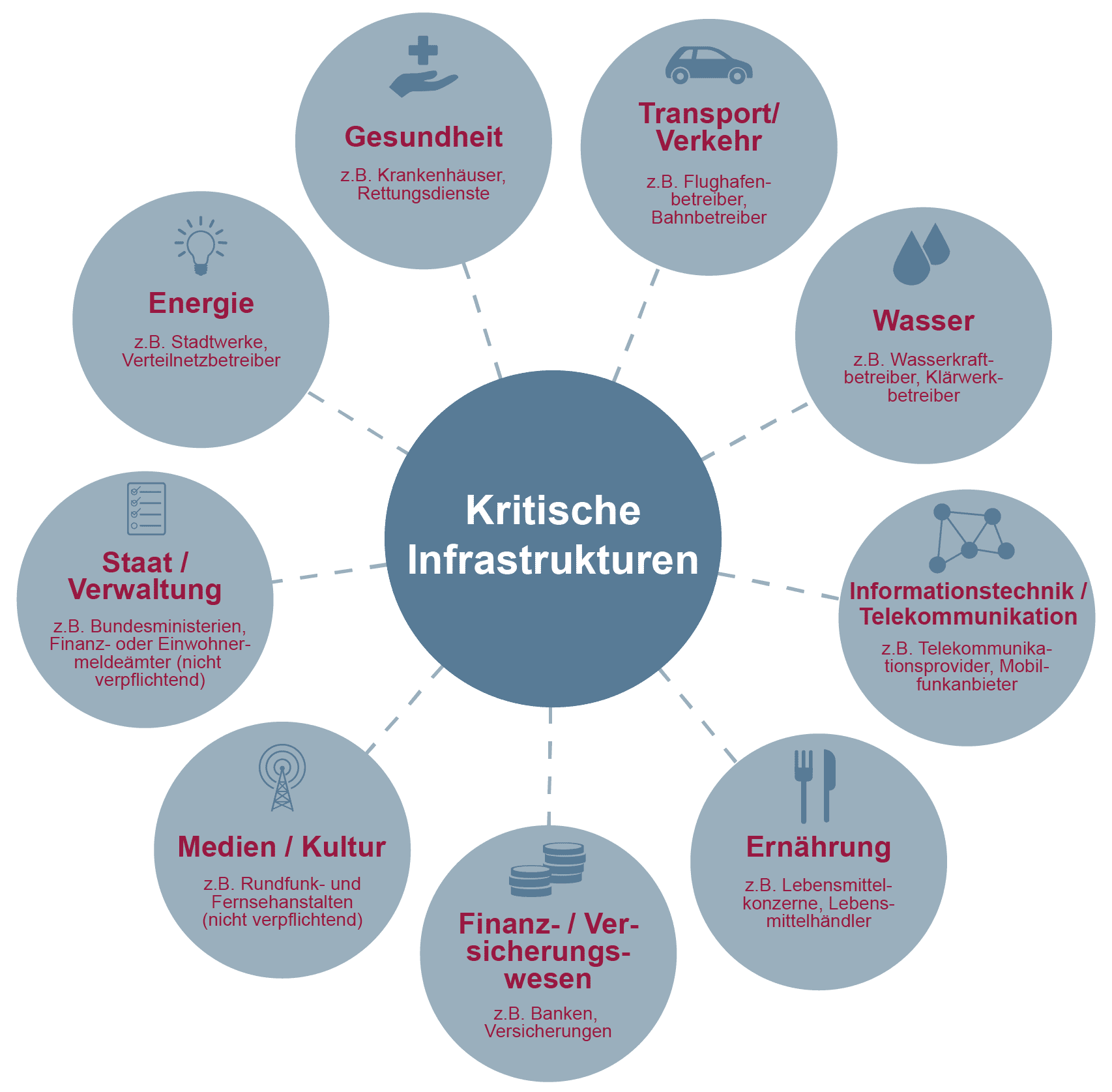

Kritische Infrastrukturen (KRITIS)Was sind Kritische Infrastrukturen (KRITIS)? Kritische Infrastrukturen (KRITIS) sind Organisationen mit hoher Bedeutung für das staatliche Gemeinwesen, bei deren Ausfall oder Beeinträchtigung nachhaltig wirkende Versorgungsengpässe, erhebliche Störungen der öffentlichen Sicherheit […] weitere Informationen |  |

Krypto-AgilitätWas ist Krypto-Agilität? Die Krypto-Agilität ist eine Cyber-Sicherheitsmaßnahme oder ein Cyber-Sicherheitsmechanismus zur effektiven Reaktion auf die Notwenigkeit bei unsicher gewordenen Krypto-Systemen schnell zu reagieren, damit kontinuierlich ein sicherer Zustand gewährleistet […] weitere Informationen |  |

Konsensfindungsverfahren bei der BlockchainWas ist eine Konsensfindungsverfahren bei der Blockchain? Damit ein neuer Block in die Blockchain aufgenommen werden kann, muss dieser zuerst validiert werden. Es muss sichergestellt werden, dass sämtliche darin enthaltenen […] weitere Informationen |  |

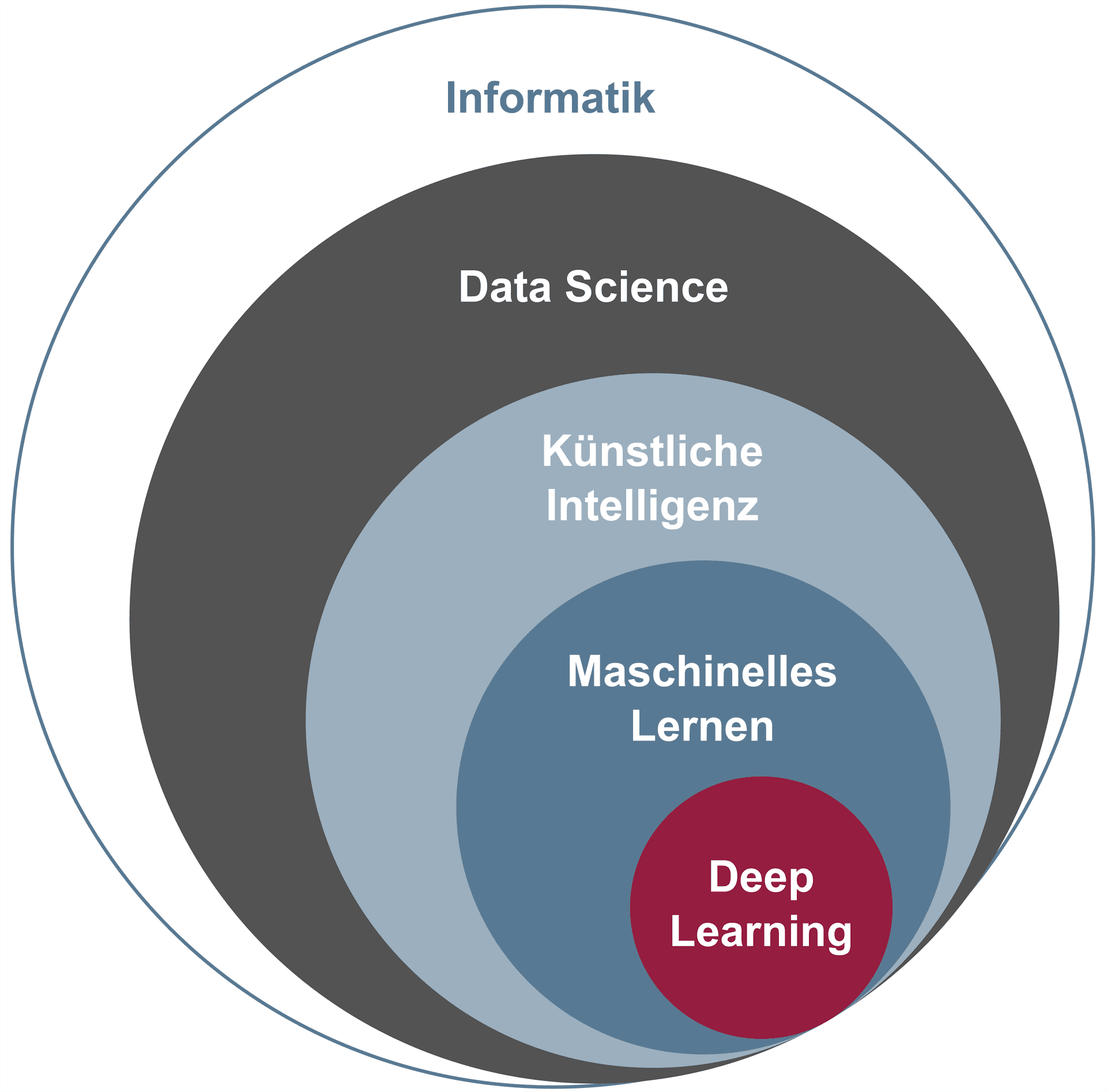

Künstliche IntelligenzWas ist Künstliche Intelligenz? Künstliche Intelligenz kann wie folgt eingeordnet werden: Data Science Die Wissenschaft „Data Science“, ein Fachgebiet der Informatik, beschäftigt sich mit der Extraktion von Wissen aus den […] weitere Informationen |  |

Künstliche Intelligenz für Cyber-SicherheitWo ist Künstliche Intelligenz für Cyber-Sicherheit hilfreich? Die Nutzung von Künstliche Intelligenz für Cyber-Sicherheit, IT-Sicherheit und Informationssicherheit schafft deutliche Mehrwerte für den Schutz von Unternehmen und Organisationen. Cyber-Sicherheitssysteme, die KI […] weitere Informationen |  |