Im Glossar „Cyber-Sicherheit“ werden einige Begrifflichkeiten erklärt, um das Verständnis für die Cyber-Sicherheit zu verbessern.

Logo Cyber-Sicherheit Glossar

Gerne können Sie von Ihrer Webseite auf das Glossar Cyber-Sicherheit verlinken und hierzu auch das Logo verwenden. Zusätzlich bieten wir Ihnen ein iframe an, das das gesamte Glossar enthält.

Tipps zur Verlinkung

Buch: „Cyber-Sicherheit“

Cyber-Sicherheit |  |

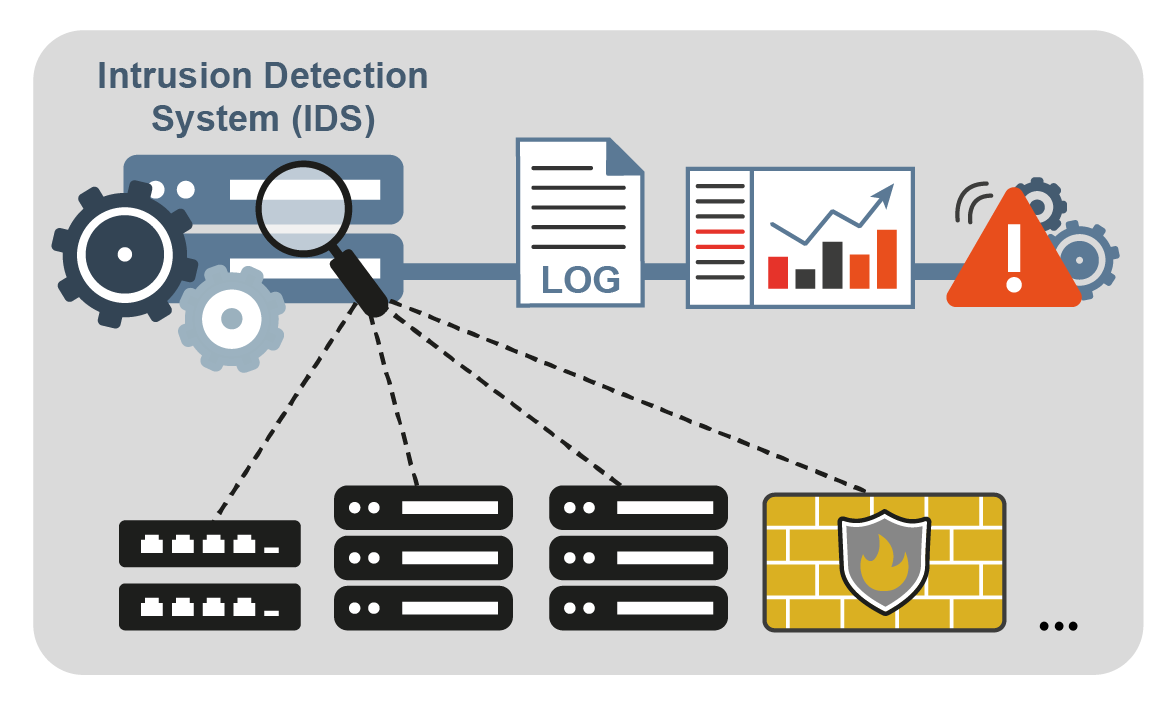

IDS |  |

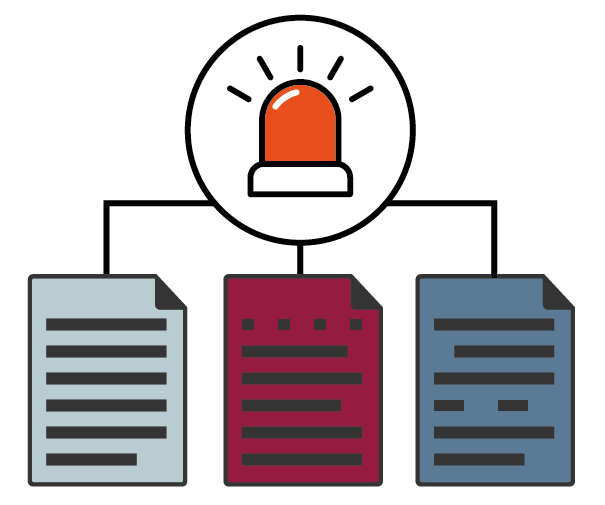

Incident Response |  |

Informationssicherheit |  |

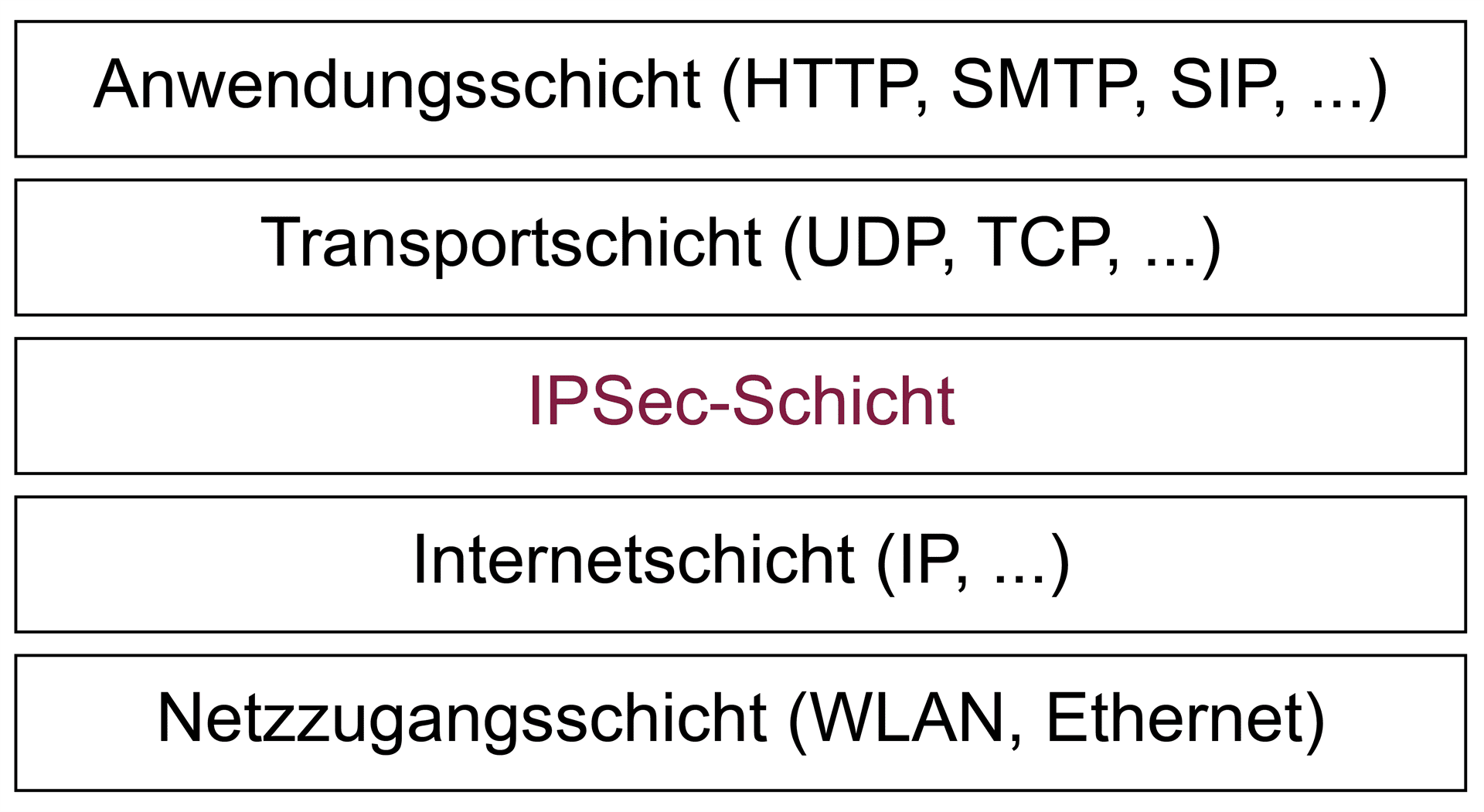

IPSec Verschlüsselung |  |

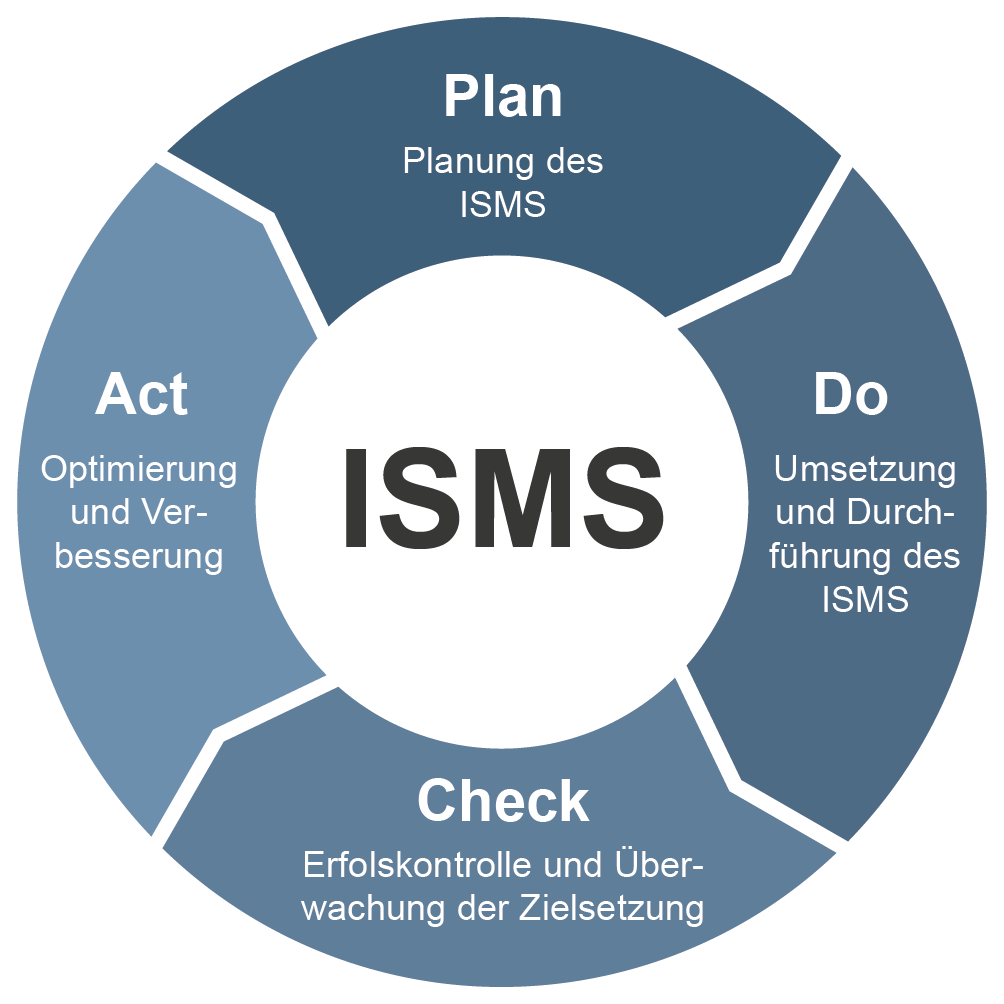

ISMS (Informationssicherheitsmanagementsystem) |  |

ISO 27001 |  |

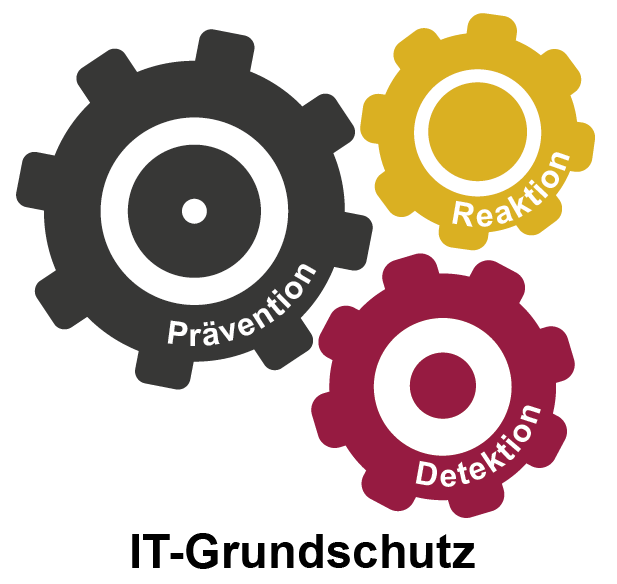

IT-Grundschutz |  |

IT-Notfall |  |

IT-Security Made in EU |  |

IT Security made in Germany |  |

IT-Sicherheit |  |

IT-Sicherheitsaudit |  |

Jamming |  |

JavaScript |  |

JBH (JavaScript-Binding-Over-HTTP) |  |

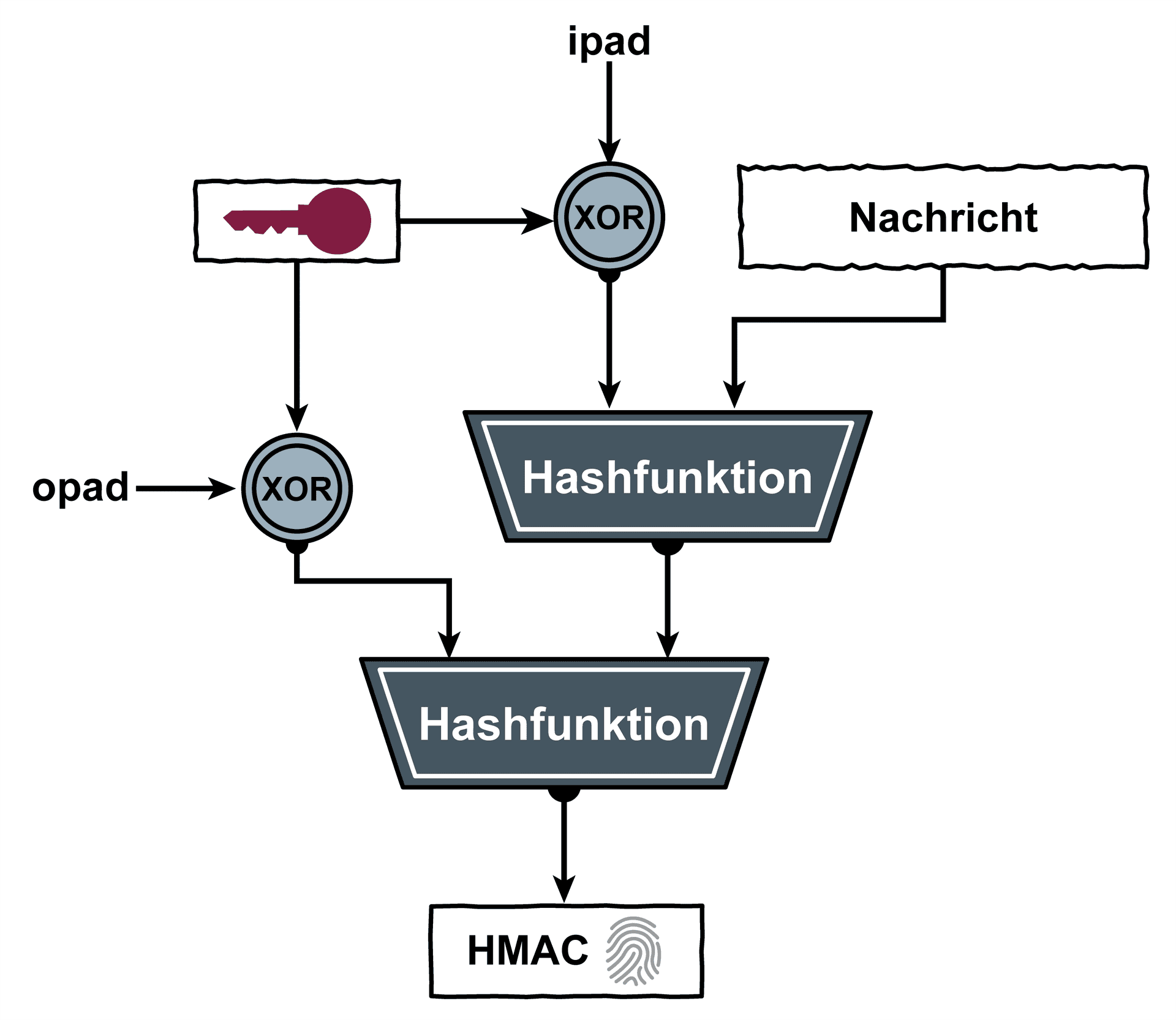

Keyed-Hashing for Message Authentication (HMAC) |  |

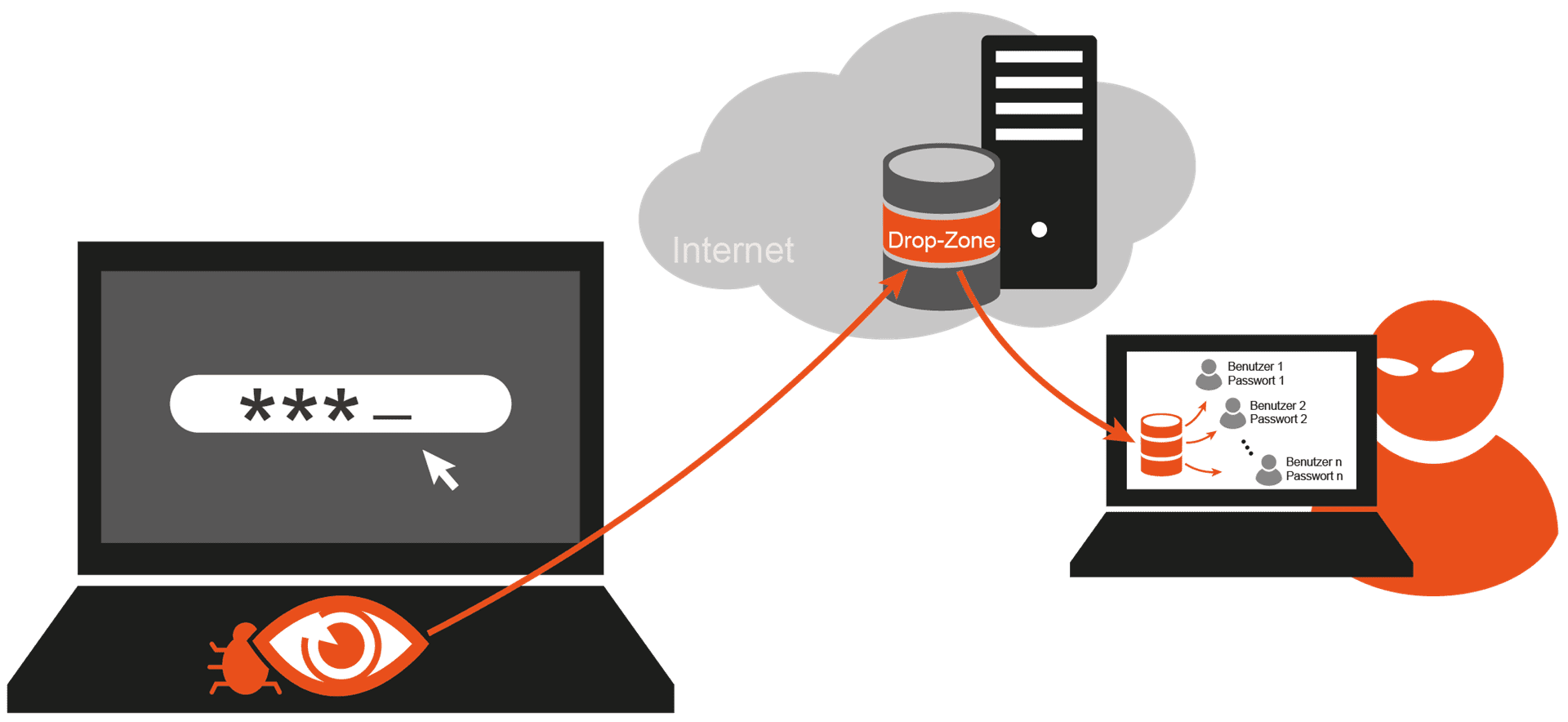

Keylogger |  |

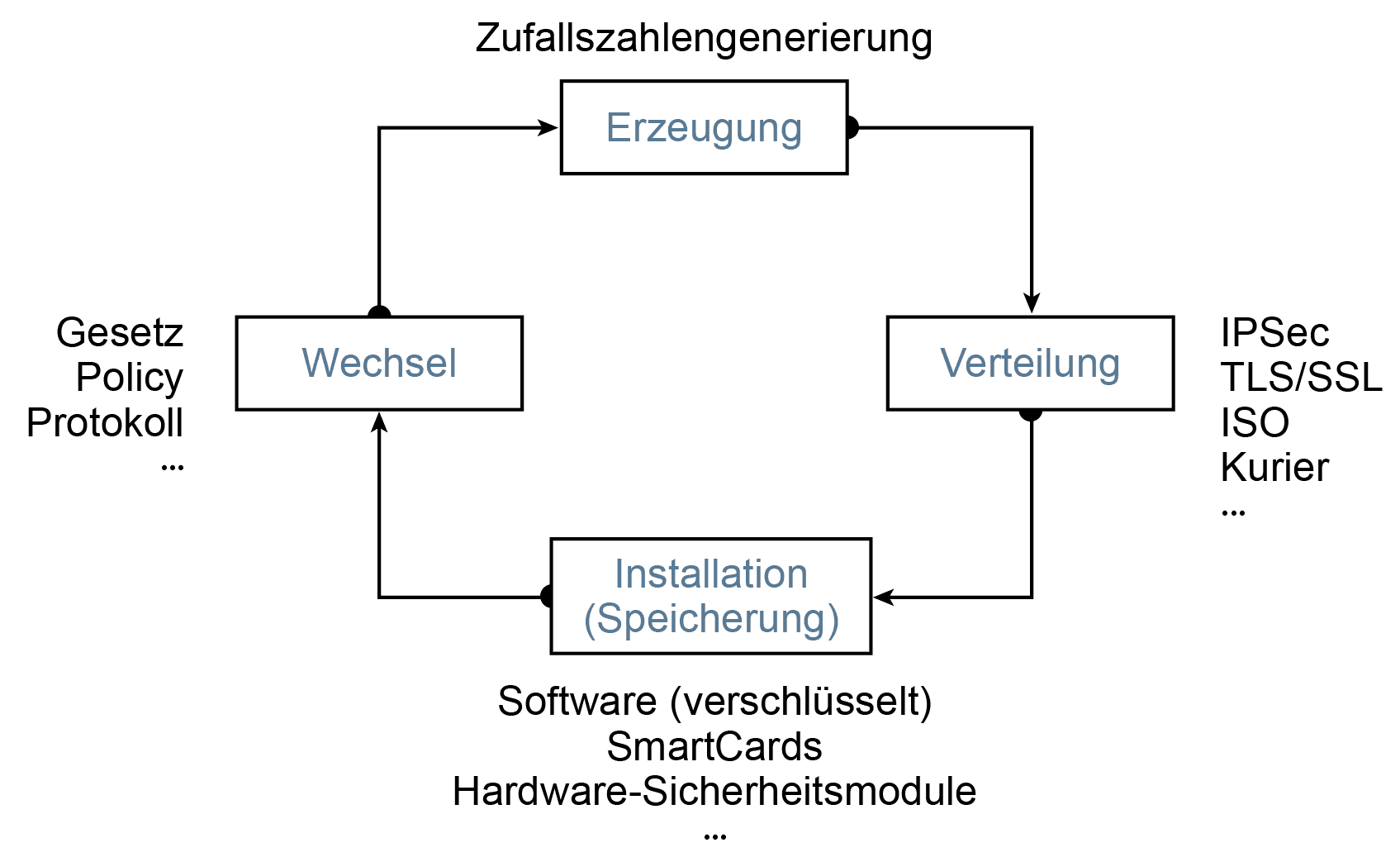

Key Management |  |

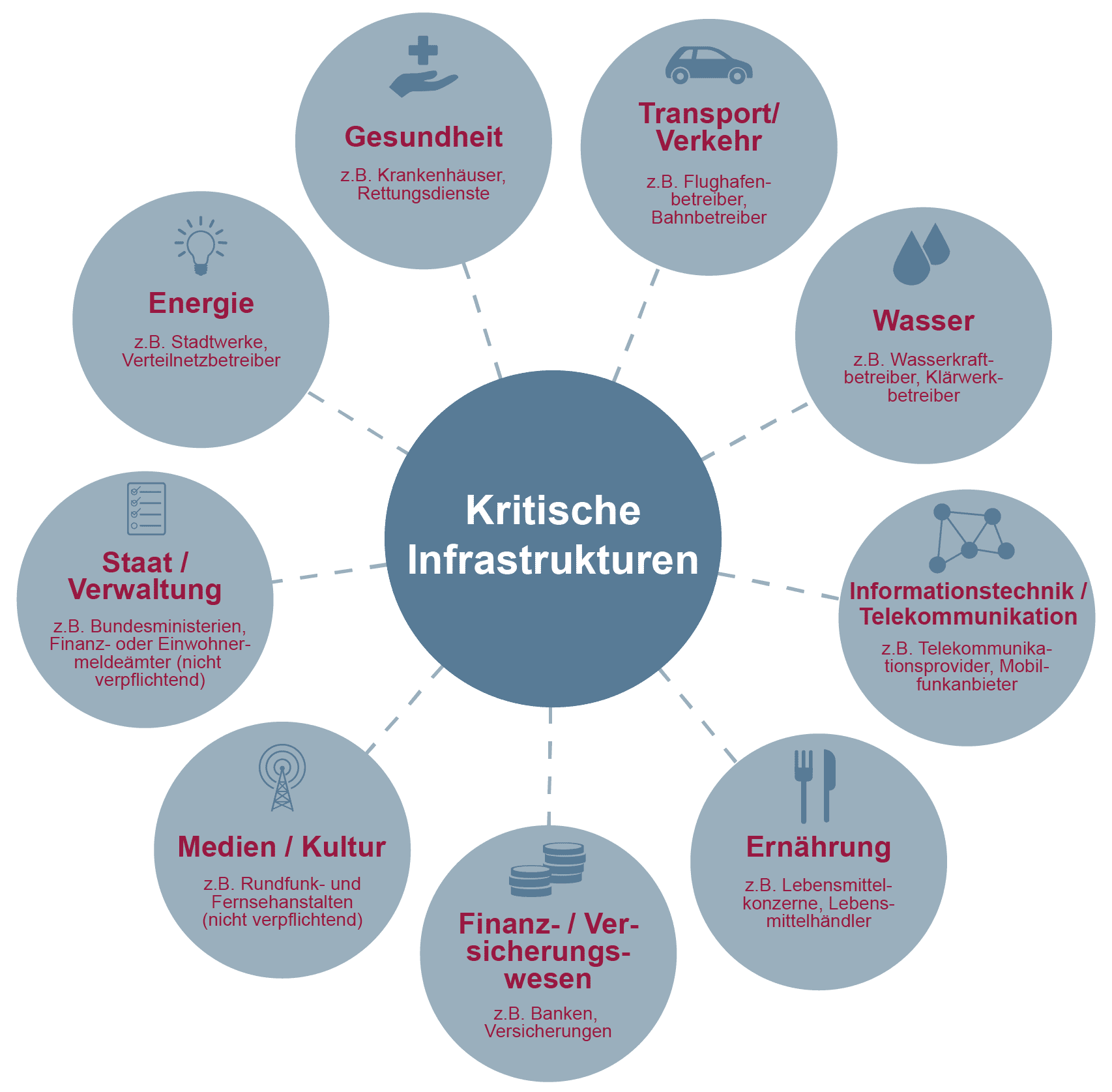

Kritische Infrastrukturen (KRITIS) |  |

Krypto-Agilität |  |