Im Glossar „Cyber-Sicherheit“ werden einige Begrifflichkeiten erklärt, um das Verständnis für die Cyber-Sicherheit zu verbessern.

Logo Cyber-Sicherheit Glossar

Gerne können Sie von Ihrer Webseite auf das Glossar Cyber-Sicherheit verlinken und hierzu auch das Logo verwenden. Zusätzlich bieten wir Ihnen ein iframe an, das das gesamte Glossar enthält.

Tipps zur Verlinkung

Buch: „Cyber-Sicherheit“

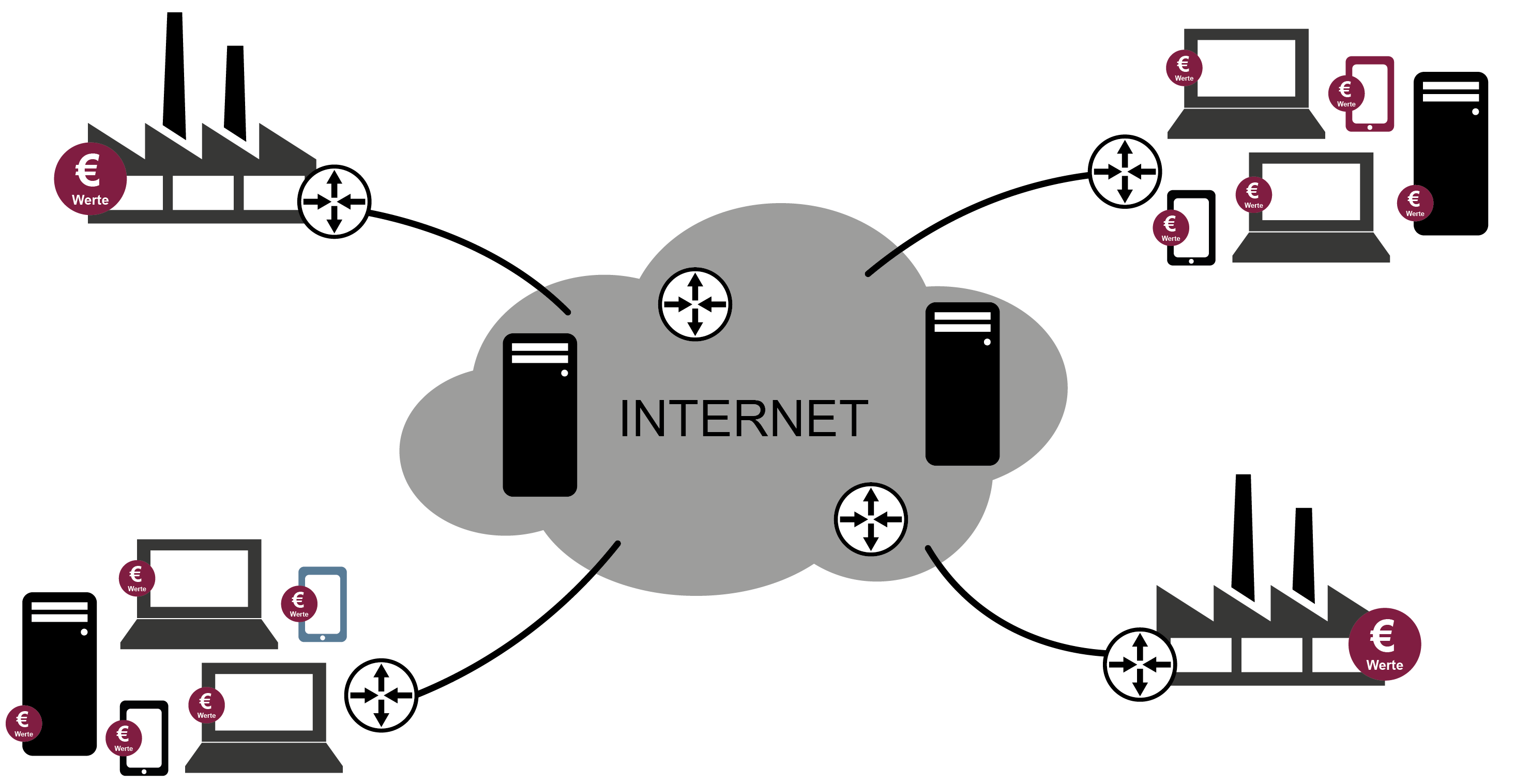

Cyber-Sicherheit |  |

Sicherheitsrichtlinien |  |

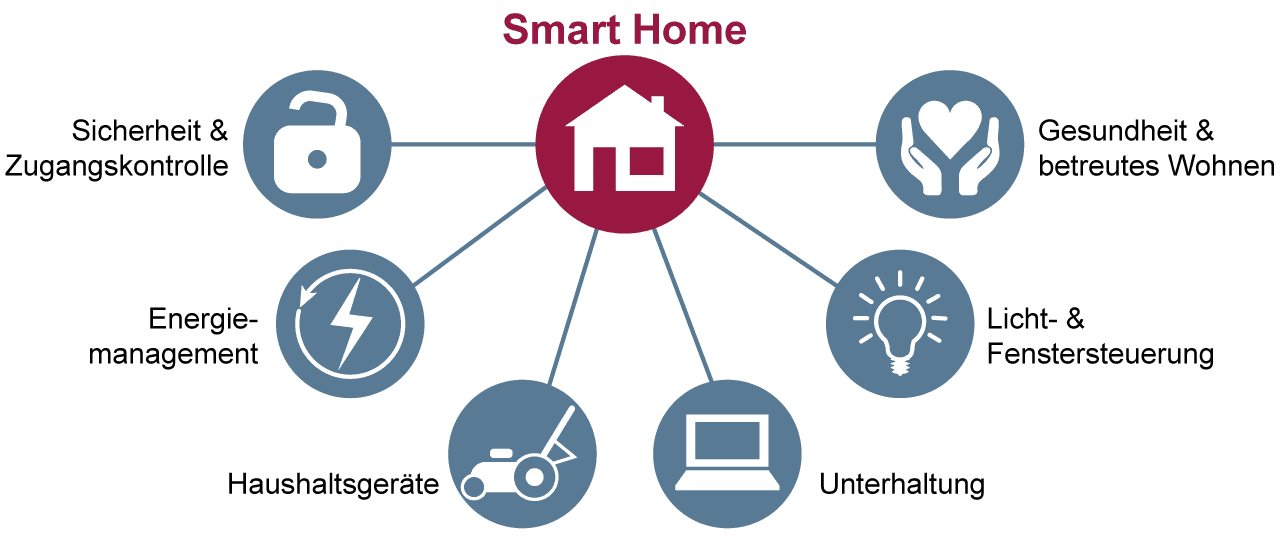

Smart Home Sicherheit |  |

Singularität |  |

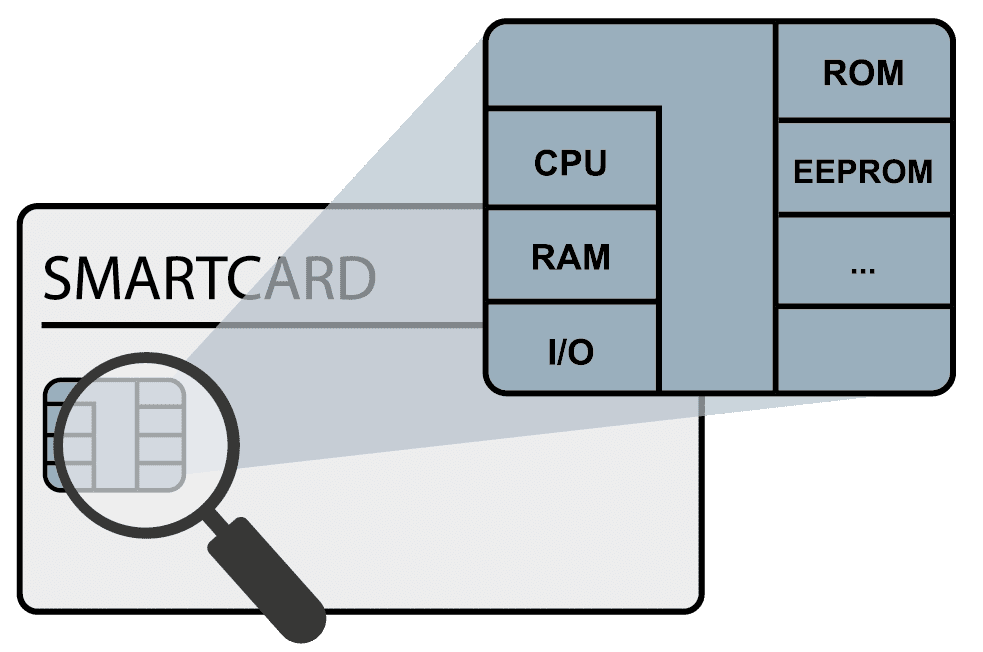

Smartcard |  |

Smishing |  |

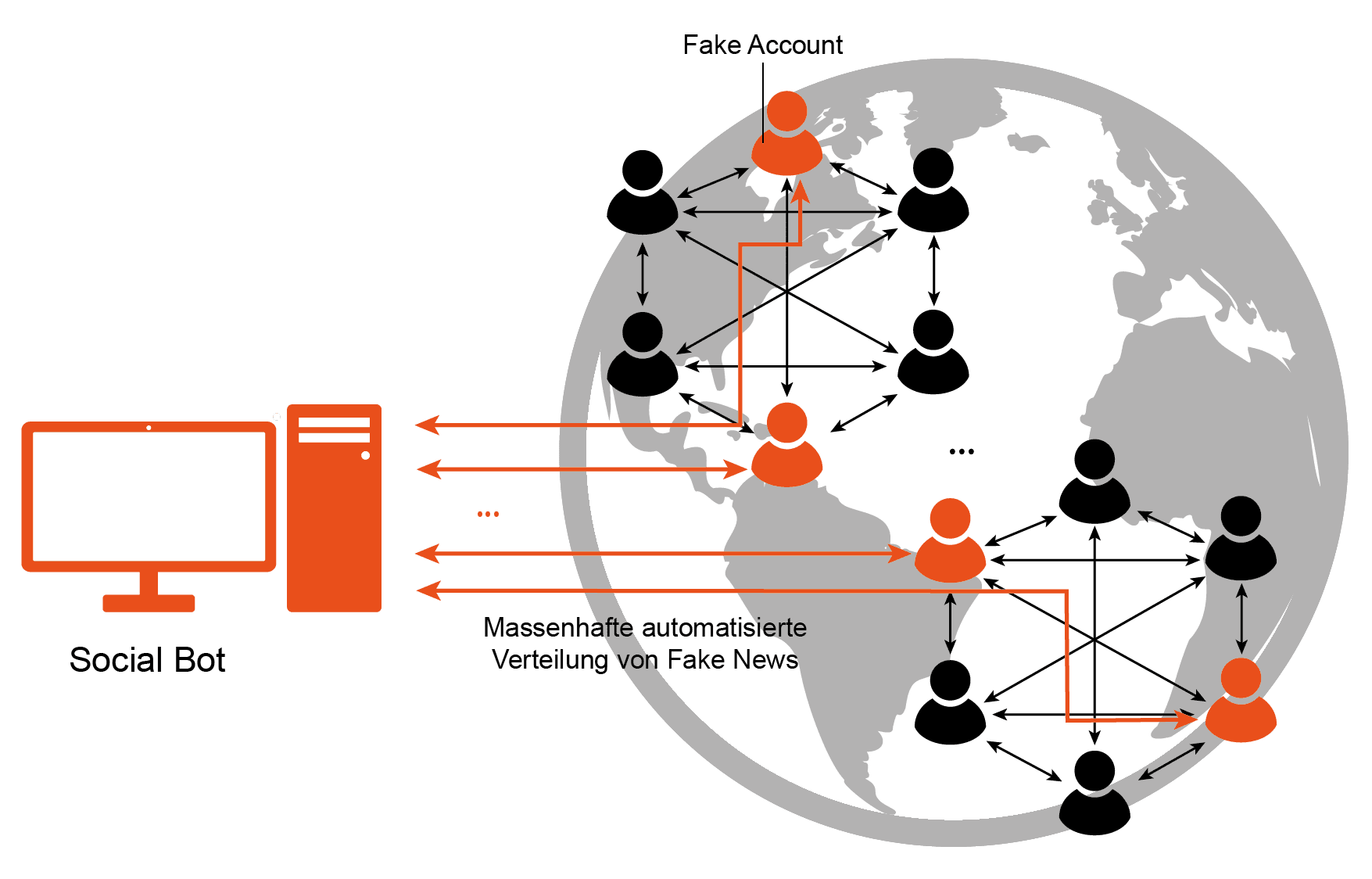

Social Bot / Chatbot |  |

Social Engineering |  |

Social Engineering Penetrationstest |  |

Spam / Spam-Mails |  |

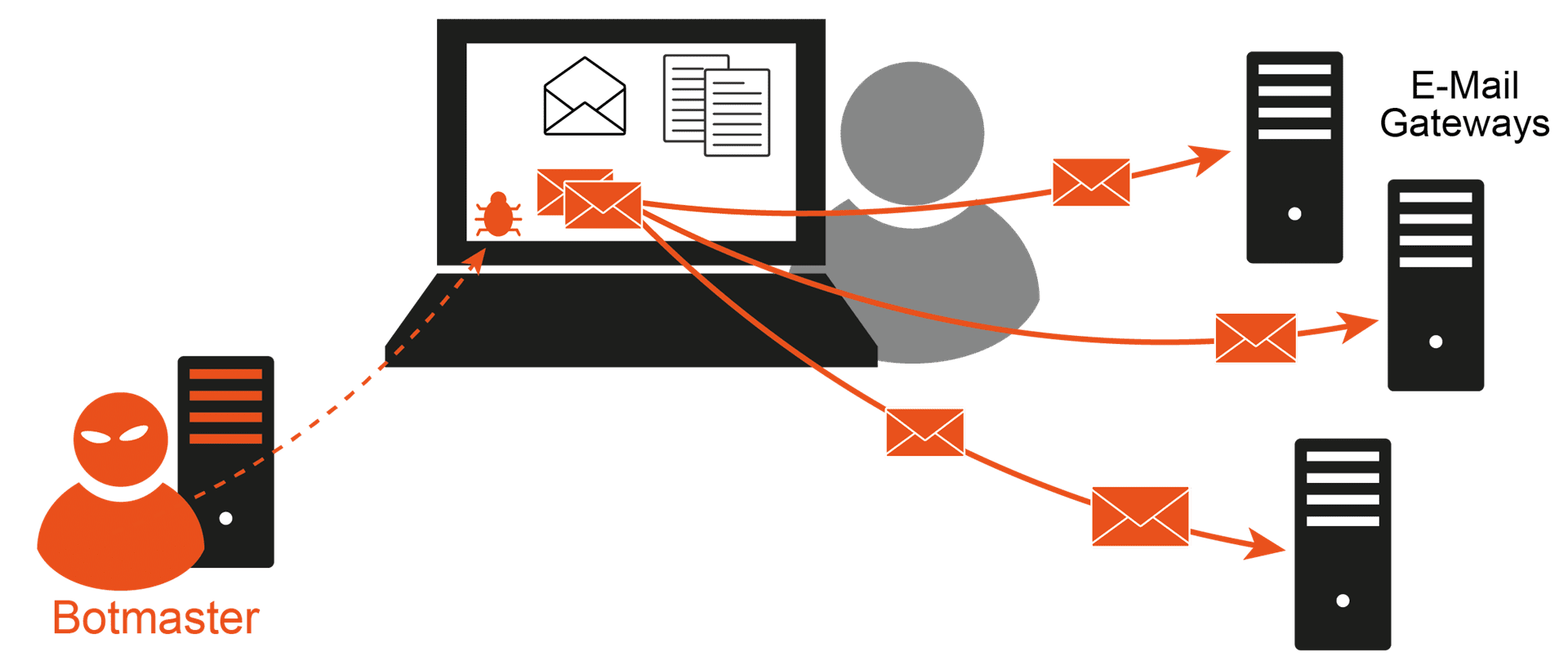

Spam-Malware |  |

Spear-Phishing / Whaling |  |

Spoofing |  |

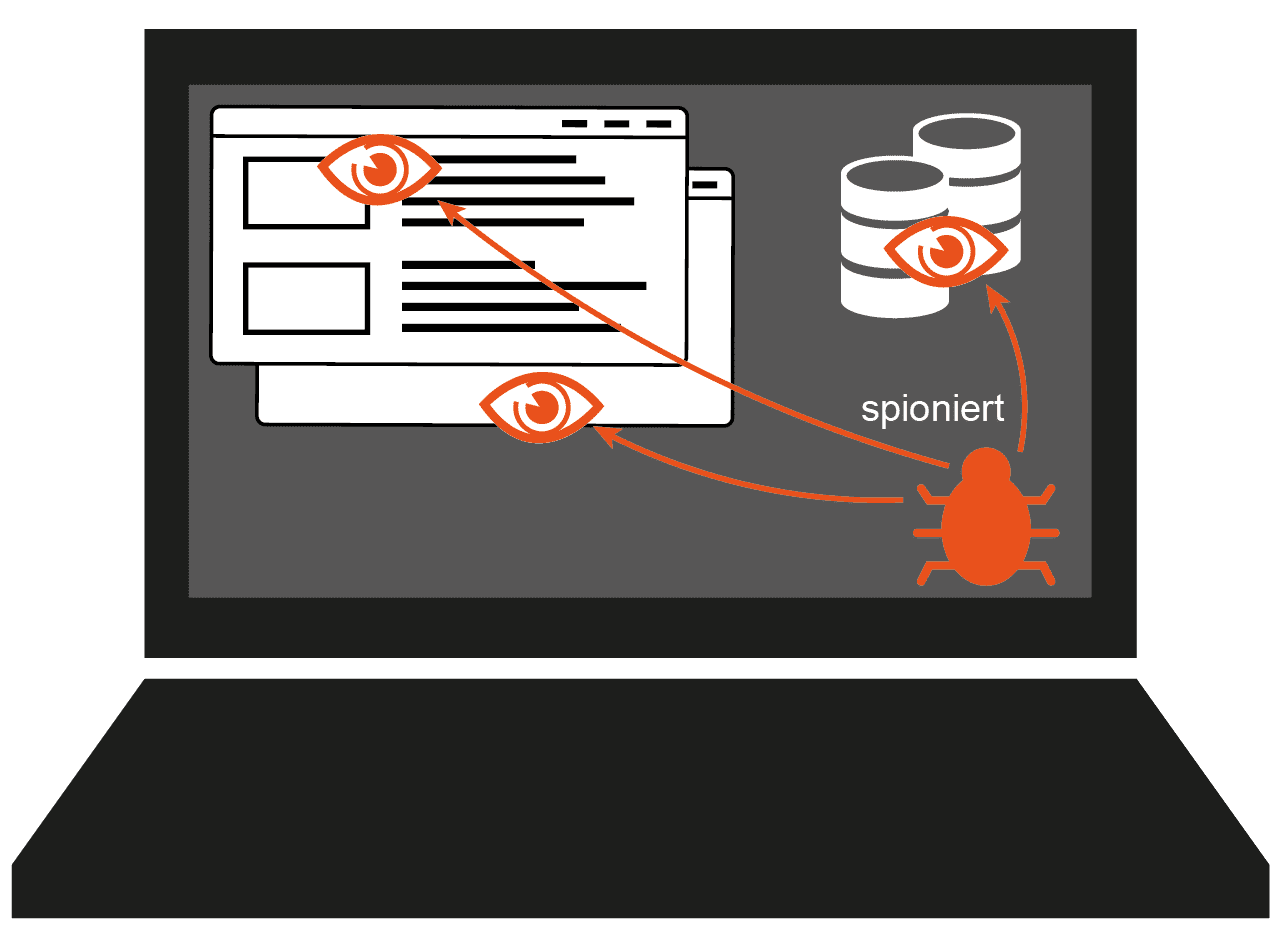

Spyware |  |

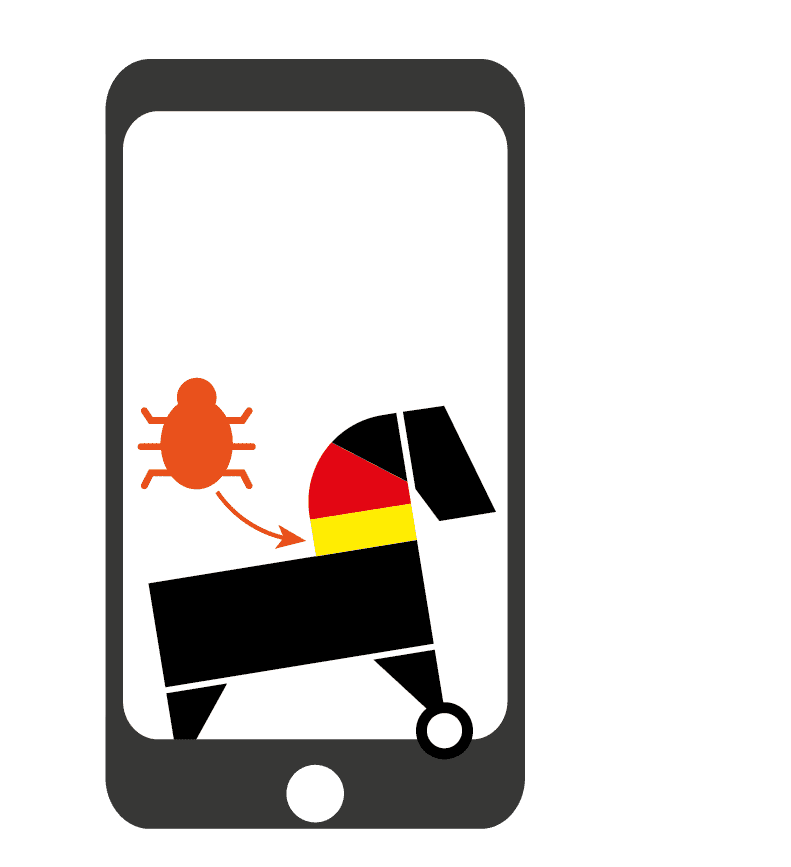

Staatstrojaner / Bundestrojaner |  |

Stand der Technik |  |

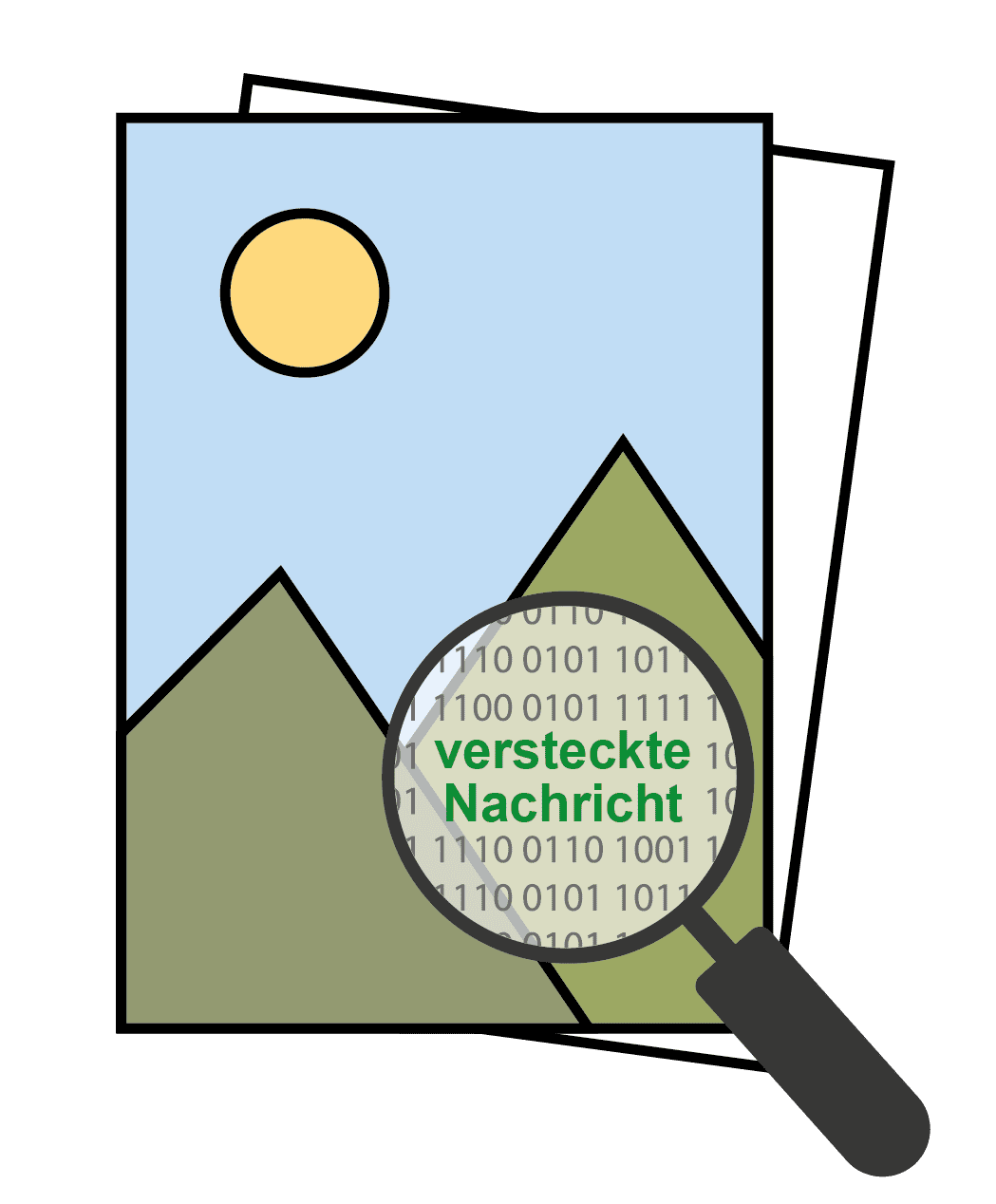

Steganografie |  |

Supply Chain Angriff |  |

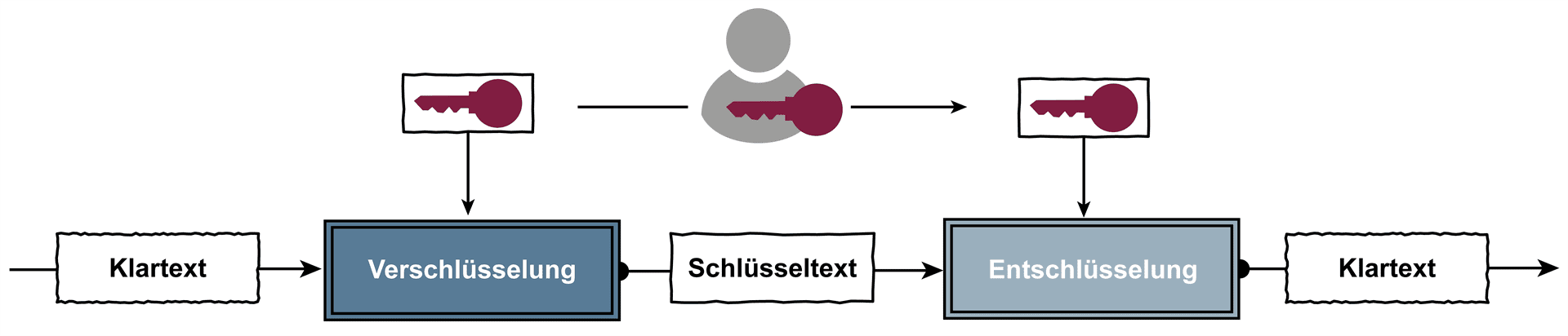

Symmetrische Verschlüsselung |  |

S/MIME |  |

Technologische Souveränität im Cyber-Raum |  |