Im Glossar „Cyber-Sicherheit“ werden einige Begrifflichkeiten erklärt, um das Verständnis für die Cyber-Sicherheit zu verbessern.

Logo Cyber-Sicherheit Glossar

Gerne können Sie von Ihrer Webseite auf das Glossar Cyber-Sicherheit verlinken und hierzu auch das Logo verwenden. Zusätzlich bieten wir Ihnen ein iframe an, das das gesamte Glossar enthält.

Tipps zur Verlinkung

Buch: „Cyber-Sicherheit“

Cyber-Sicherheit |  |

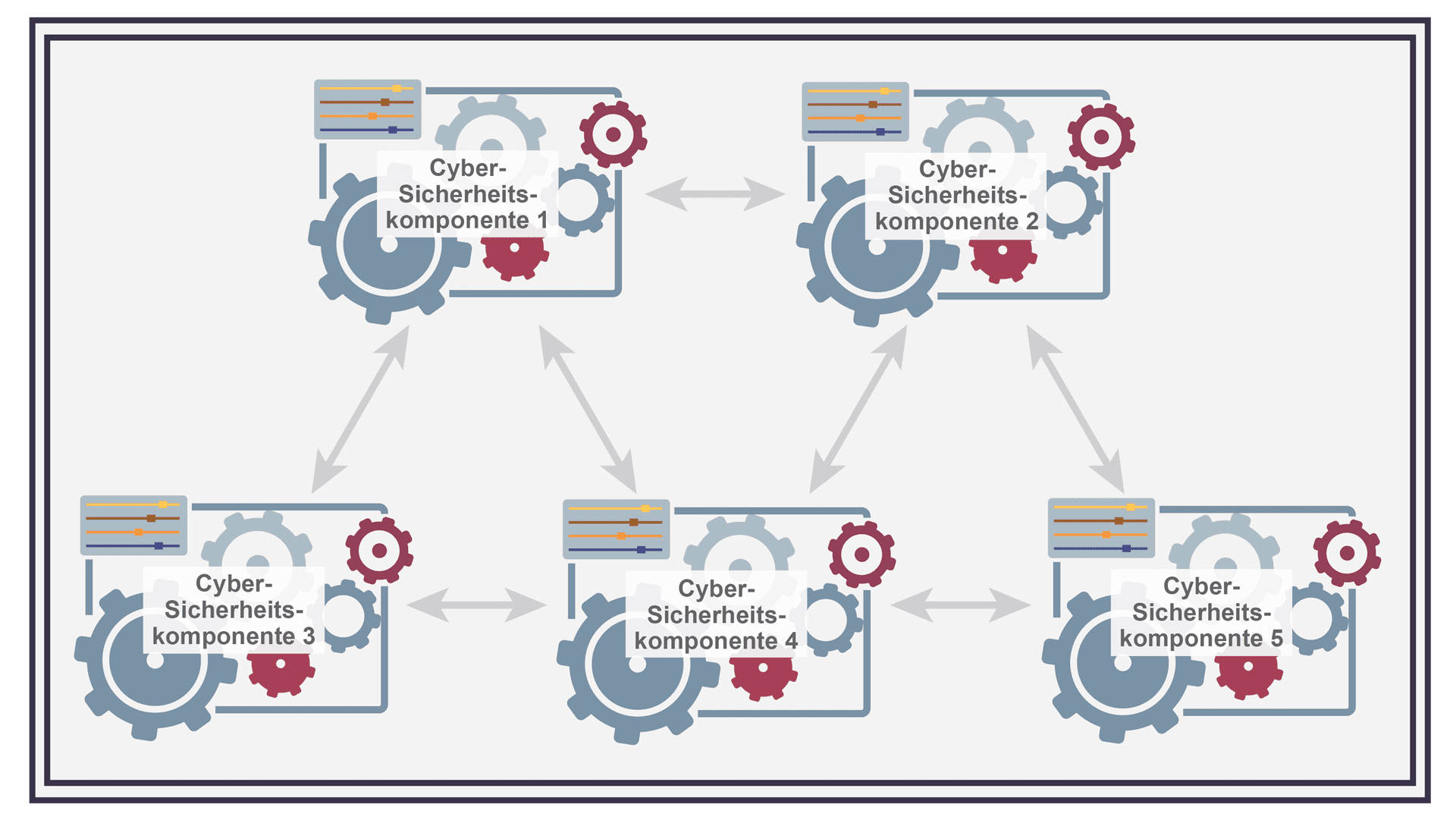

Cyber-Sicherheitssystem |  |

Cyber-Sicherheitsstrategien |  |

Cyber-Sicherheitsversicherungen |  |

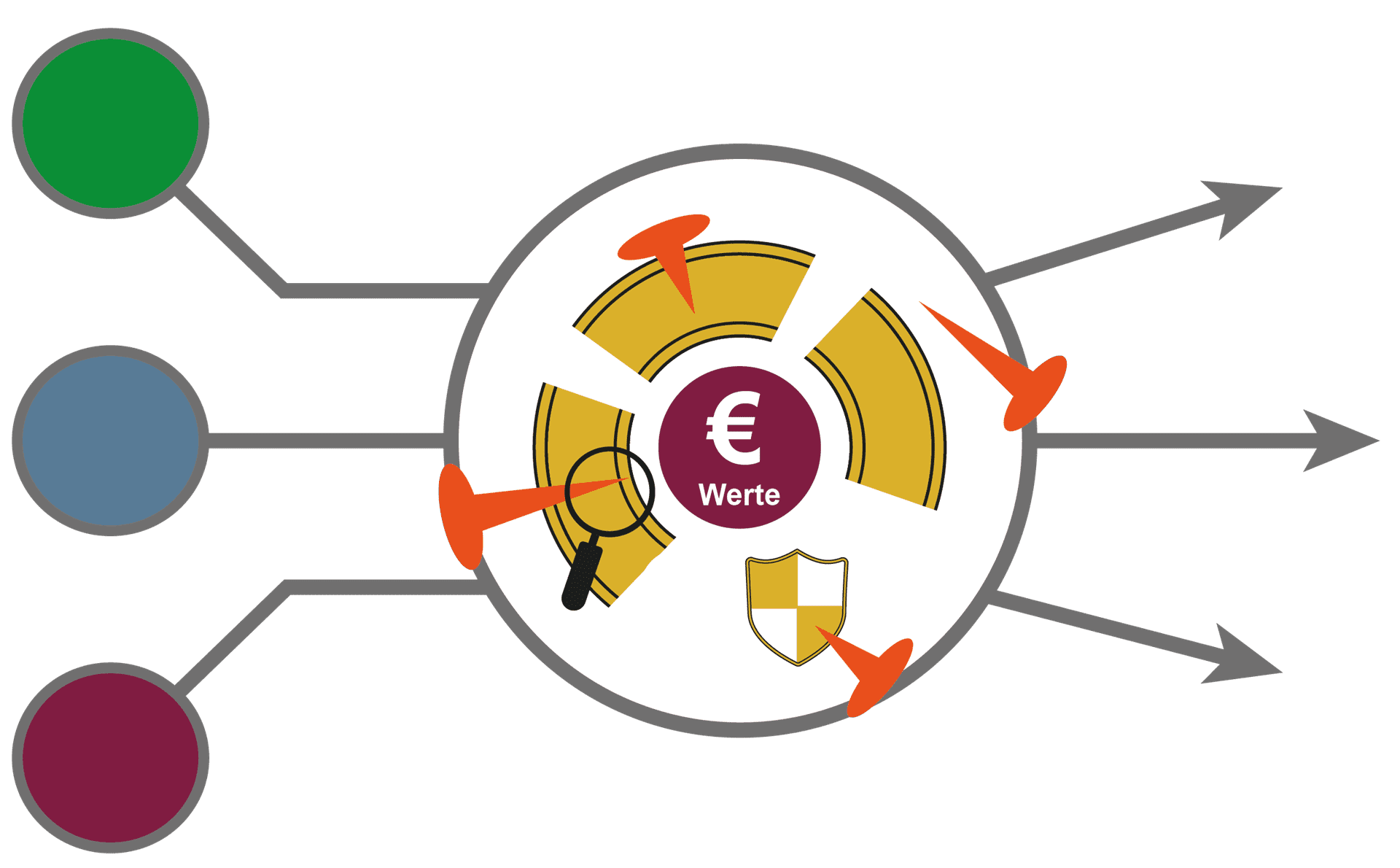

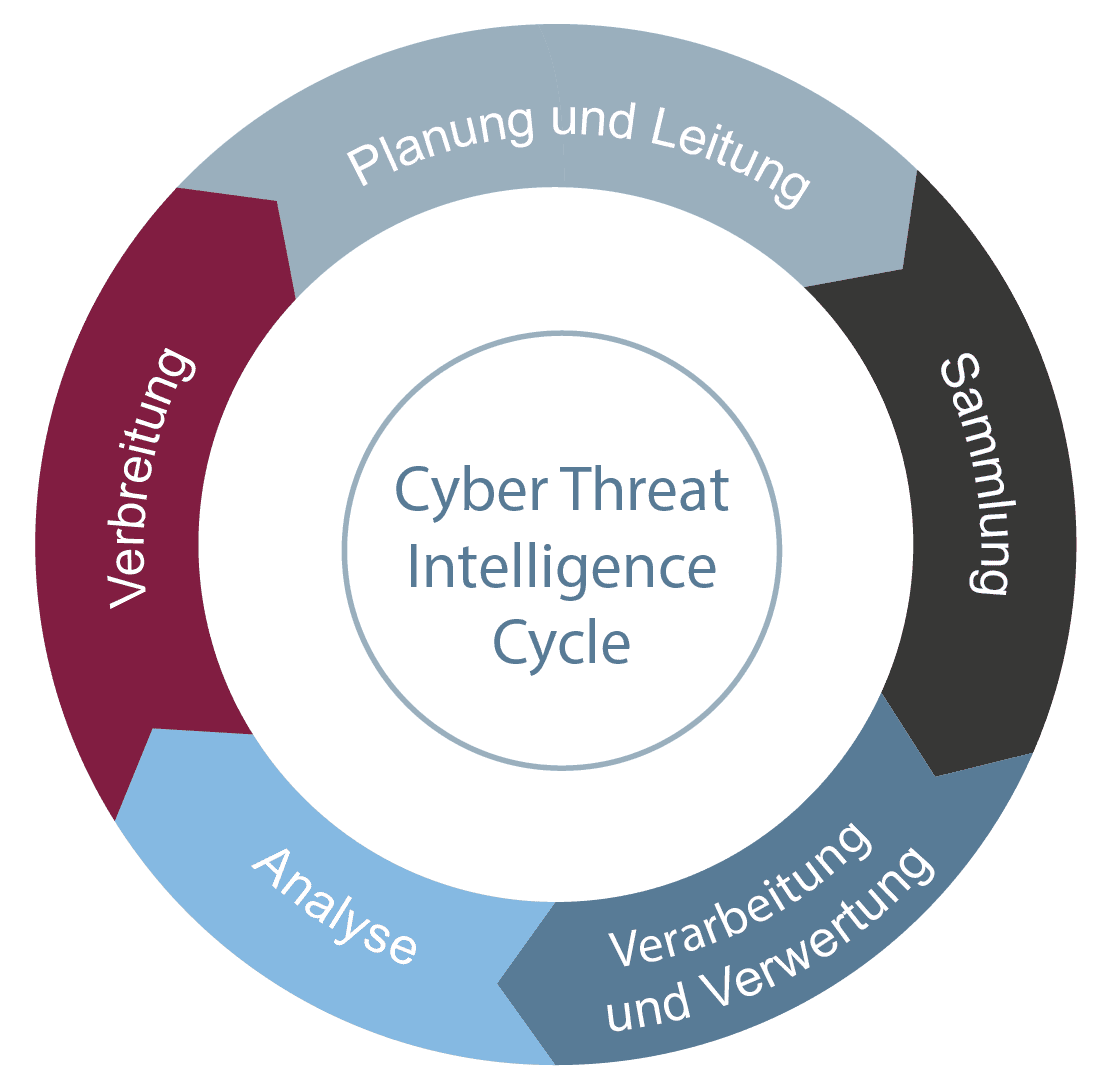

Cyber Threat Intelligence (CTI) |  |

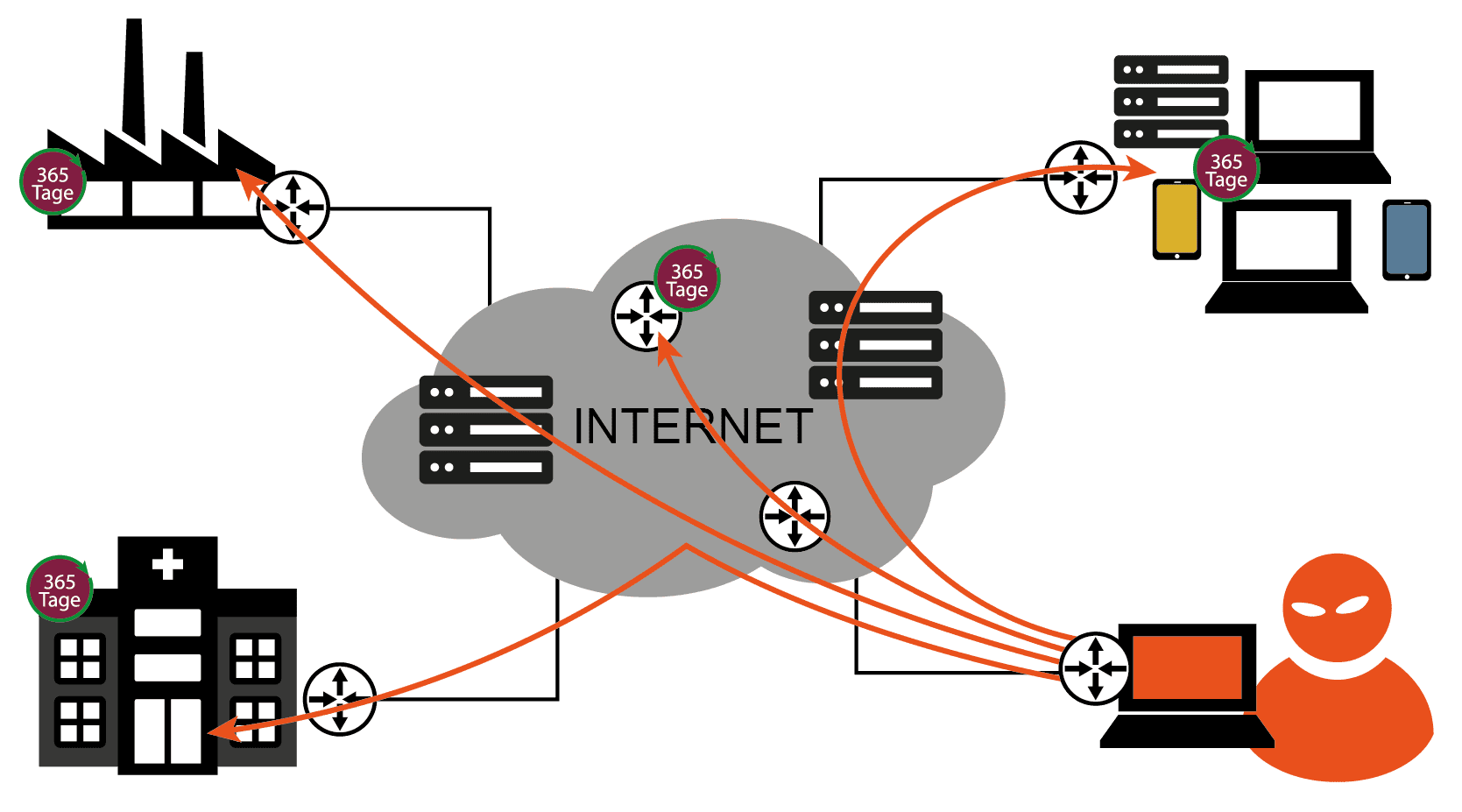

Cyberwar / Cyberkrieg |  |

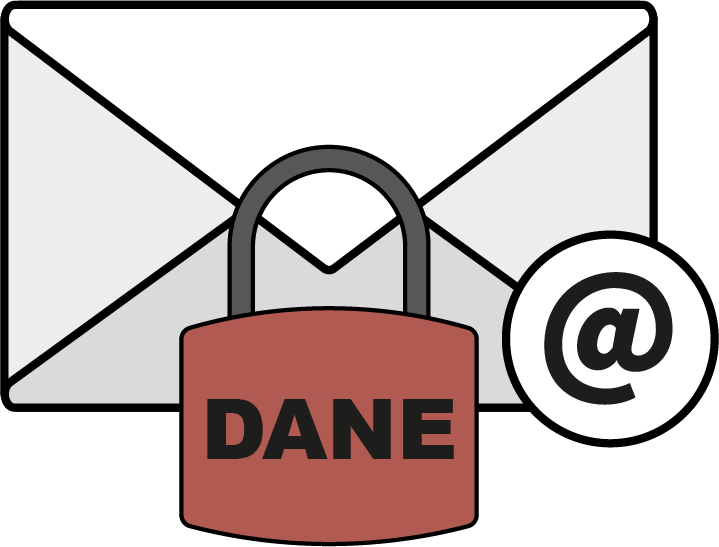

DANE – DNS-based Authentication of Named Entities |  |

Datenschutz-Grundverordnung (DSGVO) |  |

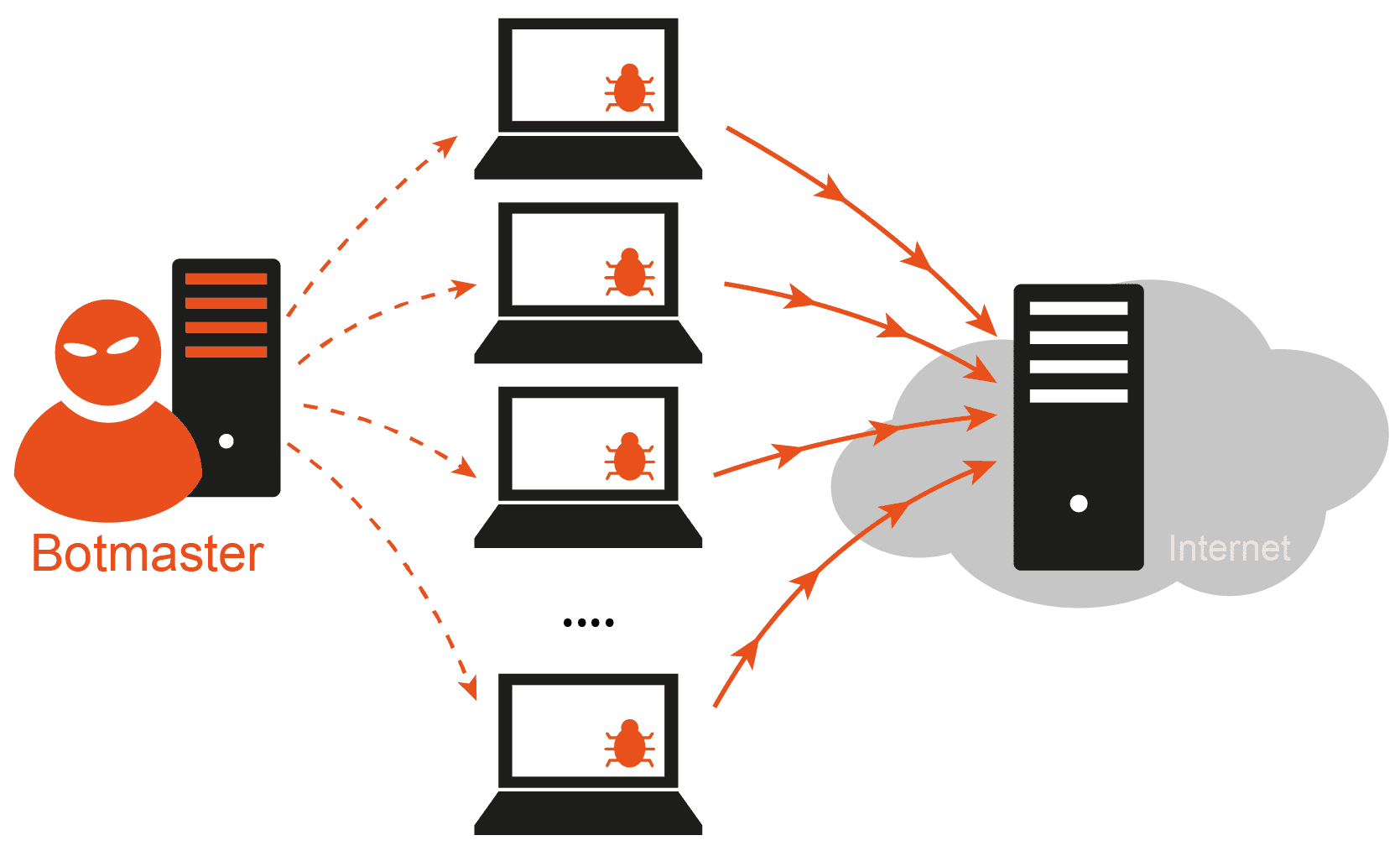

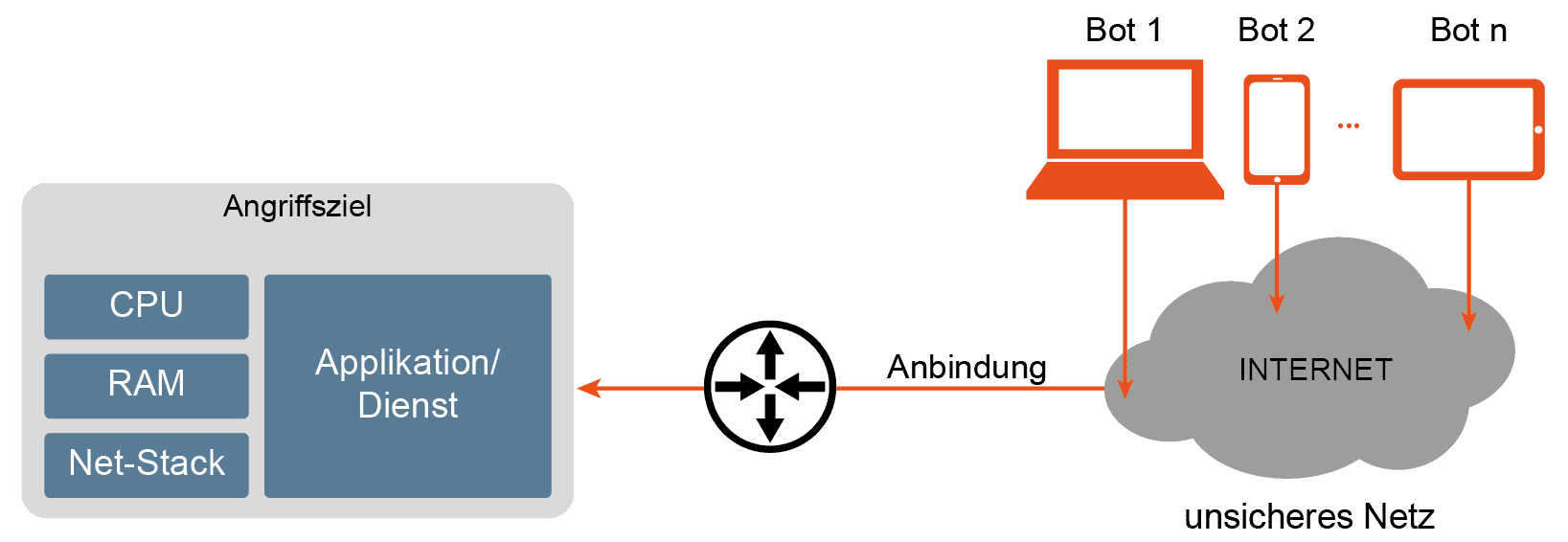

DDoS-Malware |  |

Decentralized Identifiers (DIDs) |  |

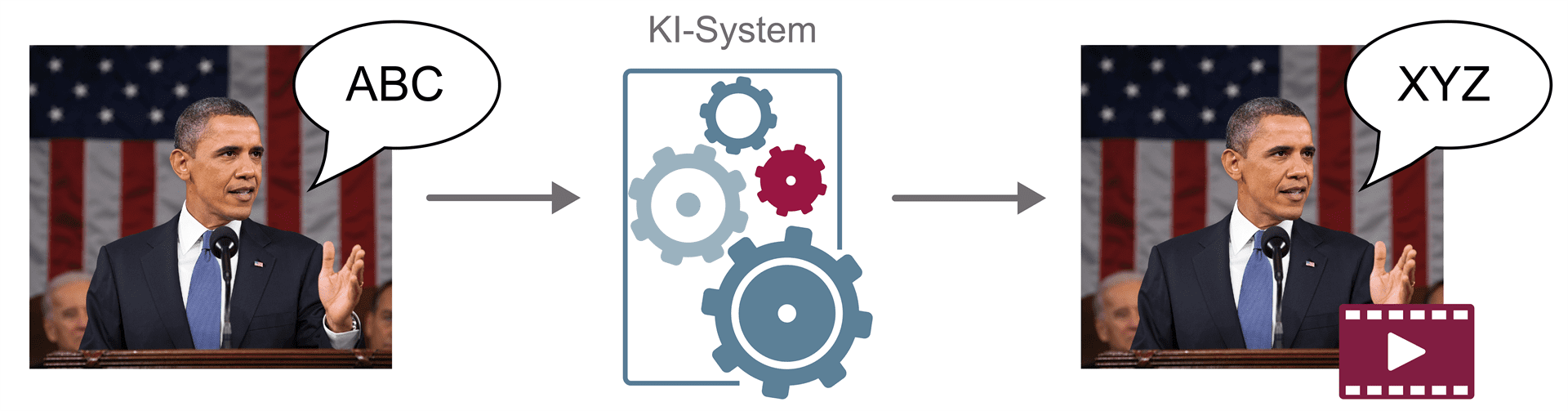

Deepfake |  |

De-Mail |  |

DevSecOps |  |

Diffie-Hellman-Verfahren |  |

Digitale Ethik |  |

Digitale Forensik |  |

Digitale Identität |  |

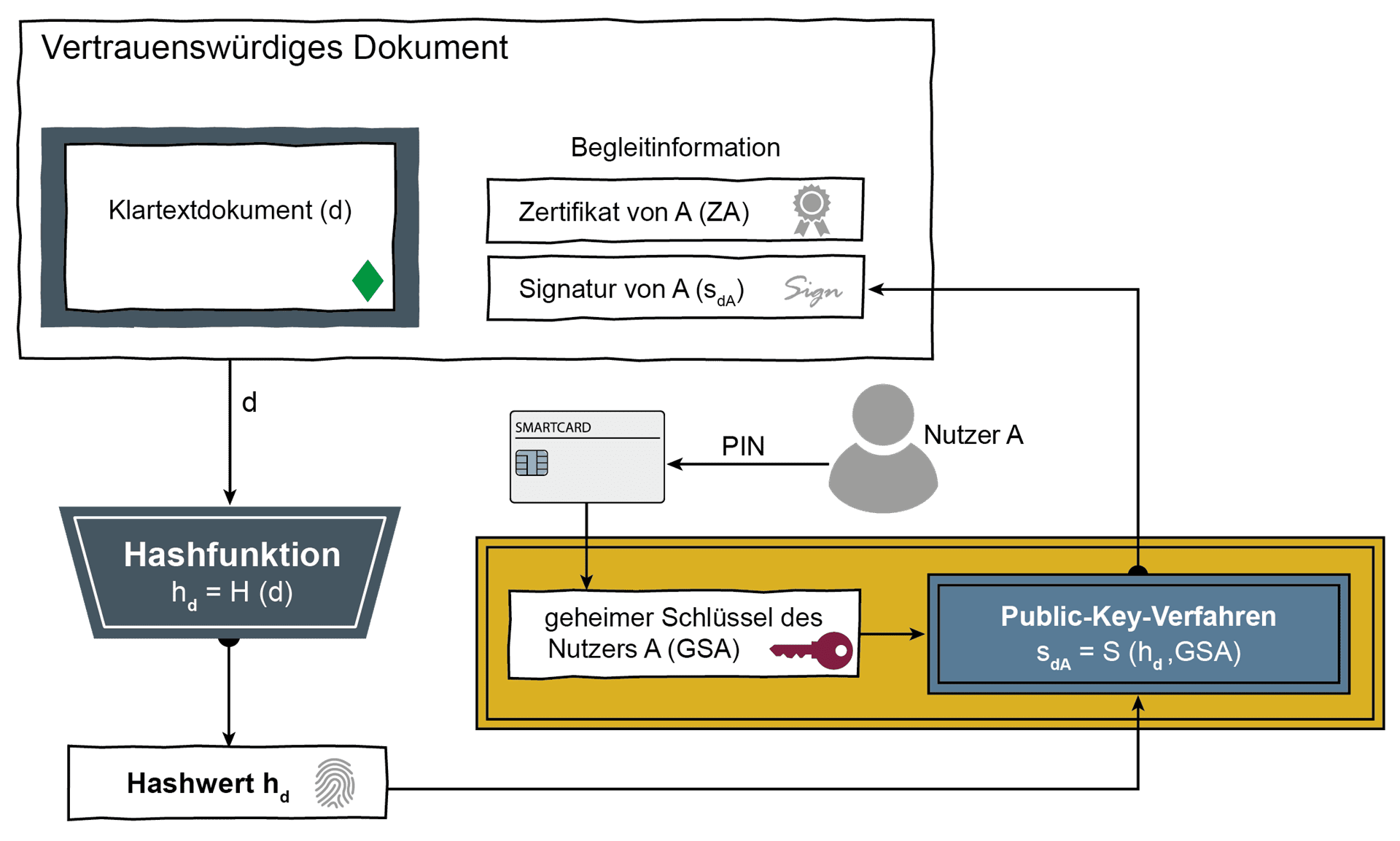

Digitale Signatur |  |

Digitalisierung |  |

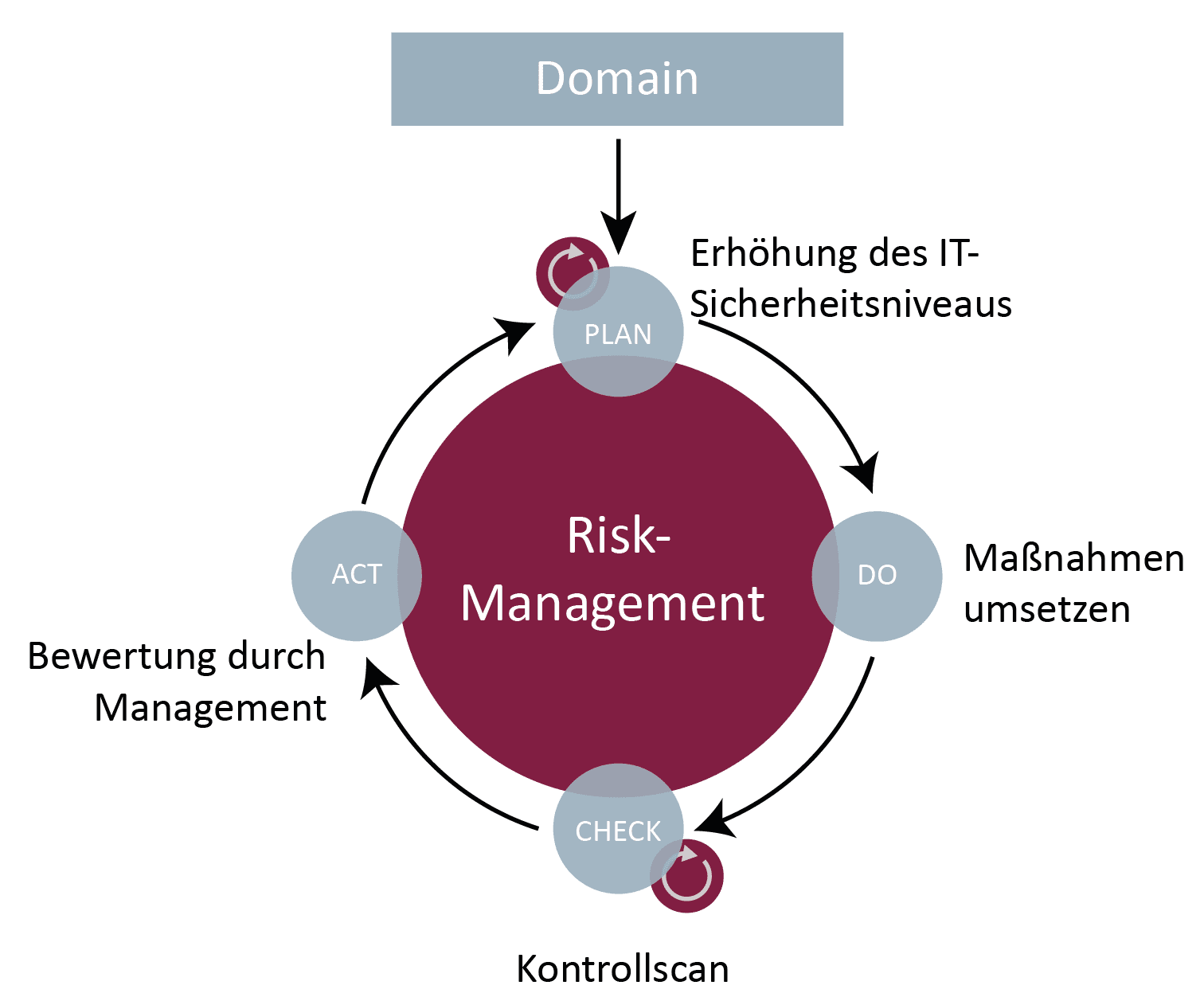

Digital Risk Management (DRM) |  |

Distributed Denial of Service (DDoS) / Anti-DDoS-Verfahren |  |