Im Glossar „Cyber-Sicherheit“ werden einige Begrifflichkeiten erklärt, um das Verständnis für die Cyber-Sicherheit zu verbessern.

Logo Cyber-Sicherheit Glossar

Gerne können Sie von Ihrer Webseite auf das Glossar Cyber-Sicherheit verlinken und hierzu auch das Logo verwenden. Zusätzlich bieten wir Ihnen ein iframe an, das das gesamte Glossar enthält.

Tipps zur Verlinkung

Buch: „Cyber-Sicherheit“

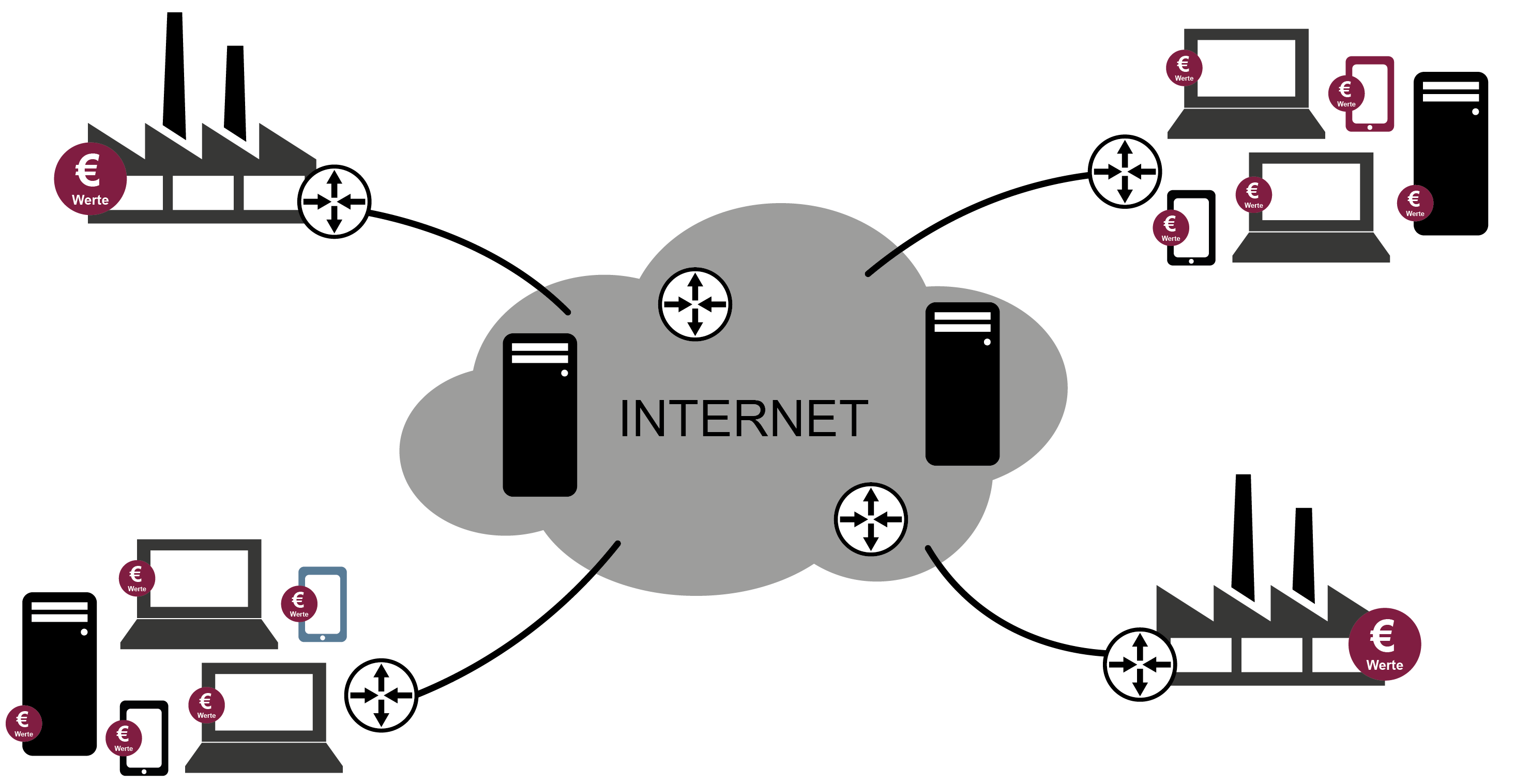

Cyber-Sicherheit |  |

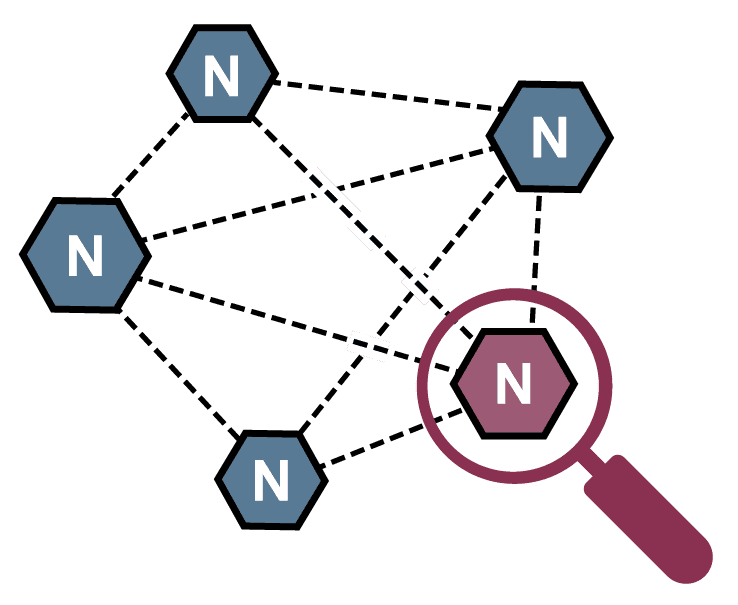

Konsensfindungsverfahren bei der Blockchain |  |

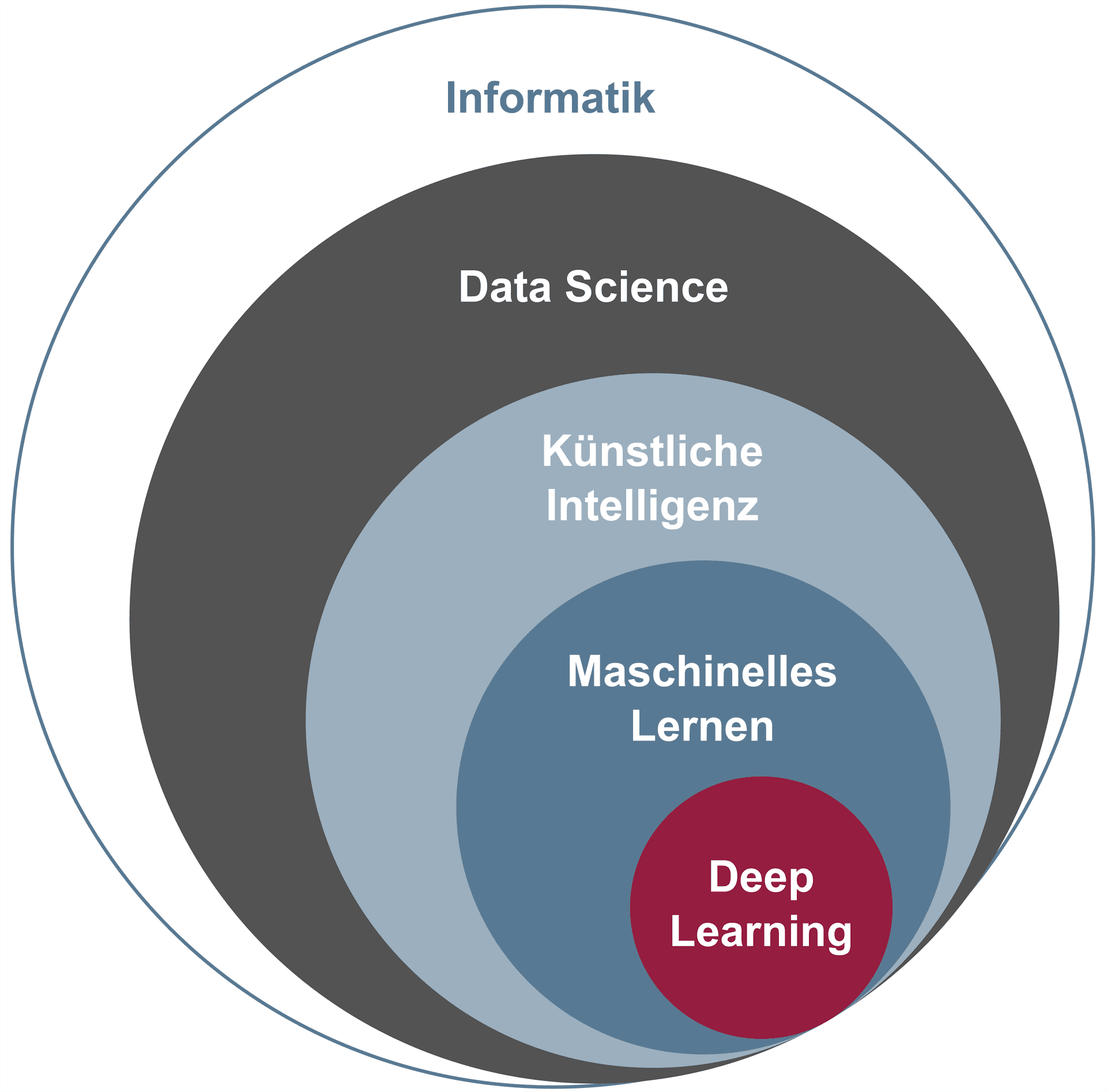

Künstliche Intelligenz |  |

Künstliche Intelligenz für Cyber-Sicherheit |  |

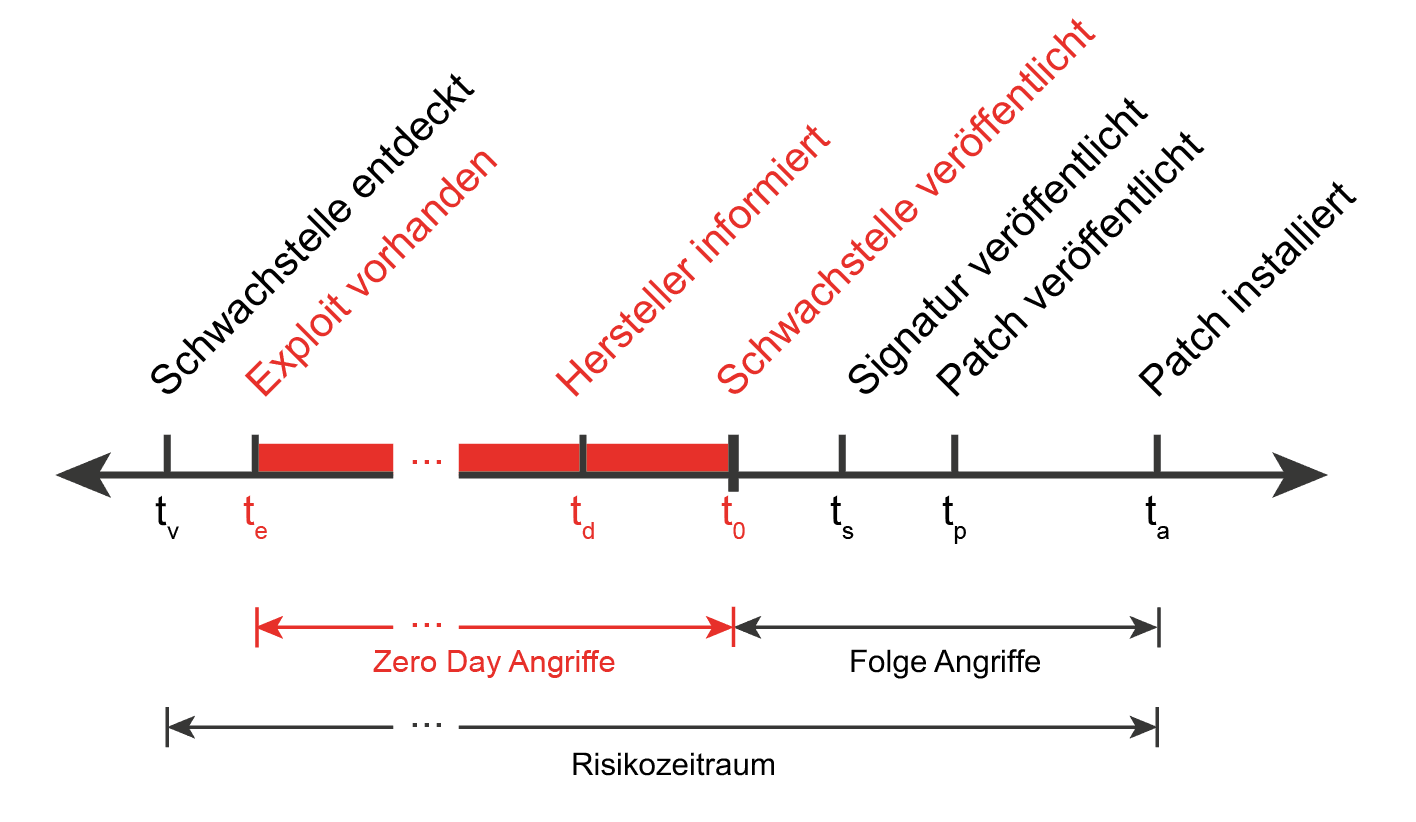

Lebenszyklen von Schwachstellen |  |

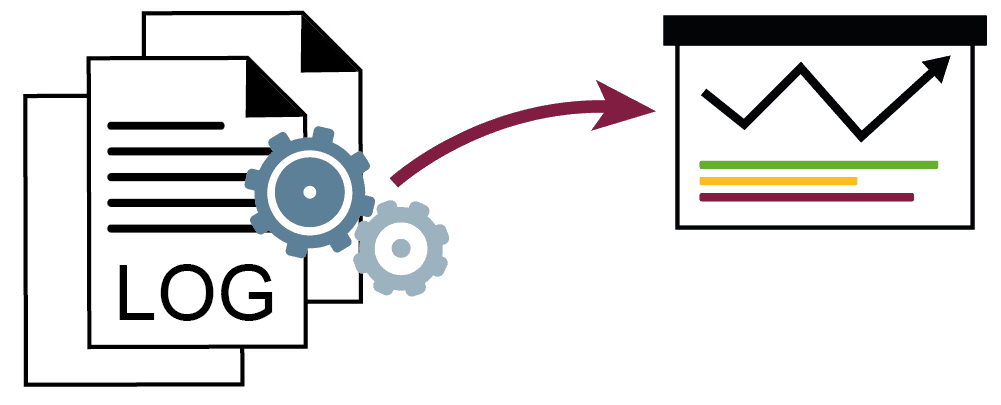

Logdatei Analyse |  |

Malware / Anti-Malware-Lösungen |  |

Manuelle Dateiverschlüsselung |  |

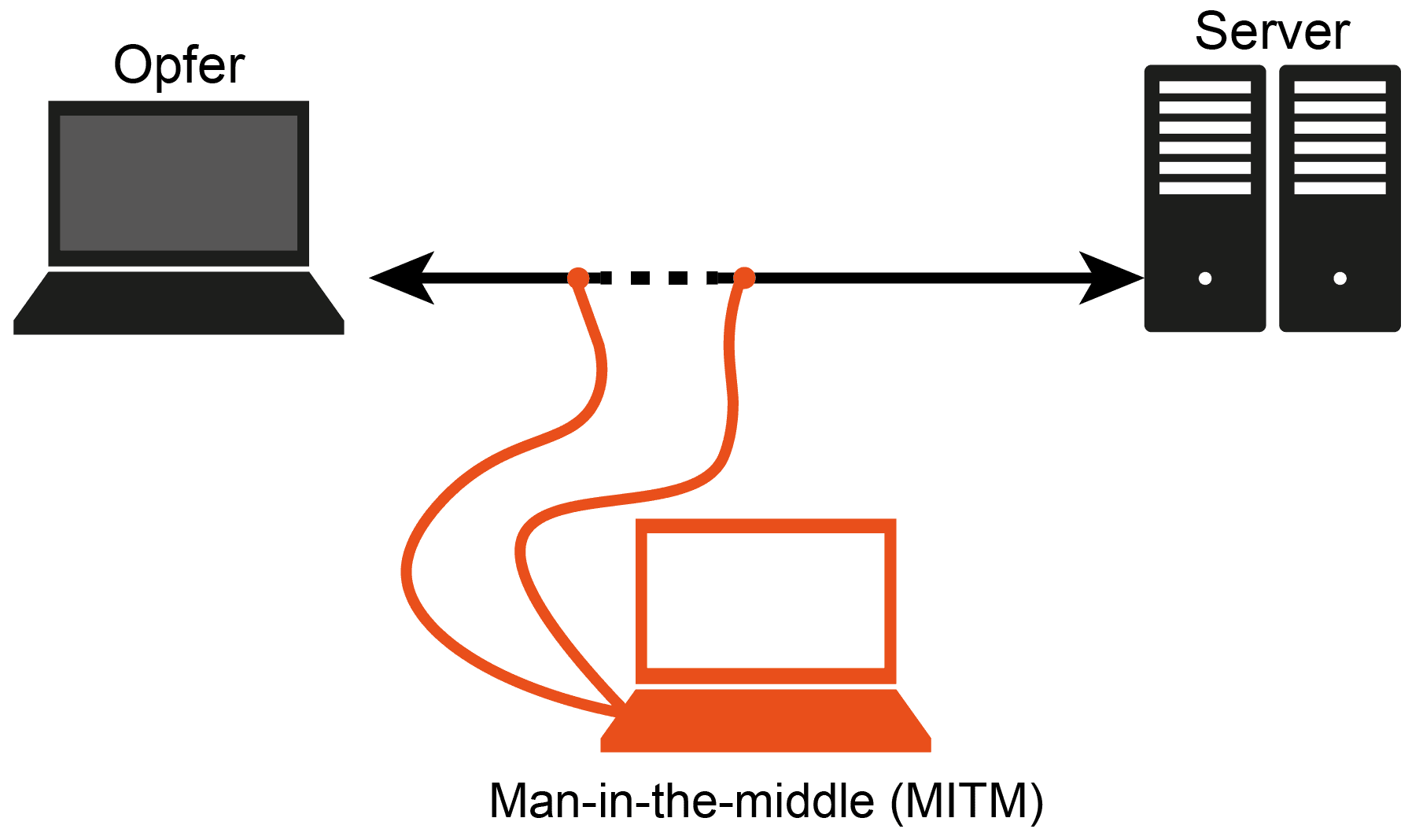

Man-in-the-Middle-Angriff (MITM) |  |

Maschinelles Lernen |  |

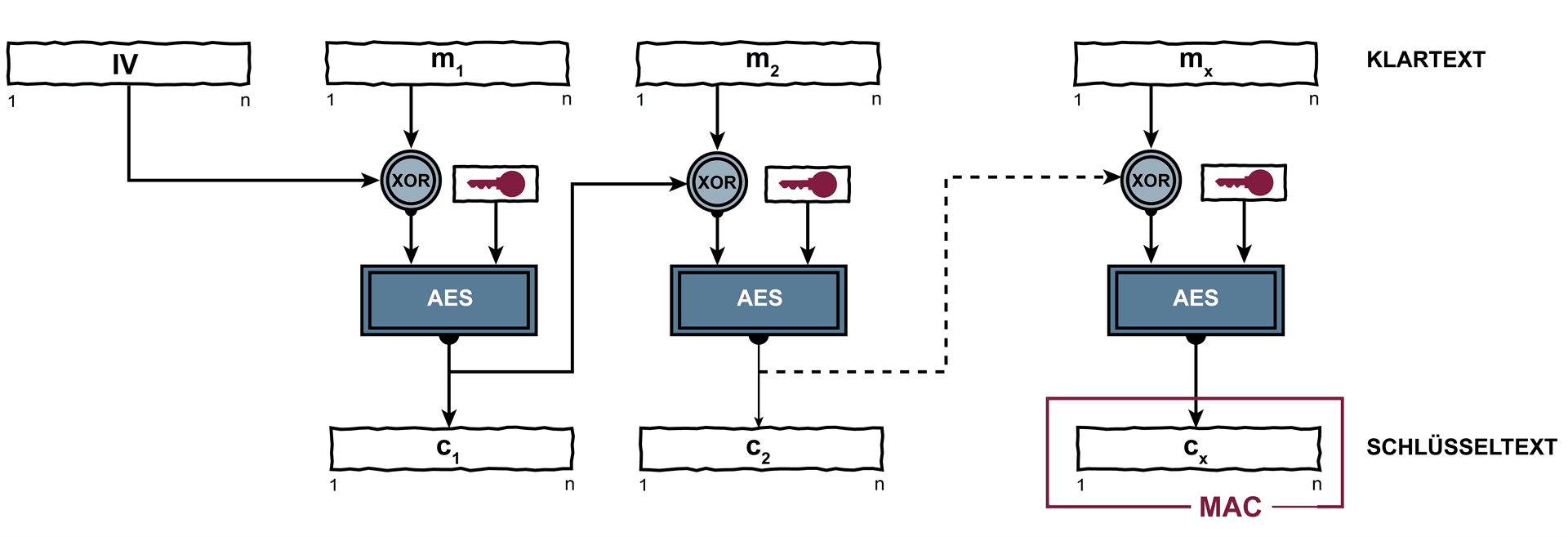

Message Authentication Code (MAC) |  |

Mode of Operation für Blockverschlüsselungsverfahren |  |

Model Extraction Attack |  |

Monoalphabetische Substitution |  |

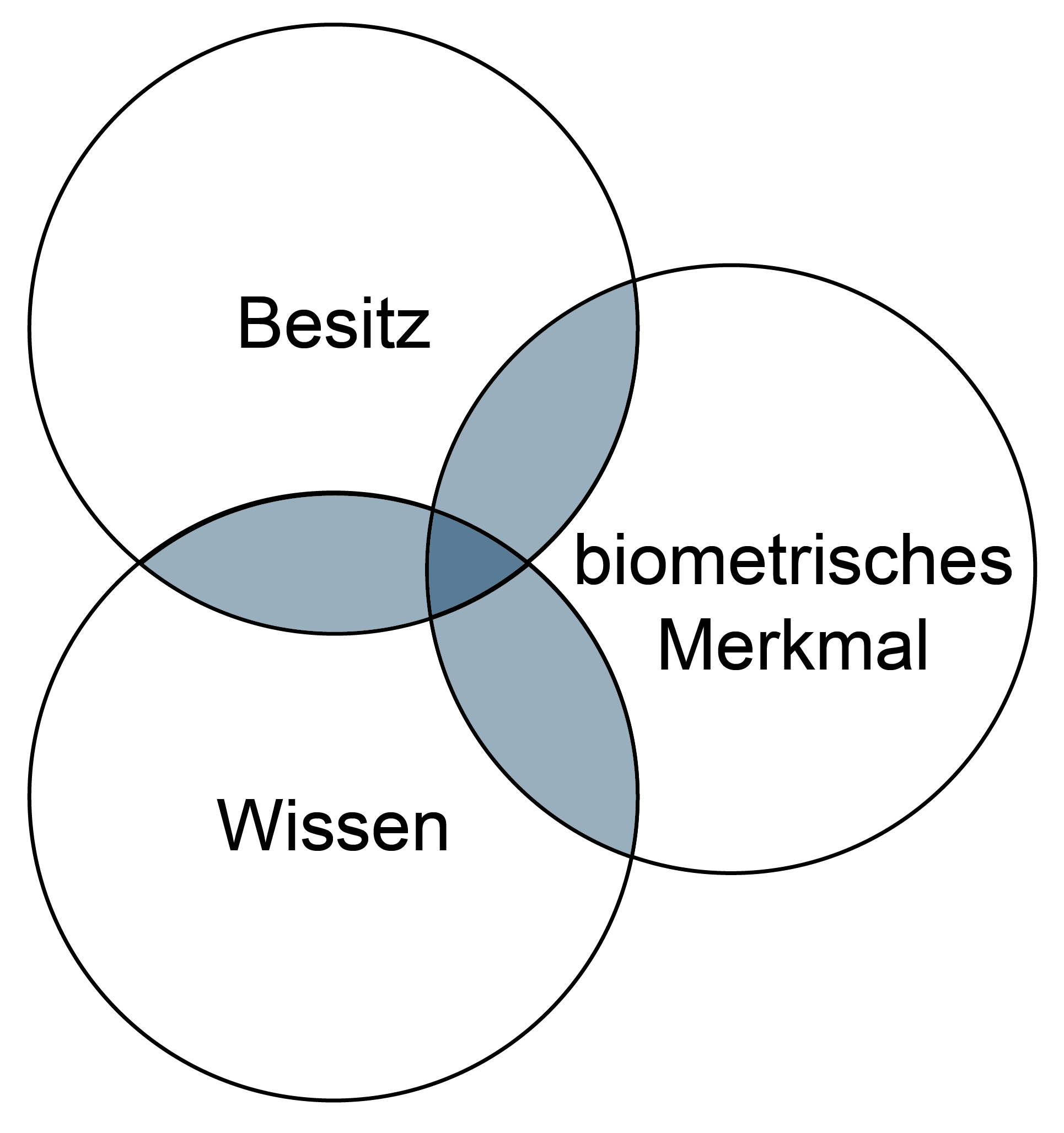

Multifaktor Authentifizierung |  |

No Security by Obscurity |  |

OAuth 2.0 |  |

Objekt-Sicherheit |  |

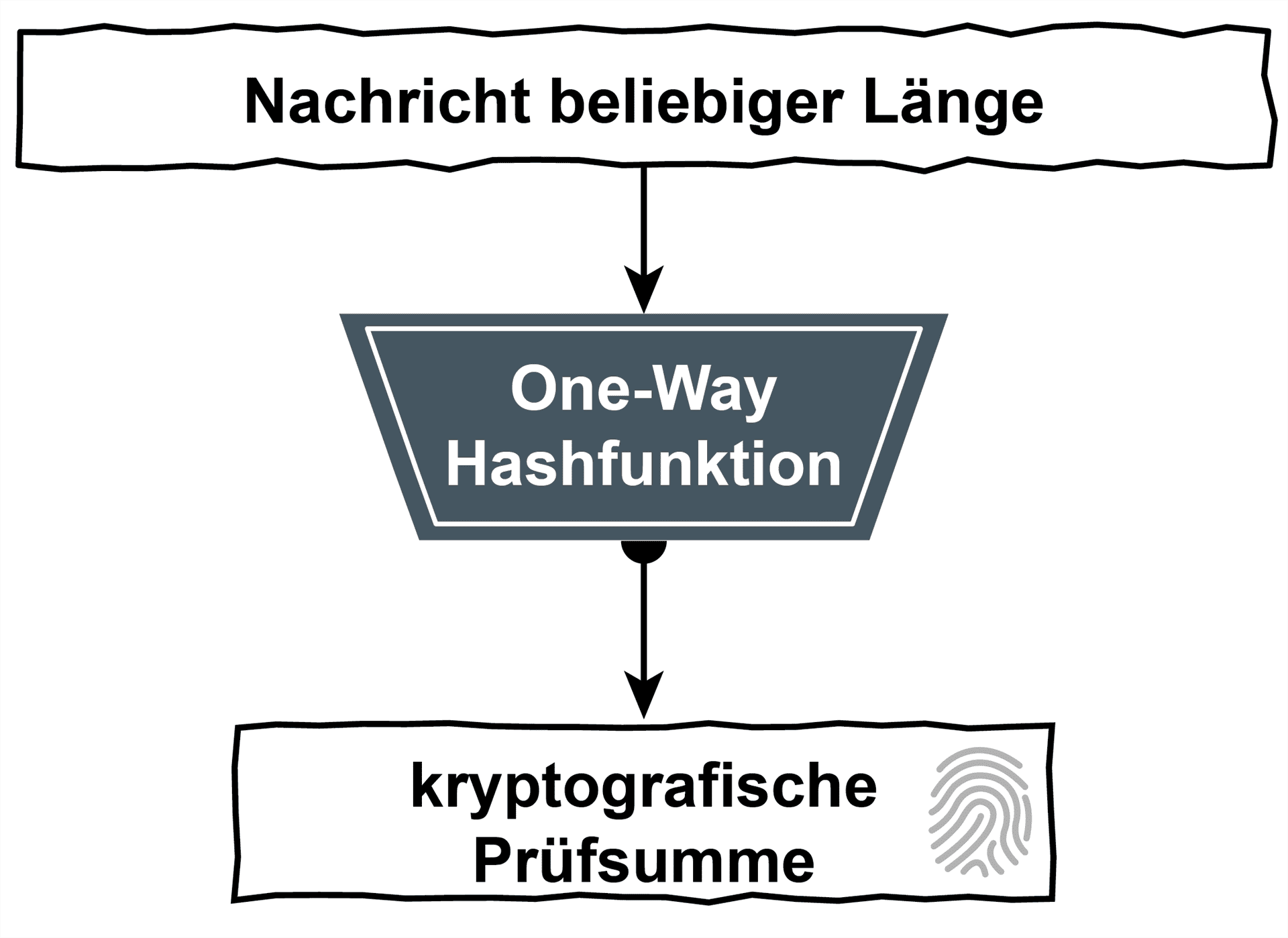

One-Way-Hashfunktionen |  |

OpenID |  |

OpenID Connect |  |